Как взломать чужую страницу вконтакте и зайти на нее?

Содержание:

- Подключение к WI-fi сети с компьютера

- Как взломать Wi-Fi на Android

- Справочники и поисковики для пентестера

- Комбайны для взлома со смартфона

- Брутфорс

- Взлом с телефона

- С чего все начиналось или как я узнал про взлом компьютеров

- Как ломают

- Снифферы для перехвата трафика на Android

- Общие рекомендации и советы

- Что ломают

- Важные предупреждения перед попыткой взлома

- Часть 2: как взломать пароль Windows 7 с помощью диска восстановления системы

- Шаг 1. Настройка удаленного рабочего стола в Windows 10

Подключение к WI-fi сети с компьютера

В настоящее время вай-фай является одним из наиболее распространенных способов раздачи интернета на ограниченном по площади пространстве. Конечно, далеко не каждая точка находится в открытом доступе. Такая картина чаще всего наблюдается в общественных местах, вроде торгового центра или кафе.

А вот в жилом секторе сплошь и рядом точки wi-fi «засекречены». И чем сложнее придумываются меры по их защите, тем более изощренные способы взлома появляются. Рассмотрим наиболее распространенные из них:

- Подбор пароля. Один из наиболее простых (но не самых действенных) способов. В этом случае вам придется вручную подбирать пароль от соседского wi-fi. Как ни странно, но многие люди не особо изощряются в придумывании сложных паролей для своих wi-fi сетей, поэтому часто встречаются простые цифровые пароли, вроде 12345678, 87654321, 00000, password и другие. Чтобы взломать чужой пароль таким способом, потребуется немалое количество времени и то, если вам повезет и сосед окажется не столь изобретателен.

-

Изменение mac-адреса. Не все владельцы сетей wi-fi ограничиваются стандартным способом защиты: некоторые вместо пароля применяют особую фильтрацию устройств по mac-адресам. Это означает, что сеть визуально выглядит незащищенной и доступной, но на деле это совсем не так, потому что попытка к ней подключиться закончится провалом. Для начала необходимо разобраться в том, что такое mac-адрес? Это – идентификатор, устанавливаемый для всех устройств в сети отдельно. Есть программы, которые позволяют «подсмотреть», какие адреса являются разрешенными для определенной wi-fi сети. После чего вам останется лишь изменить mac-адрес своего компьютера на один из разрешенных.

- Использование специальной программы-взломщика. Программы-взломщики пароля выполняют ту же работу, которую делаете вы в ручном режиме – они подбирают возможные комбинации. Только ваши силы и фантазия могут иссякнуть через полчаса, а эти программы будут работать до тех пор, пока не будут перепробованы все возможные комбинации. Соответственно, вам придется запастись терпением, поскольку процесс может затянуться на дни или даже недели. К наиболее популярным программам-взломщикам относят такие как Aircrack-ng, AirSlax, Wi-fi Sidejacking CommView for Wi-Fi. Эти программы имеют удобный интерфейс, понятный даже неопытным компьютерным пользователям. Принцип их работы очень прост: после запуска они начинают подбирать возможные вариации пароля, начиная с наиболее популярных и так далее по убыванию.

- Дешифровка перехваченных пакетов данных. Для того чтобы воспользоваться этим способом, необходимо понимать, в первую очередь, по какому принципу работает wi-fi. Роутер, к которому подключен интернет-кабель или же wi-fi-адаптер, подключенный к компьютеру, раздают интернет в окружающее пространство. При попытке подключиться с любого устройства к раздаваемому интернету посылается запрос компьютеру, затем сверяется пароль и происходит подключение в случае совпадения. Даже после подключения к сети wi-fi, роутер/адаптер все еще обменивается пакетами данных с подключенным устройством. Они содержат разного рода информацию, в том числе пароль от сети. Эти данные можно, соответственно, перехватить и расшифровать. Эта задача из непростых, а, значит «по зубам» она лишь тем, кто обладает высоким уровнем знаний в области компьютерных технологий.

Как взломать Wi-Fi на Android

Не многим известно, что на Андроиде можно взломать не только пароль доступа, игры, но и беспроводную сеть. Успешная реализация идеи дает возможность подключаться к любой точке и пользоваться интернет трафиком бесплатно. Сделать это позволяет программа «WPS Connect». Алгоритм следующий:

- Скачать и установить приложение на своем смартфоне.

- При первом запуске открыть список доступных подключений.

- Найти точку с отличным сигналом, но запароленным Wi-Fi.

- Выбрать сеть, напротив которой горит индикатор зеленого цвета, и активировать соединение.

Справочники и поисковики для пентестера

Напоследок расскажем о паре полезных утилит, которые не имеют прямого отношения к взлому, а выполняют скорее вспомогательную и информационную функцию.

Droidbug Exploiting FREE

Приложение от Bugtraq Team. Предназначено для поиска и скачивания эксплоитов разного типа. Все они сгруппированы по типу ОС в двух основных разделах: с локальным и удаленным исполнением. В отдельную группу выделены аппаратные и веб-эксплоиты, а также используемые в DoS-атаках.

Карманный менеджер эксплоитов

Найти и скачать нужный эксплоит можно из бесплатной версии программы, а для быстрого просмотра описания потребуется уже платная версия стоимостью 279 рублей.

- Сайт

- Протестированная версия: 2.0.3

- Размер: 5,6 Мбайт

- Версия Android: 4.0.3 и выше

- Требуется root: нет

Pentest Cheatsheet

Карманный справочник пентестера. Содержит рекомендации по выполнению тестов от OWASP (The Open Web Application Security Project) — экспертов открытого проекта обеспечения безопасности веб-приложений.

Pentest Cheatsheet — справочник пентестера

Дополнительно включает в себя подборку ссылок на проверенные хакерские утилиты, сгруппированных исходя из поставленной задачи: онлайновые сканеры, анализаторы уязвимостей, тулзы для реверса, фаззеры, краулеры и так далее. Вся информация хорошо систематизирована и выглядит актуальной на момент написания статьи.

- Сайт

- Протестированная версия: 1.02

- Размер: 2,2 Мбайт

- Версия Android: 4.1 и выше

- Требуется рут: нет

Комбайны для взлома со смартфона

Интернет состоит не только из веб-приложений, и дыры находят не только в них. Следующая подборка хакерских приложений для Андроид позволит вам искать уязвимости (и эксплоиты для них) в софте и железе, выполнять сниффинг, MITM-атаки, оставлять бэкдоры и делать много других интересных вещей.

cSploit

cSploit — это дин из самых функциональных инструментов для сканирования сетей и поиска уязвимостей на обнаруженных хостах. Составляет карту сети и отображает сведения обо всех найденных в ней устройствах. Умеет определять их IP/MAC и вендора (по первым трем октетам MAC-адреса), определять установленную на них ОС, искать уязвимости с помощью Metasploit framework RPCd и брутфорсить пароли.

Поиск клиентов и MITM-атака

Выполняет MITM-атаки разного типа через спуфинг DNS (возможна замена медиафайлов в трафике на лету, JS-инжекты, угон сессий и захват cookie для авторизации без ввода пароля). Также умеет дисконнектить отдельные устройства (или отключать их скопом от точки доступа). Перехватывает трафик и сохраняет его в формате .pcap или перенаправляет, куда пожелаете.

Открытые порты и подборка эксплоитов для выбранной цели

Дополнительно cSploit помогает создать на взломанном прошедшем аудит безопасности хосте удаленный шелл и получить над ним полный контроль. В общем, это однозначный must have для пентестеров, и не только для них.

- Подробнее о cSploit

- Протестированная версия: 1.6.6 RC2

- Размер: 3,5 Мбайт

- Тестовые сборки cSploit Nightly доступны здесь

- Версия Android: 2.3 и выше

- Требуется рут: ДА!

- Дополнительные требования: установить BusyBox в /system/bin

cSploit, Intercepter-NG и другие мощные утилиты заслуживают более подробного рассмотрения в отдельных статьях. Мы предлагаем сперва освоиться с базовыми принципами пентеста на примере простых приложений, а уже затем переходить на хардкор.

dSploit

Форк cSploit от Симоне Маргарителли (Simone Margaritelli), приказавший долго жить в 2014 году. Проект так и остался в стадии бета-версии с очень сырым кодом. Если cSpoit у меня работал без нареканий, то последние три версии dSploit вываливались с ошибкой почти сразу после запуска.

Тот же cSploit, вид сбоку

С тех пор как Маргарителли устроился в компанию Zimperium, наработки dSploit вошли в состав фирменной утилиты zAnti.

Сканирование беспроводной сети и обнаружение хостов

- Сайт

- Протестированная (не вполне удачно) версия: 1.1.3с

- Размер: 11,4 Мбайт

- Версия Android: 2.3 и выше

- Требуется root: ДА!

- Дополнительные требования: установить BusyBox в /system/bin, проявить склонность к мазохизму

zAnti

Мобильное приложение для пентеста от Zimperium. Более современный, стабильный и наглядный аналог dSploit.

Интерфейс zAnti разделен на две части: сканирование и MITM. В первой секции он, подобно dSploit и оригинальному cSploit, мапит сеть, определяет все хосты, их параметры и уязвимости.

Nmap’им сеть

Отдельная функция — определение уязвимостей на самом смартфоне. Согласно отчету программы, наш тестовый Nexus 5 содержит 263 дыры, которые уже не будут закрыты, поскольку срок жизни девайса истек.

Обнаружение уязвимостей

zAnti помогает взламывать роутеры и получать к ним полный доступ (с возможностью сменить пароль админа, задать другой SSID, PSK и так далее). Используя MITM-атаки, zAnti выявляет небезопасные элементы на трех уровнях: в ОС, приложениях и настройках устройства.

Ключевая особенность — формирование подробного отчета по всем просканированным элементам. Отчет содержит пояснения и советы по устранению найденных недостатков.

Отчет zAnti

- Сайт

- Протестированная версия: 3.18

- Размер: 24 Мбайт

- Версия Android: 2.3 и выше

- Требуется рут: ДА!

- Примечания: zAnti не работает на устройствах с процессорами архитектуры x86 и x86_64

Брутфорс

https://youtube.com/watch?v=USkRpiI7Pjc

Брутфорс (Brute Force) – метод автоматического перебора паролей. Ведь пароль же вы вводите свободно? А что сделать, если заставить программу самостоятельно перебирать все возможные варианты и пытаться подключаться с ними.

Есть плюсы – старые модели без обнаружения атаки и слабым паролем (WEP) ломаются на ура. Есть минусы – новые модели могут обнаруживать вас (приходится маскироваться) и внедряют задержки в переборе, или даже полный бан атакующей машины. Еще один минус – современные маршрутизаторы заставляют пользователей вводить сложные длинные пароли, на перебор которых уйдут годы. Так что придется искать другие методы.

Но все же попробовать перебрать сеть на легкие пароли, или если она WEP, а не WPA/WPA2 безусловно стоит. Вероятность дыры есть всегда.

Основные моменты по бруту:

- Программы могут использовать весь перебор вариантов – подходит для WEP сети, или же для модели роутера, который заставляет принудительно вводить сложные пароли, где невозможна атака по словарю.

- Есть вариант атаки по словарю – когда подгружается файл с наиболее частовстречаемыми паролями. Файлов этих очень много – в одной Kali Linux их с пару десятков, а сколько ходит по сети. По мне достаточно проверять на основные пароли мелким списком – все-таки взламывать через брутфорс уже не вариант, а для базовой проверки и экономии времени достаточно самого простого списка.

- Программа работает в несколько потоков – т.е. может одновременно пытаться перебирать сразу много вариантов. Но тут есть своя особенность: сам роутер может отбрасывать такие попытки, вводить задержки на авторизацию или же вовсе перезагружаться. Т.е. с потоками нужно играться аккуратно. В любой ситуации – проверяйте все на своем железе, так узнаете наверняка.

- Некоторые пишут про прокси… Но какое тут прокси))) Мы же подключаемся по воздуху) Речь идет о том, что некоторые программы успешно маскируют свои запросы под разные устройства, что дает возможность работать в многопотоке.

Подборку программ дам в конце – обычно одна программа вроде Aircrack (лидер рынка) может сделать все действия сама. Не нужно изобретать велосипеды или ставить 100500 программ. Пока же хочу продолжить обсуждение способом взлома.

Взлом с телефона

Все методы выше были в основном про использование ПК. Оптимальной средой для взлома по-прежнему остается Kali Linux – там уже все предусмотрено. Крайний вариант – Windows. С телефонами намного сложнее. Пока готовил статью, начитался «соседних изданий» с рекомендациями воткнуть Кали на Эппл, или запуска свободного Aircrack-ng на них прямо в Android или iOS, да бонусом с приправкой странных ключевых слов – короче в жизни так не бывает. Хочешь ломать – ставь Kali, если есть только телефон – классного решения не будет.

В основном все рекомендации из сети на этом поле являются откровенным бредом. Моя рекомендация – введите в Google Play или App store что-то вроде «взлом wi-fi», и вам вывалится целая подборка программ. А там уже смотрите по отзывам и не ставьте всякую фэйковую дрянь. Основные категории софта здесь:

- Подбор пароля WPS по умолчанию.

- Базы точек.

Никакого подбора здесь не будет – для него нужны вычислительные мощности, чего у телефонов (да и у некоторых компьютеров) нет. Так что еще раз – хотите ломать с телефона, ставьте кали на ноутбук/компьютер. На некоторые модели смартфонов Kali устанавливается, но если вы не профи, даже не пытайтесь – бессмысленная затея.

https://youtube.com/watch?v=4-gPpiVd4V8

С чего все начиналось или как я узнал про взлом компьютеров

Я не буду рассказывать, зачем я это делал, для чего и зачем мне это надо было. Так как, считаю, что это не особо интересно…

Так же, сама фраза «Взломать компьютер» в этом посте совершенно не уместна! И знаете почему? А вот почему.

В двух словах: На мой взгляд, реальный взлом удалённой системы – это когда человек просто садится, берёт пива, пиццу и начинает работать.

Начинает искать уязвимые места в системы и после их обнаружения пишет под них Exploit-ы и прочие деструктивные программы.Это и есть действительно настоящий взлом и это нихрена не легко – это очень тяжело и требует много знаний…

Так как я не чего не искал эксплойты не писал, я считаю фразу «Взломать компьютер» не уместной. А просто «Баловство», «Хулиганство» как Вам больше нравится.

Но, раз в народе так повелось, если залез в чужой комп, значит взломал, поэтому и дал такой заголовок посту…

Получается я не взламывал компьютеры, я просто получал неправомерный доступ к удалённой системе.

А 90% всей работы за меня сделали другие люди, которые написали программы, с помощью которых я и получал доступ к чужим компьютерам. Именно получал, а не взламывал!!!

В этом вся ПРОСТОТА получения доступа к удалённому компьютеру.

Вот в этом то и есть весь прикол. Все сделано, все написано реально умными ребятами. Мало того, что в интернете много статей по теме, там же много совершенно бесплатных и нужных для этих дел программ.

Что нужно? Не чего сложного, просто скачать нужные программы и научится ими пользоваться и ВСЕ!!! А учится ими пользоваться проще простого!

В интернете даже видеокурс есть «Этичный хакинг и тестирование на проникновение» совершенно в свободном доступе.

Как ломают

Есть два основных направления атаки: подбор пароля для доступа к устройству (так называемый брутфорс) и эксплуатирование уязвимостей.

Подбор пароля для доступа к устройству

Брут, или подбор пароля, – самый популярный тип атаки в силу своей простоты. Мошеннику достаточно лишь установить готовые программы и запустить атаку. В основном этим занимаются скрипт-кидди – хакеры, не способные ни на что более, кроме использования готовых решений.

Подобная атака отлично работает в случае роутеров, когда пользователи не меняют дефолтный (установленный по умолчанию) пароль или устанавливают очень простой пароль. У хакеров есть базы логинов и паролей по умолчанию для самых разных Wi-Fi роутеров, и они постоянно сканируют сеть в их поиске.

Все IP-адреса сети регулярно сканируют в поиске серверов. У серверов хакеров интересует SSH-доступ, обычно ищут открытый 22 порт (стандартный SSH-порт), проверяют самые популярные логины вроде root, admin, support, user и пароли. Чем большими мощностями обладает злоумышленник, тем больше вариантов он может проверить.

Не думайте, что это вас не касается, вы ведь планируете использовать VPN-сервера, proxy-сервера? Если вы настраиваете VPN или proxy при помощи CrowdShield, программа сама сделает все, не оставив злоумышленникам шансов. Во-первых, будет сменен стандартный SSH-порт на рандомный пятизначный порт. Во-вторых, логин и пароль будут сменены на комбинацию, недоступную для атаки перебором не то что скрипт-кидди, а самим хакерам АНБ.

На сервера, настраиваемые CrowdShield, устанавливается система fail2ban – специализированная система защиты от подбора пароля. После нескольких попыток подобрать пароль IP-адрес атакующего будет заблокирован на некоторое время. При такой многоуровневой защите вы можете забыть об угрозе подбора логина и пароля.

В случае с компьютерами злоумышленники ищут устройства с активированной службой Remote Desktop Protocol (RDP) – удаленный доступ к компьютеру. Обычно порт RDP 3389, но на всякий случай проверяется диапазон от 3350 — 3500, так как администраторы нередко меняют стандартный порт. Естественно, подключение защищено паролем, его обычно и пробуют подобрать. На домашнем компьютере советую отключать RDP, если вы его не используете, если используете – сменить порт и выставить надежный пароль. Мы покажем, как это сделать, когда будем разбирать настройку безопасности операционных систем.

Эксплуатирование уязвимостей

В мае 2017 года произошла крупнейшая за это десятилетие массовая атака на компьютеры под управлением операционной системы Windows. В России были выведены из строя компьютеры тысяч компаний и организаций, включая компьютеры МВД и Мегафон. Последствия везде одни: ценная информация зашифрована, а для дешифрования нужно заплатить 300 USD на биткоин-кошелек.

Обычно подобные заражения происходят через физическое проникновение, например скомпрометированную флешку или письмо с вредоносной программой, но в данном случае ничего подобного не случилось. Компьютеры были просто взломаны, а атака получила название WannaCry.

Уязвимость, использованная хакерами, заключалась в протоколе SMB, который используется для удаленного доступа к сетевым ресурсам, например файлам или принтеру. Злоумышленники сканировали интернет и искали компьютеры с открытым 445 портом, который используется SMB. Далее систему проверяли на наличие уязвимости, известной как EternalBlue, и в случае обнаружения эксплуатировали ее. Информация об EternalBlue была опубликована хакерами The Shadow Brokers, а сама уязвимость, как считается, была обнаружена АНБ.

С роутерами ситуация не лучше, каждый год исследователи находят десятки критических уязвимостей в популярных моделях роутеров. Как только об уязвимости становится известно хакерам, они готовят эксплойт и начинают сканирование сети в поисках уязвимых устройств.

В большинстве случаев жертвами становятся пользователи, не обновившие вовремя свой Wi-Fi роутер. Так происходит со всеми владельцами роутеров MikroTik, не обновляющими свои устройства. На момент написания статьи за ними активно охотился ботнет Hajime.

Но если владельцы роутеров MikroTik хотя бы имеют возможность обновить свои устройства, бывает и так, что разработчик не закрывает уязвимость или выпускает обновления слишком долго. В главе о настройке безопасности Wi-Fi мы поможем вам выбрать безопасный роутер и научим его обновлять.

Подобные уязвимости находятся и для мобильных устройств, и для умной техники, и для веб-камер. К сожалению, эта атака значительно опаснее подбора пароля, о защите мы поговорим в следующей части этой главы.

Снифферы для перехвата трафика на Android

Ни одному пентестеру не обойтись без хорошего сниффера. Это такой же обыденный инструмент, как нож на столе повара. Поэтому следующий раздел статьи посвящен приложениям для перехвата и анализа трафика.

Intercepter-NG

Intercepter-NG — это продвинутый сниффер, ориентированный на выполнение MITM-атак. Захватывает трафик и анализирует его на лету, автоматически определяя в нем данные авторизации. Умеет сохранять перехваченный трафик в формате .pcap и анализировать его позже.

Среди автоматически определяемых форматов данных есть пароли и хеши для следующих протоколов: AIM, BNC, CVS, DC++, FTP, HTTP, ICQ, IMAP, IRC, KRB5, LDAP, MRA, MYSQL, NTLM, ORACLE, POP3, RADIUS, SMTP, SOCKS, Telnet, VNC.

Сканирование и ARP spoofing

Intercepter-NG собирает из перехваченных пакетов файлы, передаваемые по FTP, IMAP, POP3, SMB, SMTP и HTTP.Как cSploit и аналоги, Intercepter-NG использует ARP-спуфинг для выполнения MITM. Он поддерживает SSLstrip, что позволяет выполнять MITM-атаки даже с HTTPS-трафиком, подменяя на лету HTTPS-запросы атакуемых хостов их HTTP-вариантами через встроенный DNS-прокси.

Вдобавок он умеет определять ARP-спуфинг в отношении себя (полезно при подключении к публичным хотспотам) и защищать от него. При нажатии иконки в виде зонтика проверяется ARP-кеш.

- Сайт

- Протестированная версия: 2.1 (консольная — 0.8)

- Размер: 5,2 Мбайт

- Версия Android: 2.3 и выше

- Требуется рут: ДА!

- Дополнительные требования: установить BusyBox в /system/bin

Packet Capture

Более простой и «легальный» анализатор TCP/UDP-пакетов с возможностью перехвата HTTPS-сессий посредством MITM. Не требует прав root, поскольку использует встроенную в Android функцию проксирования трафика через VPN и подмену SSL-сертификата.

В Android 6.0.1 и более свежих версиях требуется вручную добавить CA-сертификат через настройки приложения.

Захват трафика

Packet Capture работает локально. Он не выполняет ARP-спуфинг, угон сессий и прочие атаки на внешние хосты. Приложение позиционируется как прокси для отладки и скачивается из официального маркета. Умеет декодировать пакеты как Text/Hex/Urlencoded, но пока не поддерживает сжатые (gzip) HTTP-запросы.

С помощью Packet Capture удобно контролировать сетевую активность установленных приложений. Он показывает не просто объем передаваемого трафика, а что конкретно и куда отправляет каждая программа или встроенный компонент Android, какие пакеты и с каких серверов получает в ответ. Отличная утилита для поиска троянских закладок и назойливой рекламы.

- Сайт

- Протестированная версия: 1.4.7

- Размер: 4,5 Мбайт

- Версия Android: 2.3 и выше

- Требуется root: нет

Общие рекомендации и советы

Наиболее распространенные факторы, по которым чаще всего становятся жертвами хакеров:

- фишинг и фишинговые письма;

- скачивание программ из недостоверных источников;

Для защиты Вашего компьютера обязательно стоит установить антивирус. Это достойная мера защита для Вашего компьютера, однако не гарантирующая 100% результат. В том числе, будьте бдительны и при возникновении признаков описанных выше — принимайте соответствующие меры защиты. В качестве общих рекомендаций для защиты компьютера стоит:

- регулярную проверку компьютера на наличие вирусов и эксплойтов;

- выполнять резервное копирование важных документов и файлов;

- скачивать программы только на официальных сайтах (или же предварительно убедившись, что сайт является честным и не распространяет вредоносное ПО);

- узнать, что такое фишинг и не переходить по ссылкам в фишинговых письмах;

- при возникновении ошибок — восстановление системы;

Что ломают

На самом деле, ломают все, что могут взломать, вплоть до умных домов. Требование одно – устройство должно иметь доступ в интернет. Особый интерес для хакеров представляют компьютеры, сервера, мобильные устройства и роутеры, так как их легче монетизировать, иными словами, заработать на них деньги.

В первую очередь злоумышленнику интересно автоматически монетизировать взломанные устройства, например, можно взломать и зашифровать ваш компьютер. С высокой долей вероятности на компьютере у вас окажется информация, за расшифровку которой вы будете готовы заплатить. Все действия от сканирования сети до шифрования происходят автоматически, злоумышленнику остается только поддерживать работоспособность системы и выводить полученные от жертв средства.

Взломав вашу умную стиральную машину, не так просто монетизировать ее. С другой стороны, нам известны ботнеты, состоящие из умных вещей: стиральных машин, холодильников, телевизоров, чайников, кофемашин и другой бытовой техники, даже умных игрушек и видеокамер. Подобные ботнеты умеют и слать спам, и проводить DDoS-атаки (кстати, впечатляющей мощности), и майнить биткоины, хотя и сильно уступая взломанным персональным компьютерам.

Самый известный подобный ботнет – Mirai. Этот ботнет участвовал в мощнейшей атаке на эксперта в области безопасности Брайана Кребса, в результате которой его сайт был выведен из строя. Лучшим примером, демонстрирующим мощь ботнета Mirai, является известная атака на крупнейшего DNS-провайдера США 21 октября 2016 года, когда недоступны оказались некоторые сервисы вроде Twitter и Amazon, а по всему восточному побережью Штатов сеть работала с серьезными ограничениями. Да-да, настало то самое время, когда чайники и кофемашины могут атаковать целое государство, пока, правда, в интернете.

Позже Mirai был доработан для майнинга биткоинов на умных устройствах. Хотя эффективность умных устройств для майнинга биткоинов минимальна, она не требует от владельцев особых затрат. Mirai хотя и самый яркий, но далеко не единственный пример, подобным образом функционируют и другие ботнеты, например Hajime.

Важные предупреждения перед попыткой взлома

Взлом чужого телефона, по сути, является попыткой вторжения в личную жизнь человека и считается уголовным преступлением. Пострадавшие имеют право обратиться в правоохранительные органы с соответствующим заявлением, на основании которого будет проведено полноценное расследование. Даже если выяснится, что мошенник не планировал похищать персональные данные, а тем более продавать их на сторону, все равно за попытку взлома он понесет жесткое наказание, вплоть до лишения свободы сроком на 5 лет. Поэтому:

- Описанные далее методики настоятельно рекомендуется использовать исключительно в ознакомительных целях, так сказать, для повышения грамотности.

- Не стоит прибегать к помощи шпионских программ, которыми пестрят сомнительные сайты, специализированные форумы и веб-ресурсы.

- Следует помнить также, что никаких особых программ, позволяющих снять блокировку экрана в один клик, до сих пор не существует. Подобные приложения разрабатываются лишь с одной целью – похитить данные пользователя и получить доступ к функционалу смартфона, чтобы управлять им на расстоянии

Но, несмотря на высокие риски и даже грозящую уголовную ответственность, некоторые элементы не перестают изобретать все новые способы взлома чужого мобильного устройства.

Часть 2: как взломать пароль Windows 7 с помощью диска восстановления системы

Вместо взлома пароля Windows 7 вы можете использовать диск восстановления системы или установочный диск, чтобы обойти пароль Windows 7 с помощью командной строки. Конечно, у вас должен быть диск восстановления системы для заблокированного компьютера, как и для решения. Затем вы можете выполнить следующие шаги, чтобы взломать пароль Windows 7.

Шаг 1:

Вставьте диск восстановления системы в заблокированный компьютер, затем загрузите Windows 7 с диска. Выберите «Язык для установки», «Формат времени и валюты» и нажмите «Далее», чтобы продолжить.

Шаг 2:

Выберите «Восстановить компьютер», чтобы взломать пароль, а не переустанавливать. Затем вы можете найти «Параметры восстановления системы», чтобы выбрать первый вариант использования инструментов восстановления.

Шаг 3:

Найдите оптический привод CD-DVD, например, дисковод D. Выберите «Командная строка» на следующем экране. Затем вы можете ввести следующую командную строку, чтобы взломать пароль Windows 7.

1. utilman.exe d: и нажмите клавишу «Ввод».

2. скопируйте d: \ windows \ system32 \ utilman.exe d: \ и нажмите клавишу «Ввод».

3. Скопируйте cmd.exe перезаписать ultilman.exe:

4. скопировать d: \ windows \ system32 \ cmd.exe d: \ windows \ system32 \ utilman.exe

5. Введите Y или Да для перезаписи d: \ windows \ system32 \ utilman.exe? (Да / Нет / Все) :. Затем нажмите клавишу «Ввод».

Шаг 4:

Извлеките диск восстановления системы и закройте командную строку перед перезагрузкой компьютера. Когда появится окно входа в Windows 7, нажмите кнопку «Простота доступа».

Шаг 5:

При повторном доступе к командной строке вы можете ввести следующую командную строку, чтобы изменить пароль Windows 7.

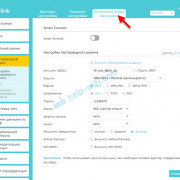

Шаг 1. Настройка удаленного рабочего стола в Windows 10

Для удаленного рабочего стола Microsoft требуется Windows 10 Pro или Enterprise или Windows Server. Программное обеспечение работает по проприетарному протоколу RDP от Microsoft, который недоступен в стандартной версии Windows 10 Home Edition. Если вам нужно подключиться к ПК с Home, вам поможет один из лучших инструментов удаленного доступа.

Первые шаги по настройке удаленного рабочего стола для Mac происходят на компьютере Windows.

На вашем компьютере с Windows 10 откройте меню «Пуск» и перейдите к Настройки> Система> Удаленный рабочий стол, Устанавливать Включить удаленный рабочий стол в Наи нажмите Подтверждение когда предложено

Ваш компьютер должен быть включен и активен для удаленного подключения. Поэтому вы можете активировать Держи мой компьютер бодрствующим вариант. Для этого нажмите Показать настройки рядом с ним и установить Спать в Никогда, Вероятно, вам следует делать это только в том случае, если вам нужен постоянный удаленный доступ к компьютеру. Если вы этого не сделаете, разумно дать ему спать.

Далее прокрутите вниз до Учетные записи пользователей, По умолчанию учетная запись, в которую вы вошли, автоматически будет иметь права удаленного доступа. Чтобы разрешить другим пользователям входить удаленно, нажмите Выберите пользователей добавить свои имена пользователей.

Получите имя вашего компьютера и IP-адрес

Наконец, вам нужно собрать пару фрагментов информации, прежде чем переключиться на свой Mac. На том же Удаленного рабочего стола меню под Как подключиться к этому ПКзапишите ваш Имя ПК,

Если текущее имя является общим и вы хотите, чтобы его было легче запомнить, переключитесь на Около вкладка и нажмите Переименовать этот компьютер,

Затем вам нужно найти IP-адрес вашего компьютера в вашей сети. Перейти к Настройки> Сеть и Интернет, Выбрать Wi-Fi (или Ethernet если вы используете проводное соединение), нажмите на сеть, к которой вы подключены.

Откроется экран свойств сетевого подключения. Прокрутите страницу вниз и найдите IPv4-адрес в списке. Запишите этот номер.