Кто и почему создает вредоносные программы?

Содержание:

- Установка точек останова

- Petya/NotPetya/ExPetr — самый большой ущерб от кибератаки

- Нашумевший взлом аккаунтов знаменитостей в Twitter

- Следите за вредоносными или скомпрометирован веб-сайтов

- Программы-вымогатели

- Примеры вредоносного ПО

- Троянский конь

- BlueLeaks — самая громкая утечка данных из госорганов

- Кибератака на Tesla: как тебе такое, Илон Маск?

- 10. Самая скандальная кибератака российских хакеров

- Кибератака на звезд

- Кибератаки могут убивать?

- Правовые вопросы

- Цели

- Выборы в США — главный политический скандал

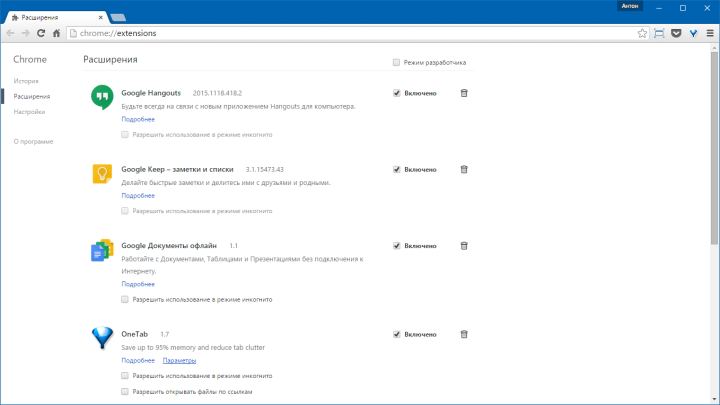

- Расширения для браузера

- Несколько примеров вредоносных программ

- Презентация на тему: » Троянская программа вредоносная программа, распространяемая людьми. Которая распространяются самопроизвольно.» — Транскрипт:

- Другие советы по безопасности

- Использование учетной записи без администратора

- Объекты воздействия

- Основные симптомы заражения

Установка точек останова

Теперь, после заполнения IAT, мы хотим начать изучать функции, импортированные вредоносным ПО, чтобы узнать, используются ли они, и если да, то исследовать, что они делают. IAT некоторых импортированных функций довольно понятно благодаря использованным способам наименования, например CreateDirectoryW. Однако чтобы узнать, где эта функция используется в x64dbg, нам нужно запустить вредоносную программу и установить точку останова в API, чтобы она остановилась перед выполнением функции.

Есть несколько разных способов установки точек останова. В сформированном ранее списке вы можете нажать правой кнопкой мыши на функцию, которую хотите проанализировать, и выбрать «Переключить точку останова». На изображении ниже видно, что точка останова установлена на CreateMutexW.

Затем адрес этой функции становится красным, указывая, что точка теперь установлена.

Точки останова также можно установить из командной строки в нижней строке x64dbg. Это делается путем ввода синтаксиса «bp», за которым следует имя API Windows, на котором вы хотите установить точку останова

Обратите внимание, что имена API чувствительны к регистру

Нажмите Enter, чтобы установить точку останова.

Появится обновленное сообщение, подтверждающее установку точки останова.

Другой способ установить точку останова — воспользоваться сочетанием клавиш CTRL + G и снова ввести имя API Windows. Если x64dbg обнаружит API во вредоносной программе, он выведет сообщение «Правильное выражение»:

Нажатие ОК снова откроет сообщение в нижней части x64dbg, подтверждающее, что точка останова установлена. Выбор вкладки «Точки останова» подтвердит установку точек останова:

При достижении точки останова вы можете оказаться в DLL, в которой находится этот API. Чтобы перейти к коду разработчиков вредоносной программы, выберите «Отладка», затем — «Выполнить до возврата» или «Выполнить до кода пользователя».

Petya/NotPetya/ExPetr — самый большой ущерб от кибератаки

Когда: июнь 2017 года.

Кого или что атаковали: крупные корпоративные сети компаний и госслужб по всему миру

Что произошло:

Первая версия вируса появилась еще в марте 2016 года, но серьезные кибератаки начались в 2017-м. Не все согласны с тем, что в обоих случаях это был один и тот же вирус, но значительная часть кода действительно совпадала. По поводу названия тоже возникли споры: исследователи из «Лаборатории Касперского» предпочитают называть вирус New Petya, NotPetya или ExPetr .

Так же, как и WannaCry, Petya и его поздние версии поражали компьютеры на ОС Microsoft Windows. Они зашифровывали файлы — точнее, базу данных с информацией обо всех файлах на диске — и данные для загрузки ОС. Затем вирус требовал выкуп в биткоинах.

Экран пораженного вирусом NotPetya компьютера

Но коды для расшифровки не помогали, а, наоборот, уничтожали все данные на жестком диске. При этом вирус получал полный контроль над всей инфраструктурой компании, и защита от WannaCry против него уже не действовала.

Для создания NotPetya использовали коды хакерской группировки Equation, выложенные в открытый доступ. В октябре 2020 власти США обвинили хакерскую группировку Sandworm , состоящую из сотрудников российского ГУ ГШ, в причастности к вирусу NotPetya и другим кибератакам.

Больше всего от вируса пострадала Украина. Позднее пришли к выводу , что именно отсюда началось заражение. Причина — в автоматическом обновлении бухгалтерской программы M.T.doc, которой пользуется большинство компаний и госорганов в стране.

Ущерб: Вирус затронул компании и госорганы Европы, США, Австралии, России, Украины, Индии, Китая. Среди пострадавших — российские компании «Роснефть» и «Башнефть», международные корпорации Merck, Maersk, TNT Express, Saint-Gobain, Mondelez, Reckitt Benckiser. На Украине пострадало более 300 компаний, включая «Запорожьеоблэнерго», «Днепроэнерго», Киевский метрополитен, украинские мобильные операторы «Киевстар», LifeCell и «Укртелеком», магазин «Ашан», Приватбанк, аэропорт Борисполь. 10% памяти всех компьютеров в стране оказалось стерто. Общая сумма ущерба от деятельности хакеров составила более $10 млрд .

Нашумевший взлом аккаунтов знаменитостей в Twitter

Когда: июль 2020 года.

Кого или что атаковали: Twitter-аккаунты Билла Гейтса, Илона Маска, Барака Обамы, Джеффа Безоса, Канье Уэста и других известных личностей в США.

Что произошло:

Во взломанных профилях злоумышленники, от имени американских звезд, политиков и бизнесменов, призывали отправлять биткоины на указанный криптокошелек . Каждый перевод они обещали вернуть в двойном размере. Пострадали также корпоративные аккаунты Apple и Uber.

До этого в 2009 году взламывали Twitter Барака Обамы , в 2015-м — Дональда Трампа, а в 2019 году — гендиректора Twitter Джека Дорси. Однако атака 2020 года стала самой массовой.

Ущерб: Всего было взломано свыше 50 известных аккаунтов. В первые же часы после атаки мошенники получили больше 300 переводов на сумму более $110 тыс .

Следите за вредоносными или скомпрометирован веб-сайтов

Когда вы посещаете вредоносные или скомпрометированы сайты, ваше устройство может быть заражено вредоносными программами автоматически или вы можете получить обманным в загрузке и установке вредоносных программ. В качестве примера того, как некоторые из этих сайтов могут автоматически устанавливать вредоносные программы на посещаемые компьютеры, см. в примере эксплойтов и наборов эксплойтов.

Чтобы определить потенциально опасные веб-сайты, помните следующее:

-

Начальная часть (домен) веб-сайта должна представлять компанию, которая владеет сайтом, который вы посещаете. Проверьте домен на предмет опечаток. Например, вредоносные сайты обычно используют доменные имена, которые заменяют букву O на ноль (0) или буквы L и I с одним (1). Если в примере .com написан examp1e.com, сайт, который вы посещаете, является подозрительным.

-

Сайты, которые агрессивно открывают всплывающие узлы и отображают вводящие в заблуждение кнопки, часто обманывают пользователей принимать контент с помощью постоянных всплывающих или неправильных кнопок.

Чтобы блокировать вредоносные веб-сайты, используйте современный веб-браузер Microsoft Edge, который идентифицирует веб-сайты фишинга и вредоносных программ и проверяет загрузки на наличие вредоносных программ.

Если вы столкнулись с небезопасным сайтом, нажмите кнопку Больше > Отправить отзывы по Microsoft Edge. Вы также можете сообщать о небезопасных сайтах непосредственно в Корпорацию Майкрософт.

Пиратские материалы на скомпрометированных веб-сайтах

Использование пиратского контента не только незаконно, но и может подвергать ваше устройство вредоносным программам. Сайты, предлагающие пиратское программное обеспечение и средства массовой информации, также часто используются для распространения вредоносных программ при посещении сайта. Иногда пиратское программное обеспечение в комплекте с вредоносными программами и другими нежелательными программами при скачии, в том числе навязчивыми плагинами браузера и adware.

Пользователи открыто не обсуждают посещения этих сайтов, поэтому любые нежелательные впечатления, скорее всего, останутся неохваченными.

Чтобы оставаться в безопасности, скачайте фильмы, музыку и приложения с официальных веб-сайтов или магазинов издателя. Рассмотрите возможность запуска упрощенной ОС, например Windows 10 Pro SKU S Mode,которая гарантирует установку только Windows магазина.

Программы-вымогатели

Это типы вредоносных программ, для которых требуется выкуп, чтобы вернуть данные своему владельцу. В своей работе вымогатель запрещает доступ к системе или даже к файлам и данным с компьютера.

Ситуация вызывает отчаяние у пользователя, которому обычно нужно использовать свой компьютер для работы, а затем он решает заплатить выкуп, чтобы получить все обратно.

Программы-вымогатели обычно заражают пользователя с помощью фишинговых писем или доступа к незащищенным веб-сайтам, которые, например, используют недостатки безопасности браузера.

Как правило, эта атака направлена на крупные компании или людей с хорошим финансовым положением, так как за них взимается выкуп.

В некоторых случаях программы-вымогатели используются только как инструмент кражи и раскрытия данных, преступный способ нанести ущерб сайтам и репутации компаний.

Примеры вредоносного ПО

PC Optimizer Pro. Эта программа может быть также добавлена к категории «поддельных инструментов оптимизации ПК», потому что она утверждает, что способна улучшить производительность компьютера, хотя не имеет ничего общего с этим. Ее деятельность основана на бесполезных системных сканированиях, которые сообщают о вымышленных записях реестра, плохих файлах и других компонентах системы, которые предположительно, замедляют производительность компьютера. После того, как она убеждает своих жертв удалить эти “вредные” данные со своих компьютеров, оптимизатор ПК перенаправляет их на свою страницу покупки. Конечно, вы никогда не должны платить за его лицензионную версию, потому что не увидите каких-либо улучшений после его загрузки на ваш компьютер.

COM surrogate вирус. Это особенно опасный пример вредоносного программного обеспечения, который был также отнесен к категории “Троянов”. Когда он попадает внутрь системы, он может легко изменить настройки компьютера, следить за вашими действиями или украсть ваши важные данные. Он также может загружать другие угрозы без вашего согласия и знания. Этот вирус активно распространяется с помощью поддельных FLASH или FLV PLAYER обновлений, поэтому считается, что есть тысячи компьютеров, которые уже были заражены COM Surrogate.

DNS Unblocker. Независимо от того, что большинство вредоносных программ рекламного типа вряд ли смогут инициировать серьезные проблемы на вашем компьютере, вам следует избегать DNS Unblocker. Прежде всего, он может вызвать чрезмерное количество рекламы, объявлений и другого подобного коммерческого содержания на каждом из ваших любимых веб-сайтов. Во-вторых, он может использовать эту рекламу для перенаправления на вредоносные веб-сайты. Наконец, он может собирать информацию о вашей интернет активности, а затем поделиться этими данными с партнерами.

Троянский конь

Троянский конь – один из самых известных типов вредоносных программ. Его название является аналогией сказки из греческой мифологии, в которой описывается доставка подарка, который на самом деле предназначался для проникновения и нападения.

Это вредоносное ПО делает нечто подобное, выдавая себя за обычную программу, которая передает вредоносный файл на компьютеры.

Эти файлы достигают пользователей через поддельные вложения электронной почты, программное обеспечение и некоторые другие возможности. Суть троянского коня заключается в том, что иногда он кажется обычным файлом. Это то, что заставляет пользователей скачивать и устанавливать его на свои компьютеры.

Попав на компьютер, троянский конь открывает хакерам черный ход для доступа к информации, компьютерным файлам и конфиденциальным данным пользователей. С помощью этого вредоносного ПО постоянно совершаются финансовые преступления, такие как кража банковских реквизитов.

BlueLeaks — самая громкая утечка данных из госорганов

Когда: июнь 2020 года.

Кого или что атаковали: правоохранительные органы и спецслужбы США.

Что произошло:

Хакеры из группировки Anonymous получили доступ к 269 Гб секретных данных правоохранительных органов и спецслужб США в виде более 1 млн файлов: видеоролики, электронные письма, аудиофайлы, а также документы по планированию и разведке за последние десять лет — включая те, что подтверждают слежку за активистами Black Lives Matter. Файлы передали группе хакеров-активистов DDoSecrets , которая опубликовала полученную информацию.

В ответ на это Twitter заблокировал аккаунт DDoSecrets, а в Германии заблокировали сервер , на котором хранились данные BlueLeaks — по запросу от американских властей.

Кстати, в январе 2019 года та же группировка опубликовала 175 Гб данных о тайных сделках Кремля, Русской православной церкви и участии России в войне на Донбассе .

Последствия: Опубликованные документы вызвали громкий скандал и обвинения в адрес американских спецслужб, которые завели уголовное дело в ответ на это. Их действия в отношении хакеров сравнили с преследованием WikiLeaks .

Кибератака на Tesla: как тебе такое, Илон Маск?

В 2016 году китайская хакерская группа Whitehat Keen Security Lab взломала Tesla Model S через точку доступа Wi-Fi . Tesla быстро устранила уязвимость, но потом хакеры проделали это снова. Они предлагали водителям подключиться к Wi-Fi, а потом устанавливали вредоносное ПО и получали полный доступ к системам управления.

В последующие годы обнаруживались все новые уязвимости . Например, можно было подключить свой ноутбук к сетевому кабелю за приборной панелью, запустить автомобиль с помощью специальной программы и управлять им. По счастливой случайности никто из водителей не пострадал, хотя у злоумышленников был доступ, в том числе, к тормозной системе. Это вызывает, в свою очередь, много вопросов к беспилотникам, где контроль со стороны водителя минимален.

В августе 2020 года русский хакер Егор Крючков попытался внедрить вредоносное ПО в систему управления Tesla . Для этого он предложил сотруднику компании взятку в $1 млн. Однако затея провалилась, а самого хакера осудили на пять лет.

10. Самая скандальная кибератака российских хакеров

Когда: май 2020 года.

Кого или что атаковали: Агентство национальной безопасности США.

Что произошло:

Хакеры попытались взломать почтовые серверы АНБ . Злоумышленники использовали уязвимость в агенте пересылки сообщений Exim, обнаруженную в июне 2019 года. Она позволяет преступнику отправлять вредоносное письмо на сервер и сразу же получать возможность удаленно запускать там же свой код.

АНБ обвинила в атаке хакерскую группировку Sandworm (она же — Telebots, Voodoo Bear, Iron Viking и BlackEnergy), связанную с Россией — ту самую, которая предположительно запустила вирус NotPetya. Ее же Минюст США позже обвинил в причастности к политическим событиям в Грузии и на Украине, а также во вмешательстве в выборы во Франции и атаке на компьютерную сеть Зимних Олимпийских игр в Пхенчхане в 2018 году .

Кибератака на звезд

В 2014 году, в результате нескольких кибератак, хакеры получили доступ к фото и видео знаменитостей, которые хранились в облаке iCloud. Многие из них — включая интимные — попали в сеть: их опубликовали на ресурсе 4chan. В числе пострадавших оказались Ким Кардашьян, Аврил Лавин, Кейли Куоко, Дженнифер Лоуренс, Кирстен Данст, Рианна, Скарлетт Йоханссон, Вайнона Райдер.

Ролик блогера Wylsacom об утечках 2014 года

Некоторые поспешили заявить, что фото и видео поддельные:

Кибератаки могут убивать?

К сожалению, да. В 2015 году хакеры взломали сайт Ashley Madison , предназначенный для знакомств замужних женщин и женатых мужчин. В результате атаки утекли данные 40 млн пользователей. Некоторым из них начали рассылать угрозы с требованием выкупа в $1 тыс. Некоторые из пострадавших испугались, что их супруг узнает об измене, и покончили с собой.

Второй случай произошел в сентябре 2020 года. Злоумышленники атаковали ИТ-систему университетской клиники в Дюссельдорфе. В результате 30 серверов и все подключенные устройства — в том числе аппараты жизнеобеспечения — на некоторое время вышли из строя. Этого оказалось достаточно, чтобы одна из пациенток скончалась . Полиция завела уголовное дело по факту убийства. Правда, позже в одном из изданий появилось опровержение: якобы смерть пациентки не была связана с кибератакой .

Правовые вопросы

За создание, использование и распространение вредоносных программ предусмотрена различная ответственность, в том числе и уголовная, в законодательстве многих стран мира. В частности, уголовная ответственность за создание, использование и распространение вредоносных программ для ЭВМ предусмотрена в Статье 273 УК РФ. Для того, чтобы программа считалась вредоносной, нужны три критерия:

- Уничтожение информации или нарушение работы. Таким образом, взломщик защиты от копирования — не вредоносная программа. Однако иногда во взломщики добавляют «троянских коней».

- Несанкционированная работа. Определяется обычно от противного: для санкционированной работы программа должна предупредить пользователя о своей опасности и не исполнять опасные функции в неожиданные моменты. Программа форматирования диска, входящая в комплект любой ОС, уничтожает данные, но не является вредоносной, так как её запуск санкционируется пользователем.

- Заведомость — явная цель несанкционированно уничтожить информацию. Программы с ошибкой могут пройти как нарушение прав потребителей или как преступная халатность — но не как вредоносные.

Более чёткие критерии, по которым программные продукты (модули) могут быть отнесены к категории вредоносных программ, до настоящего времени нигде четко не оговорены. Соответственно, для того, чтобы утверждение о вредоносности программы имело юридическую силу, необходимо проведение программно-технической экспертизы с соблюдением всех установленных действующим законодательством формальностей.

Стоит признать, что в РФ нарушение авторских прав часто квалифицируют как «создание и распространение вредоносных программ» — из-за более жёсткого наказания за последнее. Впрочем, создание вредоносных программ — преступление против оператора ЭВМ (владельца аппаратного обеспечения либо уполномоченного им человека), нарушение авторского права — против правообладателя.

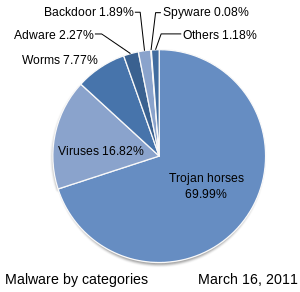

Цели

Многие ранние инфекционные программы, в том числе первый Интернет-червь , были написаны как эксперименты или розыгрыши. Сегодня вредоносное ПО используется как хакерами, так и правительствами для кражи личной, финансовой или деловой информации.

Вредоносное ПО иногда широко используется против правительственных или корпоративных веб-сайтов для сбора конфиденциальной информации или для нарушения их работы в целом. Однако вредоносное ПО может использоваться против отдельных лиц для получения такой информации, как личные идентификационные номера или данные, номера банковских или кредитных карт и пароли.

С появлением широкополосного доступа в Интернет вредоносные программы все чаще разрабатывались для получения прибыли. С 2003 года большинство широко распространенных вирусов и червей было разработано для получения контроля над компьютерами пользователей в незаконных целях. Зараженные « компьютеры-зомби » могут использоваться для рассылки спама по электронной почте , для размещения контрабандных данных, таких как детская порнография , или для участия в распределенных атаках типа « отказ в обслуживании» в качестве формы вымогательства .

Программы, предназначенные для отслеживания просмотра веб-страниц пользователями, отображения нежелательной рекламы или перенаправления доходов от партнерского маркетинга , называются шпионским ПО . Шпионские программы не распространяются как вирусы; вместо этого они обычно устанавливаются с использованием дыр в безопасности. Их также можно скрыть и упаковать вместе с несвязанным программным обеспечением, установленным пользователем. Sony BMG руткит был предназначен для предотвращения незаконного копирования; но также сообщал о привычках пользователей слушать и непреднамеренно создавал дополнительные уязвимости в системе безопасности.

Программа-вымогатель каким-то образом влияет на зараженную компьютерную систему и требует оплаты, чтобы вернуть ее в нормальное состояние. Существует два варианта программ-вымогателей: шифровальщики-вымогатели и вымогатели для шкафчиков. С помощью программы-вымогателя шкафчик просто блокирует компьютерную систему без шифрования ее содержимого. В то время как традиционные программы-вымогатели блокируют систему и шифруют ее содержимое. Например, такие программы, как CryptoLocker, надежно шифруют файлы и расшифровывают их только после выплаты значительной суммы денег.

Некоторые вредоносные программы используются для получения денег путем мошенничества с кликами , создавая впечатление, что пользователь компьютера щелкнул рекламную ссылку на сайте, в результате чего рекламодатель выписал платеж. По оценкам 2012 года, от 60 до 70% всех активных вредоносных программ использовали какие-либо виды мошенничества с кликами, а 22% всех рекламных кликов были мошенническими.

Помимо получения преступных доходов, вредоносное ПО может использоваться для саботажа, часто по политическим мотивам. Stuxnet , например, был разработан, чтобы вывести из строя очень специфическое промышленное оборудование. Были политически мотивированные атаки, которые распространились по крупным компьютерным сетям и привели к их отключению, включая массовое удаление файлов и повреждение основных загрузочных записей , описываемое как «убийство компьютеров». Такие нападения были сделаны на Sony Pictures Entertainment (25 ноября 2014 года, с использованием вредоносных программ , известный как Shamoon или W32.Disttrack) и Saudi Aramco (август 2012).

Выборы в США — главный политический скандал

Когда: июль 2016 года.

Кого или что атаковали: серверы Национального комитета Демократической партии США (DNC) и комитета Демократической партии по выборам в Конгресс (DCCC).

Что произошло:

Хакеры использовали вредоносное ПО для удаленного управления серверами и передачи файлов, а также слежки за всеми действиями пользователей в рамках сети. После кибератаки хакеры вычистили все следы своей активности.

Хакерам удалось получить доступ к электронной почте кандидата в президенты от демократов Хилари Клинтон и ее команды. В итоге 30 тыс. электронных писем были опубликованы на WikiLeaks , включая 7,5 тыс. документов, отправленных самой Клинтон. Многие документы были секретными и касались террористических атак на консульство США в Бенгази в 2012 году. Остальные содержали персональные данные членов и спонсоров демократической партии, включая номера их кредитных карт.

Американские эксперты по интернет-безопасности обвинили в этих атаках действующие из России хакерские группировки под названием Cozy Bear и Fancy Bear .

Ущерб: История с перепиской вызвала раскол внутри демократов и сильно пошатнула их позиции накануне выборов. Скандал негативно повлиял на рейтинги Клинтон и помешал ей победить Дональда Трампа на президентских выборах. Она же положила начало Пиццагейту — одной из самых масштабных теорий заговора в США .

Накануне новых американских выборов в 2020 году вышел доклад Microsoft . В нем сообщается о 200 хакерских атаках, связанных с выборами. И вновь в числе главных виновных называют Россию .

Расширения для браузера

Несмотря на то, что разработчики браузеров хотят максимально обезопасить своих пользователей и добавляют в свои продукты различные системы защиты от вредоносных расширений, вредные расширения все равно появляются время от времени, принося с собой неудобства для пользователя.

Например, такие вредные расширения могут показывать на привычных страницах дополнительную рекламу, которая в том числе может портить внешний вид сайта и надоедать. Особенно неприятно наблюдать на приличных сайтах такую рекламу, когда на ней показываются разного рода «пульсирующие бородавки». Открывает ваш ребенок ВКонтакте, чтобы посмотреть мультфильм, а ему сбоку показывается «пульсирующая бородавка» или что похуже.

Как исправить

Исправляется такая проблема достаточно просто – зачастую нужно просто удалить расширение, которое меняет страницу, добавляя на нее дополнительную рекламу.

Если выявить такое расширение не удается или после его удаления остались проблемы другого рода, то можно попробовать сбросить настройки браузера на «заводские».

В целом, рекомендуется время от времени проводить ревизию установленных расширений в браузере и удалять неиспользуемые.

# # #

Стоит помнить, что описанный в пункте 2 трюк могут быть использованы вредоносной программой повторно, если не устранена проблема, описанная в пункте 1 (когда вредоносная программа запускается вместе с Windows). Потому в первую очередь надо убедиться, что при запуске системы не запускается ничего лишнего, а уже потом устранять конкретные проблемы в других местах системы.

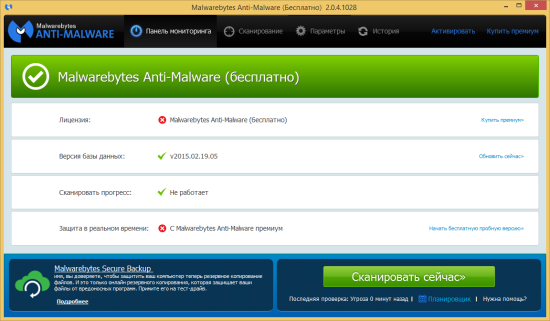

Также перед проведением ручного поиска проблем советую проверить компьютер программой Malwarebytes Anti-Malware, которая однажды помогла решить избавить компьютер родственника от подобных проблем. А по завершении всего провести тотальный сброс настроек браузера, чтобы уж точно удалить все остатки от действий вредоносной программы из настроек обозревателя.

Несколько примеров вредоносных программ

- Вирус:

- компьютерная программа, способная копировать сама себя и заражать компьютер.

- Червь:

- злонамеренное компьютерное программное обеспечение, которое самовоспроизводится и использует компьютерную сеть для передачи своих копий на другие компьютеры.

- Шпионские программы:

- вредоносное программное обеспечение, которое собирает небольшие фрагменты информации о пользователях без их ведома.

- Рекламные программы:

- любой пакет программного обеспечения, который автоматически воспроизводит и отображает рекламу или загружает ее на компьютер.

- Троянский конь:

- разрушительная программа, которая выдает себя за обычную программу. Сначала она как бы выполняет нужную пользователю функцию, но потом крадет информацию или повреждает систему.

Презентация на тему: » Троянская программа вредоносная программа, распространяемая людьми. Которая распространяются самопроизвольно.» — Транскрипт:

2

Троянская программа вредоносная программа, распространяемая людьми. Которая распространяются самопроизвольно.

3

Название «троянская» восходит к легенде о «Троянском коне» Троянском коне дарёном деревянном коне, послужившим причиной падения Трои. Трои В коне, подаренном в знак лже- перемирия, прятались греческие воины, ночью открывшие ворота армии завоевателя. Больша́я часть троянских программ действует подобным образом маскируется под безвредные или полезные программы, чтобы пользователь запустил их на своем компьютере.

4

Трояны самый простой вид вредоносных программ, сложность которых зависит исключительно от сложности истинной задачи и средств маскировки. Самые примитивные экземпляры (например, стирающие содержимое диска при запуске) могут иметь исходный код в несколько строк.

5

Вирус троян — это вредоносное программное обеспечение, которое, без ведома владельца персонального компьютера может предоставить доступ к его данным или по определенному адресу выслать персональную информацию. Кроме этого, вы даже себе и подумать не можете, что эта программа является «трояном», так как программы подобного рода законспирированы под нужные и безопасные приложения.

6

В отличие от вируса, троянская программа имеет направленность на конкретную информацию, троян не имеет механизма саморазмножения. Подцепить вредоносную троянскую программу можно элементарным запуском зараженного программного обеспечения, с какого-нибудь неофициального ресурса, а также с общедоступного сайта или файлообменника.

7

Загрузить троянскую программу на компьютер может и посторонний человек с помощью запуска программы с flash накопителя.

8

Распространение Для достижения последнего, троянские программы помещаются злоумышленниками на открытые или индексируемые ресурсы (файл-серверы и системы файлообмена), носители информации, присылаются с помощью служб обмена сообщениями (например, контакт), попадают на компьютер через бреши безопасности или загружаются самим пользователем с адресов.файл-серверы

9

Иногда использование троянов является лишь частью спланированной многоступенчатой атаки на определенные компьютеры, сети или ресурсы.

10

Маскировка Троянская программа может отображать имя и иконку существующей, несуществующей, или просто привлекательной программы, компонента, или файла данных (например картинки), как для запуска пользователем, так и для маскировки в системе своего присутствия.

11

Троянская программа может в той или иной мере полноценно выполнять задачу, под которую она маскируется (вредоносный код встраивается злоумышленником в существующую программу).

12

Методы удаления В целом, троянские программы обнаруживаются и удаляются антивирусным точно так же, как и остальные вредоносные программы.

13

Троянские программы хуже обнаруживаются методами антивирусов,потому что их распространение лучше контролируется, и экземпляры программ попадают к специалистам антивирусной индустрии с бо́льшей задержкой, нежели самопроизвольно распространяемые вредоносные программы.

14

Борьба с троянами Отыскать запрограммированную троянскую программу на своем персональном компьютере очень сложно, но, используя следующие рекомендации, можно на 99% защитить свой компьютер от троянских программ:

15

При выходе в глобальную сеть, постарайтесь использовать только проверенные ресурсы, если вам лично это сложно, установите на свой компьютер удобный браузер, который будет уведомлять о посещении нежелательных сайтов.

16

Не скачивайте сомнительное программное обеспечение, которое якобы поможет вам во много раз увеличить ресурсы вашего компьютера. Также постарайтесь на сайтах не нажимать сомнительных картинок, потому как троян может использовать автозагрузку, в результате чего быстро и надежно проникнет в ваш компьютер.

17

Когда получаете письмо от неизвестного адресата, обратите ваше внимание на расширение приложенных файлов. Если оно типа:*.bat,*.vbs,*.scr,*.exe, то совершенно не стоит скачивать эти приложения, они могут быть заражены или попросту являются вирусом трояном

18

Применяйте лицензионные антивирусы. На данный момент широкое распространение получили Dr. Web и Антивирус Касперского 2011 из-за своих огромных, постоянно обновляющихся информационных баз, которые гарантируют надежную защиту от троянских программ и не только.Антивирус Касперского 2011

Другие советы по безопасности

Чтобы обеспечить защиту данных от вредоносных программ и других угроз:

-

Файлы резервного копирования. Следуйте правилу 3-2-1: сделайте 3копии, храните как минимум в 2расположениях, не менее 1 автономной копии. Используйте OneDrive для надежных облачных копий, которые позволяют получать доступ к файлам с нескольких устройств и помогают восстанавливать поврежденные или потерянные файлы, в том числе файлы, заблокированные программой-вымогателями.

-

Будьте начеку при подключении к общедоступным точкам доступа, особенно к тем, которые не требуют проверки подлинности.

-

Используйте надежные пароли и внося многофакторную проверку подлинности.

-

Не используйте ненарушимые устройства для входа в учетные записи электронной почты, социальных сетей и корпоративных учетных записей.

-

Избегайте скачивания или запуска старых приложений. Некоторые из этих приложений могут иметь уязвимости. Кроме того, старые форматы файлов Office 2003 г. (.doc, pps и .xls) позволяют макросы или запускаться. Это может быть риском для безопасности.

Использование учетной записи без администратора

Во время запуска, непреднамеренно или автоматически, большинство вредоносных программ запускаются в тех же привилегиях, что и активный пользователь. Это означает, что, ограничив привилегии учетной записи, можно предотвратить внесение вредоносными программами последующих изменений на любые устройства.

По умолчанию Windows использует управление учетной записью пользователя (UAC) для автоматического, гранулированного управления привилегиями, временно ограничивает привилегии и побуждает активного пользователя каждый раз, когда приложение пытается внести потенциально последующие изменения в систему. Хотя UAC помогает ограничить привилегии пользователей администратора, пользователи могут переопрестить это ограничение при запросе. В результате пользователю администратора довольно легко непреднамеренно разрешить запуск вредоносных программ.

Для обеспечения того, чтобы повседневные действия не привели к заражению вредоносными программами и другим потенциально катастрофическим изменениям, рекомендуется использовать учетную запись без администратора для регулярного использования. С помощью учетной записи без администратора можно предотвратить установку несанкционированных приложений и предотвратить непреднамеренное изменение параметров системы. Избегайте просмотра веб-страницы или проверки электронной почты с помощью учетной записи с привилегиями администратора.

При необходимости войдите в систему в качестве администратора для установки приложений или внесения изменений конфигурации, которые требуют привилегий администратора.

Объекты воздействия

Атаки вредоносных программ распространяются практически на всех пользователей интернета. Цель воздействия зависит от типа злоумышленника: хулиган, мелкий вор или киберпреступник. Соответствующим образом различаются и последствия: одна инфекция просто мешает нормально работать с компьютером, другая — приводит к финансовым убыткам, третья — заканчивается утечкой сведений, составляющих коммерческую тайну.

В последние годы от вредоносных программ часто страдают различные компании и организации — в первую очередь из-за своей платежеспособности

Типовой атакой является шифрование, например, бухгалтерской базы данных и последующее требование заплатить за восстановление этой критически важной для бизнеса информации. Атакам эксплойтов, троянов и червей подвергаются серверы веб-сайтов, откуда злоумышленники воруют информацию о клиентах и пользователях, включая данные банковских карт, что грозит потерей финансов, баз данных, другой корпоративной информации

Объектами внедрения вредоносных программ являются и обычные пользователи Сети. Интерес представляют личные данные, информация о банковских счетах, электронная почта, пароли доступа к социальным сетям. Довольно часто целью инфекций становятся геймеры, имеющие большое количество игровой валюты и редкие артефакты.

Основные симптомы заражения

Стоит сразу сказать, что абсолютно надежных симптомов заражения не существует. Как уже было сказано выше, большая часть вредоносов используется для зарабатывания денег, и лишний шум злоумышленникам будет мешать. Им нужно, чтобы их ПО работало как можно дольше, при этом оставаясь незамеченным. Тот же Stantinko, по оценке аналитиков, работал не менее пяти лет. Часто бывает и так, что эти самые симптомы проявляются уже слишком поздно, когда зловред уже успел сделать свое дело. Именно так происходит с программами-вымогателями, теми же троянцами-шифровальщиками.

Диалоговое окно программы-вымогателя Petya

Тем не менее, требуется обратить внимание на следующее:

- Компьютер начал работать заметно медленнее, чем раньше;

- Значительно изменился объем свободной оперативной и дисковой памяти;

- Компьютер (особенно если это ноутбук) начал сильнее нагреваться или начала интенсивнее работать система охлаждения;

- Не удается подключиться к Интернету, снизилась скорость соединения, по непонятным причинам вырос расход сетевого трафика;

- Перестали запускаться программы, особенно если речь идет о защитном ПО (антивирус, файрволл);

- Компьютер стал чаще перезапускаться;

- Появляется большое количество окон и сообщений о разного рода проблемах;

- При подключении к Интернету появляется большое количество посторонних окон и баннеров;

- Изменился язык сообщений системы.