Какие бывают rfid протоколы и как их похекать с помощью flipper zero

Содержание:

- Mifare DesFire8

- Инструменты

- Запись

- Копирование идентификатора

- Возможно, вам также будет интересно

- Одна карта – много приложений

- 6 этапов защиты MIFARE Plus

- Структура карты Mifare® Standard 1K/4K

- Бесконечный и бесплатный проездной.

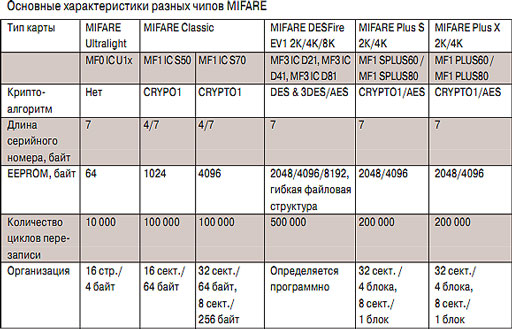

- Основные характеристики

- Mifare Карты

- Работа с картой

- Mifare® в системах безопасности

- Распространенные заблуждения

- Карты близости

Mifare DesFire8

Mifare DesFire8 — это первая бесконтактная система на рынке, которая поддерживает Усовершенствованный Стандарт Кодирования — Advanced Encryption Standard (AES) а также общие криптографические методы, такие как DES и 3DES.

Преимущества:

- полностью совместим со стандартом ISO 14443A 1-4;

- программируемая EEPROM 2/4/8К;

- безопасный высокоскоростной набор команд;

- гибкая файловая структура;

- система антиколлизии;

- уникальный 7-байтный серийный номер (по системе ISO уровень 2);

- аппаратно реализованный открытый криптоалгоритм DES/3DES;

- аппаратно реализованный открытый криптоалгоритм AES128.

По этому стандарту выполнены микросхемы меток с EEPROM 2/4/8К (D21, D40, D41, D81). Mifare DesFire8 может применяться в системах, где необходима высокоскоростная передача данных с повышенной безопасностью. Продукты Mifare DesFire8 обладают гибкой организацией памяти и могут взаимодействовать с существующей инфраструктурой Mifare. Mifare DesFire8 совместим со всеми 4 уровнями стандарта ISO / IEC 14443A и использует дополнительные команды стандарта ISO / IEC 7816-4.

Карта, основанная на Mifare DesFire8, может использоваться в 28 различных системах и иметь в памяти до 32 файлов на каждую систему. Размер каждого файла определяется в момент его создания, что делает Mifare DesFire8 гибким и удобным продуктом.

Mifare DesFire8 имеет высокий уровень безопасности благодаря аппаратному криптографическому инструменту 3DES, используемому для зашифровки передаваемых данных.

Mifare DesFire8 обеспечивает множество преимуществ конечным пользователям, позволяя записывать на карту бесконтактные билеты, использовать карту для платежей в торговых автоматах, а также для доступа, например, в офис.

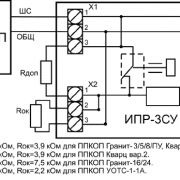

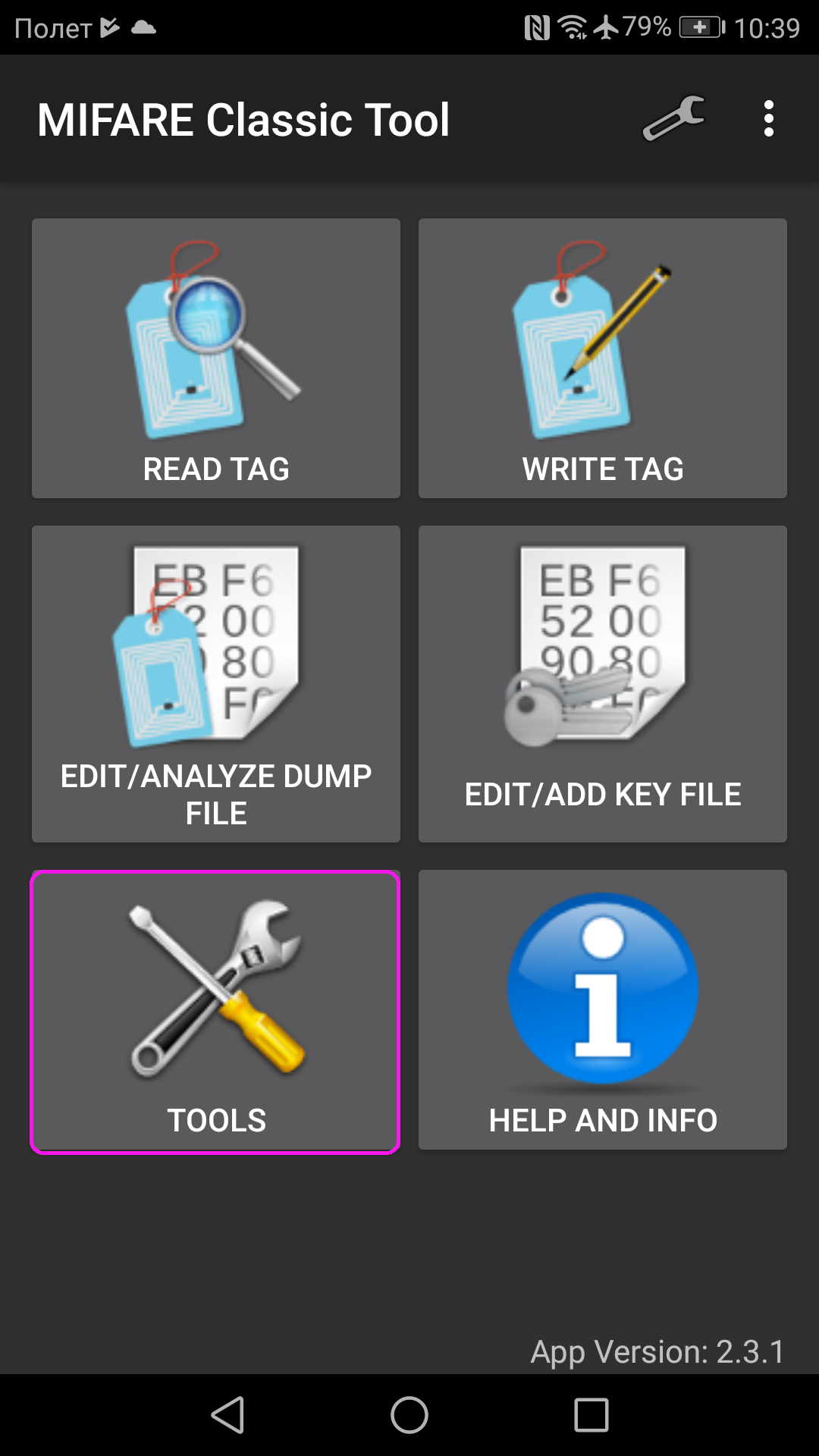

Инструменты

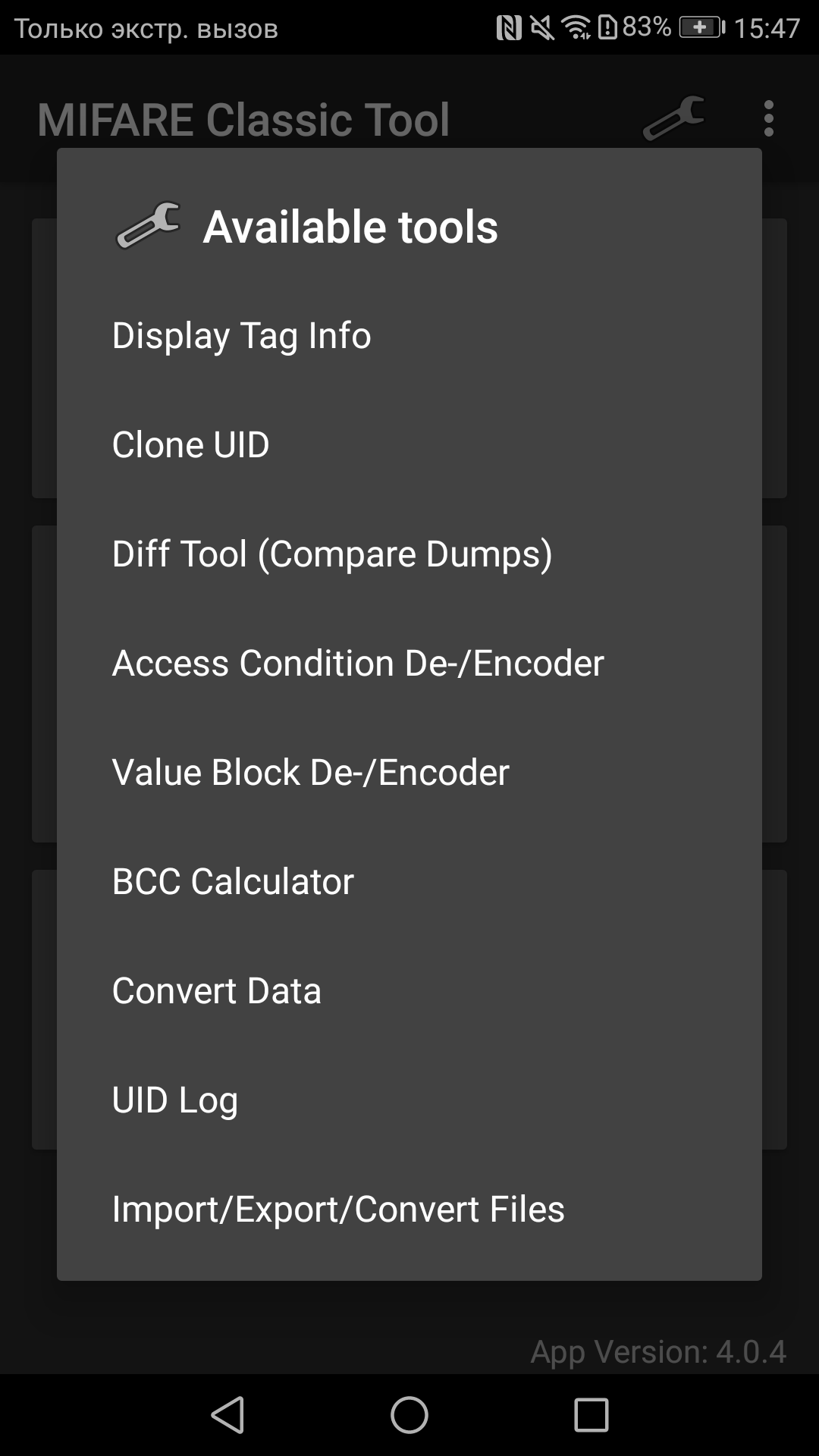

В этом пункте находятся все те же калькуляторы value-блока, условий доступа и BCC, а также:

- Display Tag Info — дисплей с общей информации о карте: производитель, UID, стандарт ISO, ATQA, SAK и размер памяти. Малополезная функция, так как Mifare Classic поддерживает только один стандарт ISO, UID и прочую тех. информацию можно посмотреть почти в любом другом приложении, а производителя и объем памяти MCT часто определяет неверно.

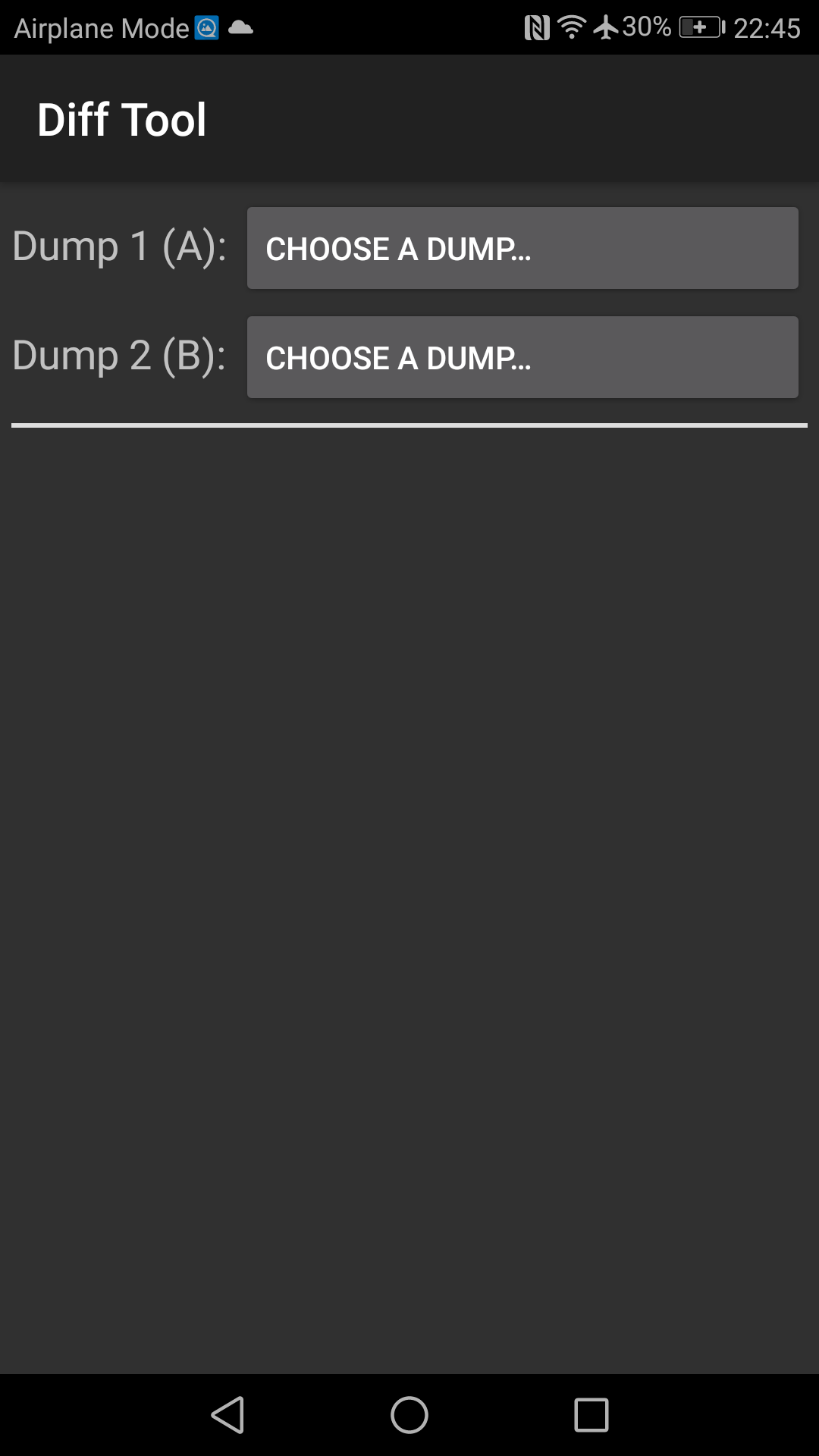

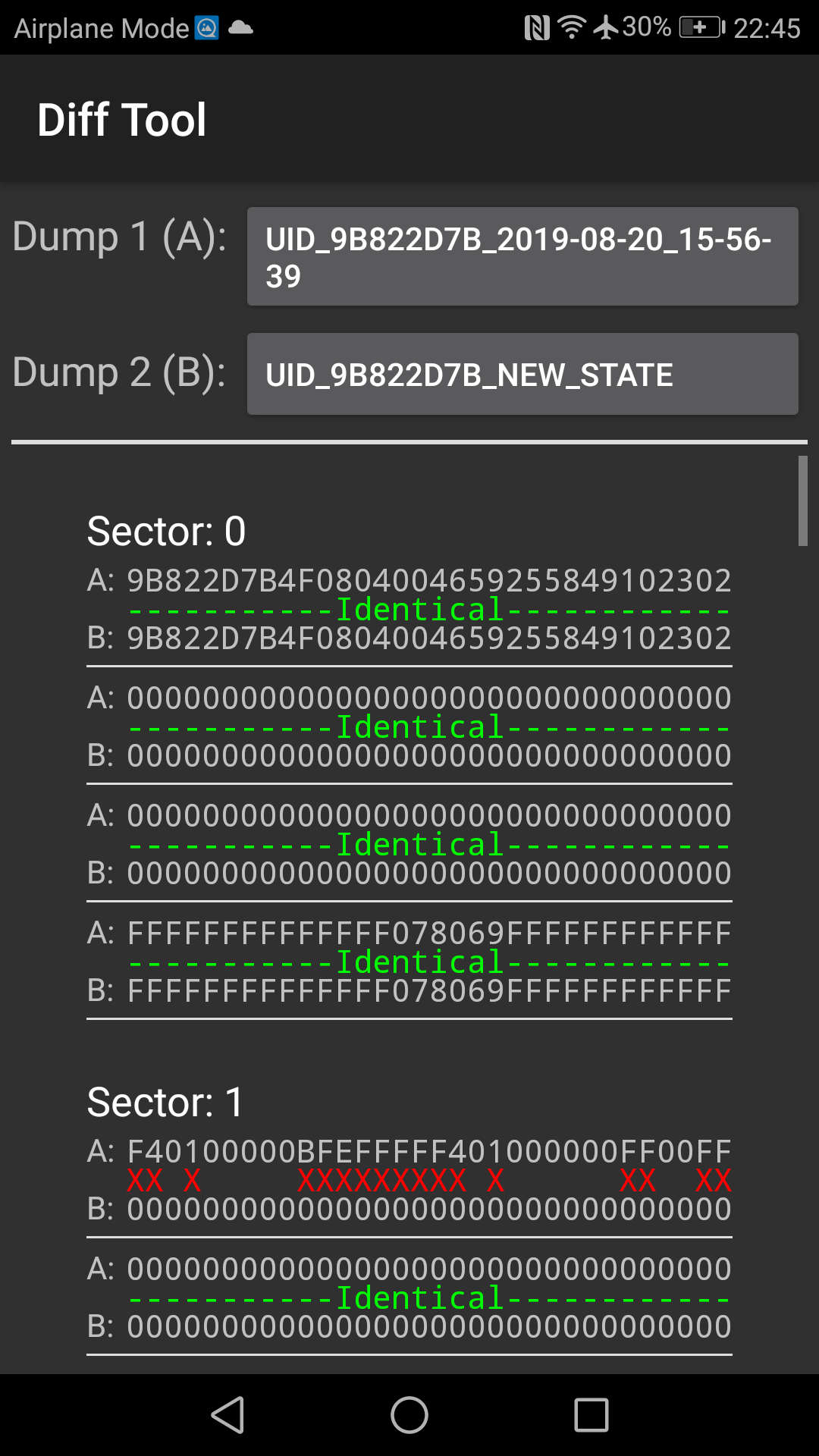

- Diff Tool — инструмент для сравнения дампов карт. Может быть очень полезен при сравнении разных карт или состояния одной и той же карты в разное время. Если Вы используете MCT для записи дампов, НАСТОЯТЕЛЬНО рекомендуется снимать дамп с записанной карты и сравнивать с исходным дампом. Вот как выглядит сравнение двух дампов тестовой карты:

- Clone UID — инструмент для изменения UID и блока изготовителя. Поддерживает только 4-х байтовые UID и только на специальных картах.

- Convert Data — (начиная с версии 4.0.0) — позволяет конвертировать произвольные данные из/в HEX/ASCII/BIN.

- UID Log — журнал работы с картами. Отображает UID карты и время, в которое программа с ней взаимодействовала.

- Import/Export/Convert Files — позволяет импортировать/экспортировать и создавать резервные копии всех пользовательских данных: ключей доступа и дампов карт.

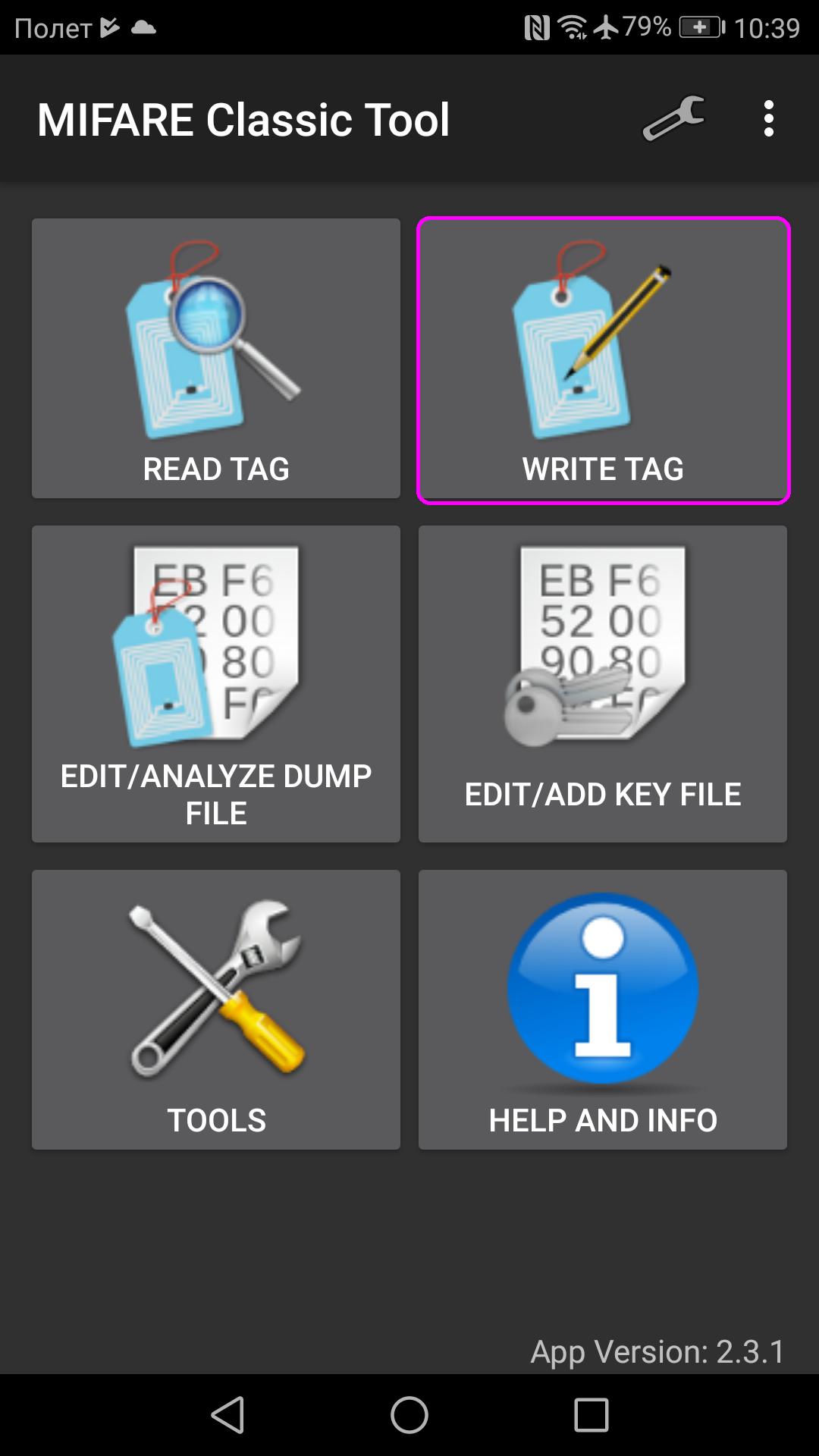

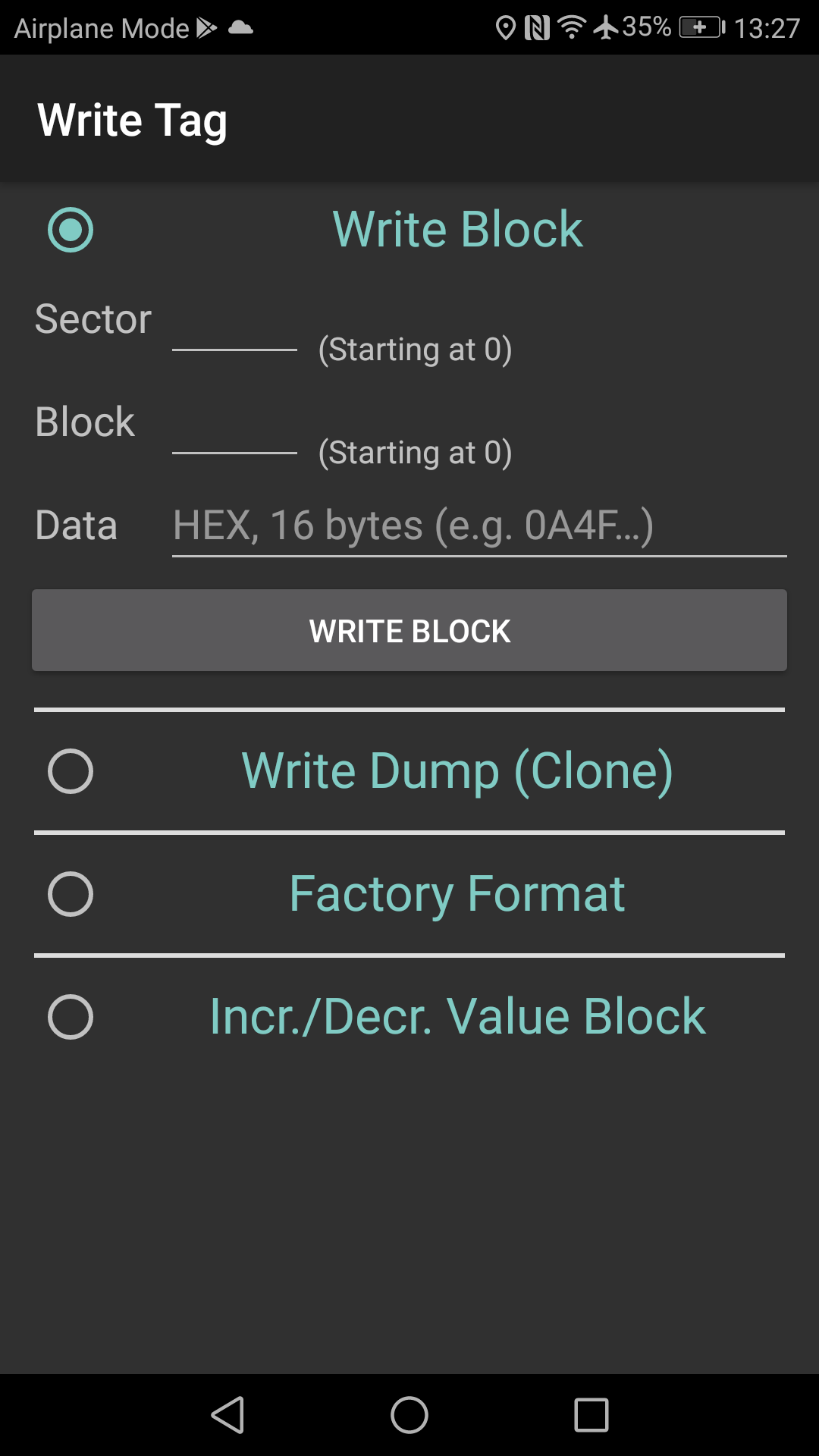

Запись

Запись в память можно осуществить из отдельного меню WRITE TAG. Помните, что любая операция записи с неверно указанными параметрами/данными может привести к выходу карты из строя.

На выбор доступны следующие варианты:

Write Block — запись данных в один блок одного сектора. Блок — минимальная единица адресации памяти Mifare Classic, поэтому для изменения даже одного байта, необходимо переписать все 16 байтов. В качестве параметров необходимо указать номер сектора (первый — сектор 0), номер блока (первый в каждом секторе — блок 0) и записываемые данные в в HEX-формате (16 байтов)

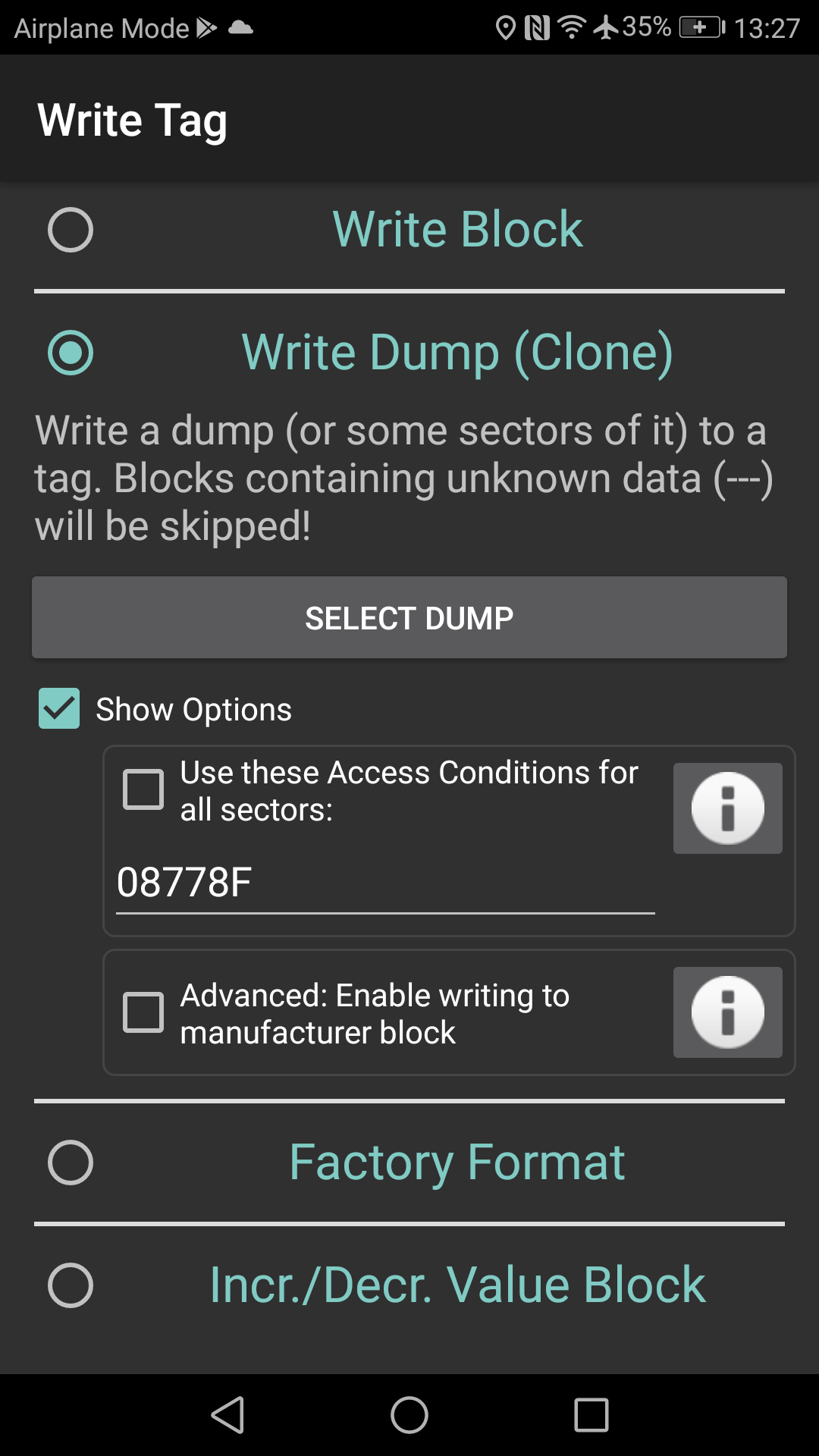

Write Dump (Clone) — запись ранее сохраненного образа на карту. Есть опция для изменения условий доступа в записываемом дампе. При записи карты, блок производителя изменен не будет, но если поставить галочку напротив Advanced: Enable writing to manufacturer block, программа попытается записать дамп полностью, вместе с блоком производителя (поддерживаются только специальные карты, использующие для записи стандартную команду WRITE).

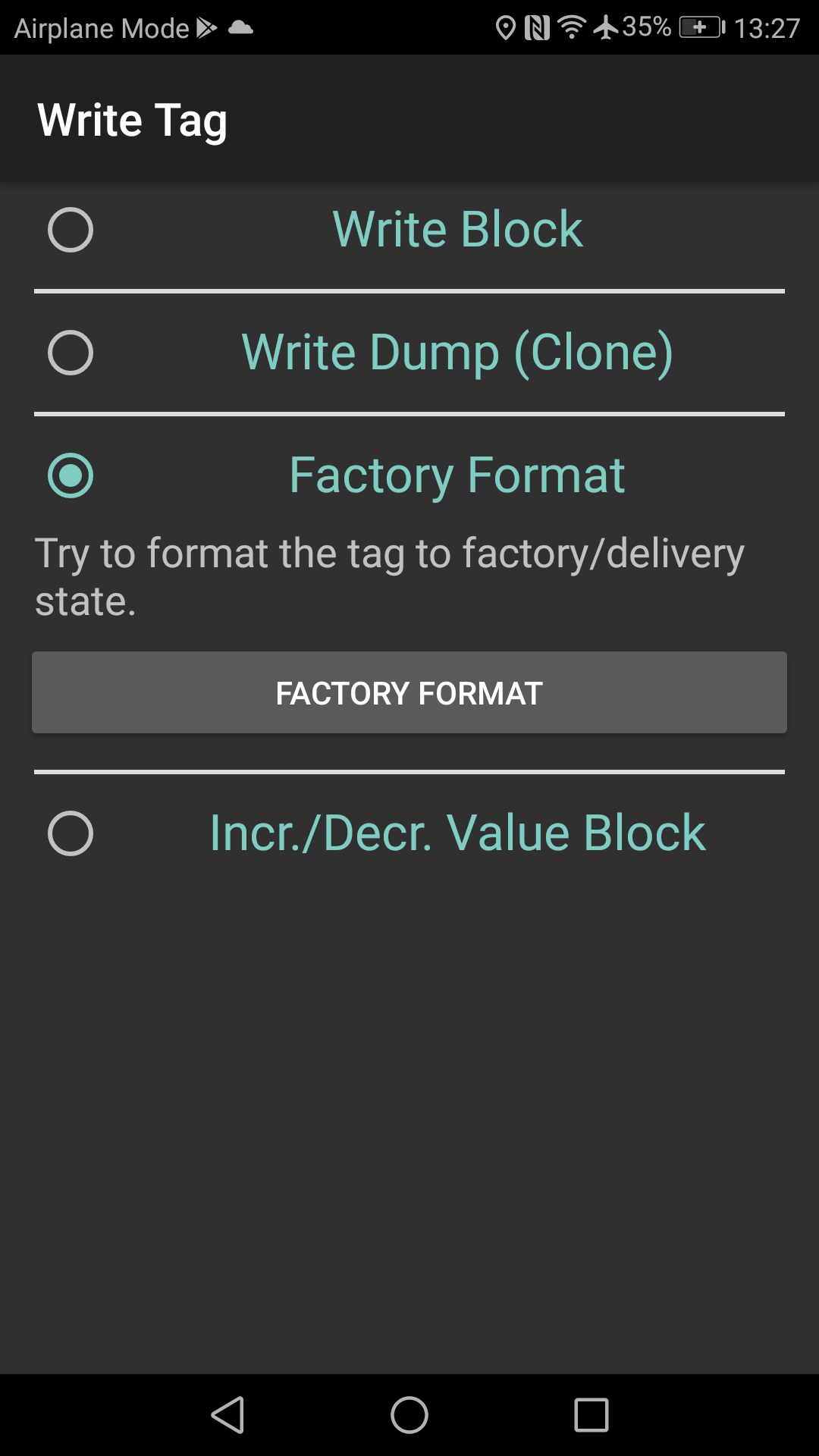

Factory Format — процедура записи нулей во все блоки всех секторов (кроме блока изготовителя), установка условий доступа и ключей A и B в значения по умолчанию. Память карты Mifare Plus также стирается этой процедурой, однако Security Level изменен не будет: во-первых — возврат на предыдущий уровень невозможен, а во-вторых — для изменения уровня нужны команды Mifare Plus и соответствующие ключи.

Incr./Decr. Value Block — процедура увеличения/уменьшения значения, записанного в value-блок. Потребуется указать адрес блока (номер сектора и номер блока), а также число, на которое будет прибавляться/вычитаться из числа в value-блоке.

Копирование идентификатора

Самые простые системы Mifare можно взломать, сделав дубликаты ключей. SMKey отлично подойдет для такой цели. Копирование ключей Mifare происходит следующим образом:

- Копировальщик делает дубликаты меток с закрытыми отделами.

- Полученные данные после используются для переноса на заготовки под ключ, заменяющие оригинальные брелоки.

Процесс копирования

Изначально на основании всей информации из считывателя рассчитывается криптоключ. Mifare-ключи не нужно подбирать, поэтому процесс осуществляется гораздо быстрее чем обычно. При помощи программы производится копирование основных меток MF Classic 1K и Ultralight. Частота выполнения процедуры составляет 13,56 МГц.

Метки MF Classic копируются, после чего программа-дубликатор брелоков от домофона Mifare записывает все полученные данные на заготовленный брелок. MF Zero и MF OTP считаются самыми популярными моделями для заготовок. Они позволяют однократно записать UID, благодаря чему можно обходить фильтры систем считывание идентификационных данных Iron Logiс. Дублированные метки Ultralight переписываются на заготовки типа MF UL.

Вся дублированная база данных может храниться на пользовательском компьютере с целью создания следующих дубликатов ключей. Это делается при помощи особой программы iKeyBase, работающей под основными операционными системами.

Возможно, вам также будет интересно

В статье рассматриваются пассивные высокочастотные метки (UHF tags), предназначенные для работы на металлических объектах. В настоящее время подобные метки начинают пользоваться большой популярностью в таких приложениях, как радиочастотная идентификация контейнеров, железнодорожных вагонов, цистерн и автомобилей. Пассивные радиочастотные метки (теги) в последнее время быстро развиваются и приобретают большую популярность. А благодаря появлению высокочастотных меток появляется возможность

Введение При разработке импульсных источников вторичного электропитания часто встречаются ситуации, когда при работе устройства напряжение на входе источника может быть как выше, так и ниже напряжения на выходе. Например, полностью заряженная литиевая батарея может на холостом ходу выдавать напряжение до 4,2 В, а по мере разряда ее напряжение может снижаться до 2,7 В, и требуется

Результаты моделирования, полученные программой PspiceAD, заносятся в файл данных, имеющий расширение DAT, например MUX2.DAT. Данные хранятся в двоичном формате и используются постпроцессором моделирования (программой Probe) для графического представления временных диаграмм входных и выходных сигналов исследуемой схемы.

Одна карта – много приложений

Мультиаппликационность – одна из «изюминок» карт. Смысл ее в том, что карта может быть поделена между разными приложениями, созданными разными компаниями – интеграторами, даже не знающими о существовании друг друга. Это свойство базируется на секторной структуре карт. Каждое приложение может использовать свои сектора, и в пределе на одной карте с объемом памяти в 1К может размещаться до 16 приложений, а на карте 4К – 40 приложений. Такой непропорциональный рост объясняется тем, что старшая половина памяти карты 4К разделена на сектора большего объема (по 256 байт в верхней половине против 32-х байт в нижней). Зато требовательным к памяти приложениям становится достаточно одного сектора вместо 3-х … 4-х секторов малого объема.

Реально некоторые из приложений требуют объема памяти больше, чем содержится в одном секторе, и тогда общее количество приложений на карте с меньшим объемом памяти уменьшается.

Для примера в таблице 1 приведена информация о распределении памяти карты Mifare 1К в Московских проектах.

Таблица 1

|

Сектор |

Приложение |

Доступ на чтение |

Запись и модификация |

|

Каталог приложений |

Открытый |

При изготовлении карты |

|

|

1 |

Проезд в метрополитене |

Метрополитен |

Метрополитен |

|

2-3 |

Проезд по железной дороге |

МЖД |

МЖД |

|

4 |

Проезд в наземном транспорте |

Мосгортранс |

Мосгортранс |

|

5 |

Медицинское страхование |

МГФОМС |

МГФОМС |

|

6 |

Социальная защита |

КСЗН |

КСЗН |

|

7 |

Социальный дисконт |

Предприятия торговли |

Предприятия торговли |

|

8 |

Телефония |

Оператор связи |

Оператор связи |

|

9-12 |

Динамический резерв |

||

|

13-14 |

Персональные данные владельца |

Участники системы |

При изготовлении карты |

|

15 |

Реестровый номер карты и эмиссионные данные |

Участники системы |

При изготовлении карты |

Таблица 1 достаточно наглядно демонстрирует возможности одновременного использования карты в разных приложениях или проектах. За счет чего это достигается мы ниже и рассмотрим. А для понимания того, как множество замечательных возможностей карт реализуется на практике, перейдем к рассмотрению их внутреннего устройства.

6 этапов защиты MIFARE Plus

Что же делать, чтобы карты доступа MIFARE Plus работали в СКУД в защищенном режиме?

1. Первое – проникнуться пониманием, что необходимо личное участие владельца объекта СКУД в решении вопросов защищенности карт MIFARE Plus. Это чисто организационный момент, но необходимый.

2. Далее следует выбрать уровень безопасности, на котором будут работать карты MIFARE Plus в данной СКУД: SL1, SL2 или SL3.

Здесь потребуется консультация специалиста. Тот или иной уровень должен быть выбран, исходя из специфики объекта и требований защищенности. Уровень SL3 – самый высокий с точки зрения защиты, но и подготовка карт и считывателей MIFARE Plus для работы на SL3 технически самая сложная. К тому же, не все считыватели могут работать на уровне SL3.

3. Выбирая уровень безопасности, заказчик должен решить, сколько секторов будет закрываться секретными ключами. Для СКУД вполне достаточно закрыть только один сектор памяти MIFARE Plus.

4. Следующий этап – предэмиссия карт MIFARE Plus. Это фактический перевод карт MIFARE Plus на выбранный уровень безопасности (SL1, SL2 или SL3) и закрытие выбранного сектора памяти секретным ключом с криптографией AES.

5. Затем – подготовка считывателей. Каждый считыватель, подключаемый к контроллеру СКУД, должен быть запрограммирован на чтение данных из того же блока памяти и по тому же ключу AES, что и карта MIFARE Plus.

6. Далее следует собственно эмиссия карт доступа, то есть запись идентификатора в выбранный сектор памяти MIFARE Plus. Этот идентификатор будет связан с конкретным работником и будет считываться в защищенном режиме.

Скопировать или подделать такую карту MIFARE Plus будет невозможно. Ввод в систему карт доступа MIFARE Plus осуществляется через контрольный считыватель (с интерфейсом USB, RS-232 или RS-485, TCP/IP). Контрольный считыватель читает идентификатор, хранящийся в защищенной памяти MIFARE Plus, используя при этом криптографию AES.

Уровни безопасности

Бесконтактные карты MIFARE Plus поддерживают 3 уровня безопасности и могут быть в любой момент переведены с одного уровня на более высокий.

Уровень безопасности 0

Карты MIFARE Plus на уровне 0 не предназначены для использования. Заказчик должен проинициализировать чип MIFARE Plus и перевести его на более высокий уровень. Инициализация чипа может производиться по ключам, соответствующим MIFARE Classic с применением криптоалгоритма CRYPTO1, или по ключам AES.

Уровень безопасности 1

На этом уровне карты имеют 100%-ную совместимость с MIFARE Classic 1K, MIFARE Classic 4K. Карты MIFARE Plus легко работают в существующих системах вместе с картами MIFARE Classic.

Уровень безопасности 2

Аутентификация по AES является обязательной. Для защиты данных используется CRYPTO1.

Уровень безопасности 3

Аутентификация, обмен данными, работа с памятью только по AES

Описанный выше подход позволяет использовать карты доступа MIFARE Plus со многими имеющимися на рынке контроллерами СКУД. Современные считыватели, поддерживающие работу с MIFARE Plus, имеют различные интерфейсы подключения к контроллерам, в том числе и распространенный – Wiegand-26. Это позволяет легко и просто переводить действующие СКУД с карт EM-Marine на карты MIFARE Plus. Потребуется только замена считывателей. Контроллеры, программное обеспечение, базы данных сохраняются.

Опубликовано: Журнал «Системы безопасности» #5, 2015Посещений: 9065

|

Автор

|

|||

В рубрику «Системы контроля и управления доступом (СКУД)» | К списку рубрик | К списку авторов | К списку публикаций

Структура карты Mifare® Standard 1K/4K

Сегодняшняя наша тема – это самые массовые карты из большого семейства Mifare — карты Standard 1K/4K. Прежде, чем обсуждать области применения карт, напомним их структуру (таблица 2). Память карты имеет регулярную структуру, разбитую на сектора, которые, в свою очередь, делятся на блоки.

Независимо от размера сектора (32 байта или 256 байт для старших блоков карт 4К), за одну операцию всегда читается или записывается один блок размером 16 байт – это минимальный (атомарный) размер информации при обмене с картой. Также напомним, что самый старший блок любого сектора – это так называемый «сектор – трайлер», определяющий права доступа и набор операций с данным сектором, а нулевой блок нулевого сектора содержит неизменяемую информацию о карте, в том числе ее серийный номер. Сам нулевой сектор в публичных приложениях используется как директория карты.

Таблица 2

|

Сектор |

Блок |

Номер байта в блоке |

Описание |

||||||||||||||

|

1 |

2 |

3 |

4 |

5 |

6 |

7 |

8 |

9 |

A |

B |

C |

D |

E |

F |

|||

|

Карта 4К |

39 |

15 |

Ключ А |

Биты доступа |

Ключ B |

Сектор трайлер 39 |

|||||||||||

|

(блоки со 2 по 14) |

|||||||||||||||||

|

1 |

Данные |

||||||||||||||||

|

Данные |

|||||||||||||||||

|

(сектора с 33 по 38) |

|||||||||||||||||

|

32 |

15 |

Ключ А |

Биты доступа |

Ключ B |

Сектор трайлер 32 |

||||||||||||

|

14 |

Данные |

||||||||||||||||

|

(блоки со 2 по 13) |

|||||||||||||||||

|

1 |

Данные |

||||||||||||||||

|

Данные |

|||||||||||||||||

|

31 |

3 |

Ключ А |

Биты доступа |

Ключ B |

Сектор трайлер 31 |

||||||||||||

|

2 |

Данные |

||||||||||||||||

|

1 |

Данные |

||||||||||||||||

|

Данные |

|||||||||||||||||

|

(сектора с 16 по 31) |

|||||||||||||||||

|

Карта 1К |

15 |

3 |

Ключ А |

Биты доступа |

Ключ B |

Сектор трайлер 15 |

|||||||||||

|

2 |

Данные |

||||||||||||||||

|

1 |

Данные |

||||||||||||||||

|

Данные |

|||||||||||||||||

|

(сектора со 2 по 14) |

|||||||||||||||||

|

1 |

3 |

Ключ А |

Биты доступа |

Ключ B |

Сектор трайлер 1 |

||||||||||||

|

2 |

Данные |

||||||||||||||||

|

1 |

Данные |

||||||||||||||||

|

Данные |

|||||||||||||||||

|

3 |

Ключ А |

Биты доступа |

Ключ B |

Сектор трайлер 0 |

|||||||||||||

|

2 |

MAD (Mifare Application Directory) |

Данные |

|||||||||||||||

|

1 |

Данные |

||||||||||||||||

|

Блок производителя |

Бесконечный и бесплатный проездной.

Множество транспортных систем мира успешно обновили уязвимые карты «в поле» на более защищенные Mifare Plus, однако, в целях минимизации затрат на обновление систем целиком (новое ПО, новые считыватели и т.п.), практически все карты работают в режиме SL1. Это режим, при котором карта MIfare Plus ведет себя как устаревшая Mifare Classic — память и система команд организованы так же, но часть уязвимостей устранены. Возникает вопрос: Остаются-ли системы оплаты проезда уязвимыми? Ответом будет вот эта картинка:

Почему? Давайте рассмотрим пример организации системы контроля оплаты проезда в вымышленном городе S.

Город S — это средний город, он не отсталый в технологическом плане, в нем есть сложная система общественного транспорта и относительно недорогой интернет. В городе существует своя система, использовавшая карты Mifare Classic и успешно перешедшая на Mifare Plus. Данные хранятся в виде value-блоков в двух секторах карты, защищенных секретными ключами, а пустые сектора на картах открыты для чтения/записи.

Предположим, злоумышленник получает ключи от секторов с данными, и может увеличить значение value-блока на любую сумму. Сможет-ли он использовать теоретически бесконечный ресурс? Нет, не сможет.

На пути злоумышленника будут стоять следующие преграды:

Таким образом, злоумышленник сможет модифицировать карту, но не сможет создать «бесплатный и безлимитный» проездной документ.

Вышеописанная система применима к картам Mifare Classic и Mifare Plus в режиме SL1. Она сложна, но эффективна, поэтому карты Classic все еще производятся и используются в локальных СКУД, программах лояльности ритейла и т.п., ведь в конечном счете безопасность системы ≠ безопасности карты.

Основные характеристики

Изготовление ключей основывается на использовании главных критериев моделей бесконтактных карт ISO 14443. Этот стандарт позволяет использовать ключ вместе с остальными технологиями доступа.

Сейчас в банковские карты массово внедряют технологию MF-идентифицирования. Также во многих современных телефонах есть встроенная программа NFC, позволяющая осуществлять беспроводную передачу данных на небольшом радиусе.

Брелок Mifare и ключ-карты Mifare – крайне удобные устройства с возможностью бесконтактного распознавания. Они характеризуются следующими преимуществами:

- Для них не нужны отдельные источники питания, которые требовали бы постоянной замены.

- Не нужно контактировать со считывающим устройством, процесс осуществляется на расстоянии до 10 см.

- Данные ключа считываются быстрее, чем за секунду.

Разновидность брелка Mifare

Mifare Карты

Mifare card — самая популярная бесконтактная смарт-карта, зрелая и стабильная. Это широко применяется к транспорту, контролю доступа, досугу, электронному правительству, мероприятиям и лояльности. Mifare карты работают с частотой 13.56 MHz и соответствуют стандарту ISO 14443.

Mifare Карты обеспечивают более высокую емкость идентификационного номера карты и обладают отличными показателями безопасности. Данные не отправляются, пока Mifare карта и считыватель взаимно аутентифицируют друг друга, рукопожатие. Кроме, Mifare предлагает несколько «пользовательских» секторов данных, которые могут использоваться другими приложениями. А секторы данных защищены ключом, известным только приложению.

Существуют различные типы Mifare карты в зависимости от использования различных Mifare чипсы. У них есть свои отличительные особенности, чтобы соответствовать множеству приложений. И самый популярный Mifare card — это карта M1.

M1 -MIFARE Classic Серии

• MIFARE Classic EV1 1K (S50)• MIFARE Classic EV1 4K (S70)

Структура чипа подходит для универсальных карточных приложений и имеет хорошее шифрование. Основные приложения включают универсальные карты, автобус, контроль доступа, посещаемость, электронный кошелек, управление доступом, оценочную карту и т. Д.

MIFARE Ultralight Серии

• MIFARE Ultralight EV1 (48 Byteс или128 Bytes)• MIFARE Ultralight C (17PF or 50PF)

MIFARE Ultralight чиповые карты имеют отличную производительность шифрования, и есть много приложений в области оплаты. Они очень подходят для недорогих приложений, требующих минимального объема хранения данных.

М2-MIFARE Plus Серии

• MIFARE Plus S 1K• MIFARE Plus S 1K SE• MIFARE Plus S 2K / S 4K• MIFARE Plus X 2K / X 4K• MIFARE Plus EV1 2K / X 4K (17 или 70 пФ)

MIFARE PLUS Чипы серии делятся на стандартную версию S и версию X, 4UID и 7UID. S — окончательная версия для MIFARE Classic система. X обеспечивает большую гибкость для оптимизации потока команд и достижения более высокой скорости и конфиденциальности. Они поддерживают шифрование AES. И основные приложения включают в себя общественный транспорт, контроль доступа, поля оплаты и т. Д.

М3-MIFARE Серия DESFire

- MIFARE DESFire EV1 2K / 4K / 8K

- MIFARE DESFire EV2 2K / 4K / 8K

MIFARE DESFire Чипы серии относятся к стандарту NFC Type 4. Микросхемы серии DESFire, также известные как полупроцессорные микросхемы, имеют высокий уровень шифрования. Название DESFire указывает на его основные особенности. «DES» означает надежную передачу данных с использованием механизмов аппаратного шифрования DES, 2K3DES, 3K3DES и AES. Основные области применения: финансы, платежная сфера, промышленное применение.

Работа с картой

Предположим, что вы уже готовы применить карту Mifare в своем проекте — что же необходимо для его реализации? Естественно, прикладной уровень остается за вами. Либо вы разрабатываете приложение своими силами, либо используете готовый программный продукт, доступный на рынке. Так, для систем торговли и складского учеты вы можете выбрать систему 1С: или более солидную Microsoft Axapta. Обе они хороши тем, что адаптируются практически под любые требования в своей предметной области. Остается подключить к системе считыватели, и возникает вопрос: каким из производимых зарубежными и российскими компаниями считывателям отдать предпочтение? Рекомендации достаточно простые. Во-первых, это должен быть продукт компании, хорошо известной на рынке и доступной для технической поддержки (не забывайте – вы покупаете не лампочку, которую достаточно ввернуть в патрон и нажать выключатель. Вы разрабатываете сложную высокотехнологичную систему, и оперативная поддержка вам ой-как понадобится!).

Во-вторых, оцените уровень стандартизации поставляемых со считывателем библиотек, которые необходимы для стыковки с вашей системой. Не рекомендуем закладывать в проект считыватели, для которых только и есть что описание протокола обмена на уровне интерфейса RS-232 – вам придется в этом случае разбираться со многими ненужными вам тонкостями и дописывать драйвера самим.

Так уж сложилось, что сегодня стандартом «де-факто» стал набор функций библиотеки от компании NXP, поставляемой как инструмент разработки со считывателями Pegoda. И совместимость с этой библиотекой есть залог того, что не придется дважды делать одну и ту же работу. Можно посоветовать библиотеку mfrc500.dll от компании «Релвест», которая протестирована на совместимость с программным обеспечением NXP.

В составе библиотеки обязательно должны быть примеры работы с картами с исходными текстами – это позволит вам не тратить несколько недель на понимание того, как сделать простые по смыслу действия – активировать карту, получить доступ к одному из секторов и записать в него или считать ваши данные. Практика показывает, что на освоение приемов работы с картой без хорошего сопровождения у некоторых разработчиков уходит до месяца и более.

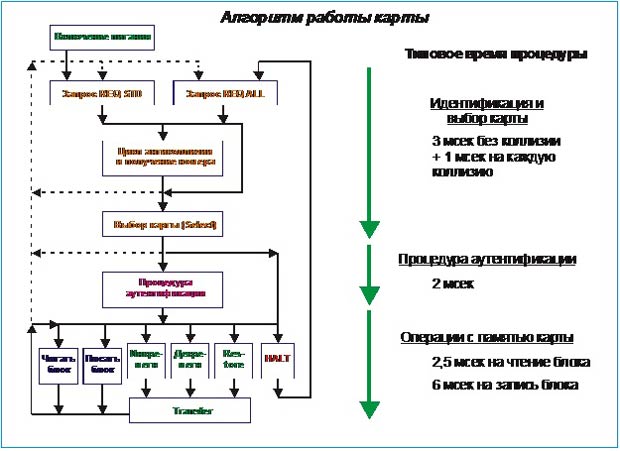

На рисунке 3 приведен обобщенный алгоритм работы карты, который позволяет правильно построить логику работы приложения в соответствии с решаемой задачей.

Рисунок 3 Алгоритм работы карты

Особое внимание при работе с картой следует обратить на операции смены ключей доступа к секторам и изменения битов доступа – как правило, именно при этих операциях начинающие портят больше всего карт. Если вы в процессе экспериментов «убили» пару другую карт – не расстраивайтесь: это нормальные издержки в процессе разработки

Mifare® в системах безопасности

Карты Mifare в инфраструктуре любого предприятия могут, как мы видели, выполнять одновременно множество функций. Не следует пренебрегать ее использованием и в системах безопасности – за счет криптозащищенности карта хорошо подходит в качестве «удостоверения личности» в системах защиты информации: для доступа к компьютеру или базам данных, может использоваться в качестве носителя электронной цифровой подписи. Наконец, карта замечательно будет работать и в системе физического доступа на объект и в отдельные помещения.

Как идентификатор системы доступа карта может использоваться двояко: наиболее простой вариант – это использовать ее как полный аналог стандартных proximity карт за счет наличия уникального серийного номера, программируемого при производстве кристаллов. В таком режиме можно использовать для системы доступа карты, эмитированные другой компанией и совсем для других целей. Например, так можно использовать карту московского студента и школьника.

Если же вы хотите иметь систему, хорошо защищенную от подделок и имитаций, да еще и периодически менять ключи доступа в своей системе, то можно использовать защищенный режим, когда код доступа хранится в защищенных блоках карты. Такую функцию поддерживают некоторые из считывателей (например, считыватели PR-P09, PR-P016, PR-P05 российского производства).

Для работы вашей СКУД с защищенным режимом карт требуется выполнить две операции: произвести эмиссию карт с собственными ключами доступа и запрограммировать считыватели системы на работу с теми же ключами. Первая операция выполняется с помощью специальной утилиты и настольного считывателя PR-P08. Утилита перепрограммирует заданный сектор карты, занося в него защищенный серийный номер и назначенные вами ключи доступа к сектору, эти данные сохраняются в базе данных утилиты в закодированном виде. Затем с помощью утилиты генерируется специальная мастер карта, с помощью которой информация о новых ключах передается считывателям системы путем простого поднесения мастер-карты к каждому из считывателей, установленных на точках прохода.

Имеется еще одно решение, применимое на объектах с самыми суровыми требованиями к уровню защищенности. Как известно, в подобных случаях нормативные документы требуют использования одновременно нескольких идентификаторов, например, карта и ПИН-код, карта и отпечаток пальца, карта плюс ПИН плюс отпечаток пальца. Неприспособленность выпускаемых серийно сетевых систем доступа для работы с биометрической информацией с помощью карт Mifare обойти достаточно просто. Шаблон опечатка владельца заносится в карту в момент ее выдачи, а в базу данных контроллеров системы заносится только ее серийный номер. На точке прохода биометрический считыватель считывает шаблон отпечатка из карты, сканирует «живой» палец и сопоставляет со считанным из карты. При совпадении в контроллер системы доступа посылается только серийный код карты, по которому контроллер допускает владельца на объект.

Таким образом обходится проблема с оперативной передачей отпечатков по сети контроллеров, что, как уже упоминалось, стандартными системами доступа до сих пор не поддерживается. Вторым преимуществом является намного более быстрая процедура верификации (сравнение одного с одним) по сравнению с процедурой идентификации (один ко многим), когда совпадение вашего отпечатка ищется в немаленькой базе данных считывателя или контроллера.

Дополнение такого считывателя клавиатурой делает систему практически неприступной – допуск осуществляется уже по трем параметрам: номеру карты, ПИН-коду и отпечатку пальца. И если карту могут украсть, ПИН вы можете выболтать нечаянно или умышленно, то уж передать отпечаток пальца практически нереально (при условии, что биометрический считыватель выполнен по всем правилам и имеет систему защиты от муляжей).

Распространенные заблуждения

Но время идет, хакеры не дремлют. Криптозащита, встроенная в чип MIFARE 1K, в настоящее время признается невысокой. Об этом есть публикации в открытой научно-технической прессе. На некоторых сайтах можно найти информацию о способах взлома защиты MIFARE 1K. Что делать заказчику, стремящемуся надежно защитить карты доступа от копирования и подделки?

Есть современные надежные средства. Например, компания NXP разработала линейку чипов MIFARE Plus, где используется криптография AES, вскрытие которой в настоящее время считается невозможным. Применение MIFARE Plus – гарантия защиты карт доступа от копирования и подделки.

Но и здесь заказчику приходится нелегко. Изготовители считывателей карт для СКУД часто скрывают технические тонкости.

Поддержка различных форматов MIFARE Еще один типичный пример. Разработчик считывателя узнал, что 4-байтные серийные номера чипов больше не являются уникальными, а компания NXP выпустила 7-байтную версию чипа MIFARE 1K. Производитель дорабатывает свою считку (оставляя при этом тот же самый интерфейс Wiegand-26) на чтение 7-байтного номера MIFARE 1K. И тут он понимает, что может еще и расширить перечень чипов, с которыми якобы работает его считка. Ведь 7-байтный UID имеется у многих других продуктов MIFARE, а именно – у MIFARE Ultrlaight C, MIFARE Plus, MIFARE DESFire EV1. И разработчик тут же включает в документацию фразу такого характера: «Поддержка различных форматов MIFARE Ultralight, MIFARE Plus, DESFire EV1».

Бедный неосведомленный заказчик покупает карты MIFARE Plus и такой считыватель. Что он получает? Снова ничего, кроме напрасно потраченных денег.

Считыватель будет работать с открытым UID, который никак не защищен (об этом говорилось выше). Криптография AES, встроенная в чип MIFARE Plus, не распространяется на UID. Этот UID копируется так же легко, как и ID MIFARE 1K, и считывание номера чипа MIFARE Plus ничего не добавляет к защите карт от копирования и подделки.

Карты MIFARE Plus поступают с завода-изготовителя в незащищенном режиме и на самом деле в таком виде не предназначены для использования. В отличие от традиционных Proximity-карт (HID Prox, EM-Marine) карты MIFARE Plus после покупки должны быть проинициализированы. И сделать это должен заказчик.

Считка MIFARE Plus Как еще некоторые изготовители считывателей вводят заказчика в заблуждение? Есть пример из жизни.

Известно, что карты MIFARE Plus могут быть проинициализированы таким образом, что чип MIFARE Plus полностью эмулирует MIFARE 1K (в том числе и криптоалгоритм СRYPTO-1). Более точно этот режим называется переводом чипа MIFARE Plus на уровень безопасности SL1 в режиме эмуляции MIFARE Classic. Не проводя тестирования, изготовитель считывателя (гипотетический) добавляет в свою документацию фразу «Поддержка MIFARE Plus». К несчастью для заказчика, купившего подобную считку, корректно работать с картами MIFARE Plus она не будет.

Карты близости

Карта проксимити это более новая технология, чем карты с магнитной полосой. Он является частью технологии бесконтактных карт и может быть прочитан, не вставляя его в считывающее устройство, например карту с магнитной полосой. Как упоминалось выше, когда мы говорим о бесконтактных картах, это часто означает бесконтактные карты 125 кГц.

Он работает на частоте 125 кГц и составляет от 26 до более 60 bit формата. Встроенный в него чип выполняет единственную функцию: предоставлять считывающему устройству prox-карты идентификационный номер карты для аутентификации. Карты Prox не могут хранить дополнительную информацию. Они очень подходят для контроля доступа к дверям, например, в общинах, школах и т. Д.