Средства защиты информации: какими они бывают и какие задачи решают

Содержание:

- СЗИ, чтобы отвечать требованиям

- [править] Программные средства защиты информации

- Основные угрозы информационной безопасности

- Как взламывается аппаратно-программная защита и как избежать взлома

- Защита данных

- Аппаратный средства защиты информации

- Понятие ЛВС

- Аутентификация и идентификация

- Защита сети

- [править] Технические средства защиты информации

- Способы защиты информации

- SIEM-системы

- Физические средства защиты.

- Ловушки (имитация системы)

- Средства обнаружения и предотвращения вторжений

- Храните данные удалённо

СЗИ, чтобы отвечать требованиям

Такие системы могут понадобиться и для выполнения различных требований со стороны регуляторов. Например, ФЗ-152, 719-П, ГОСТ и других. Вот примеры таких решений:

- «КИТ-Журнал». СЗИ, которая поможет выполнять требования приказа ФАПСИ №152 и ПКЗ-2005. Система автоматизации учета и процессов информационной безопасности поможет правильно вести соответствующие документы. Есть функции разграничения прав доступа, а интерфейс — привычный и удобный. Есть традиционные планировщик задач, электронная подпись, автоматизация действий и многое другое.

- TimeInformer. СЗИ, которая пригодится, если для отчетности нужно точно знать, какие ресурсы в интернете посещают сотрудники в течение рабочего дня. Из программы можно выгрузить подробные отчеты с аналитикой рабочего времени, установленному на компьютерах ПО и другой информацией. Одним из главных достоинств программы является ее незаметность — она не снижает скорость работы компьютеров сотрудников.

- Контур информационной безопасности SearchInform может быть хорошим выбором, если вы ищете именно российское решение, которым пользуются множество известных компаний в России и зарубежных странах. У этого решения есть все нужные сертификаты, и им пользуются такие компании, как Банк «Открытие», Газпромнефть, Тройка-Диалог, МТТ и многие другие. Среди множество функций есть даже «Выявление инсайдеров в компании».

[править] Программные средства защиты информации

- Встроенные средства защиты информации

- Антивирусная программа (антивирус) — программа для обнаружения компьютерных вирусов и лечения инфицированных файлов, а также для профилактики — предотвращения заражения файлов или операционной системы вредоносным кодом.

- Специализированные программные средства защиты информации от несанкционированного доступа обладают в целом лучшими возможностями и характеристиками, чем встроенные средства. Кроме программ шифрования и криптографических систем, существует много других доступных внешних средств защиты информации.

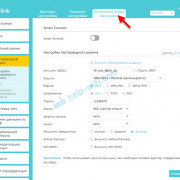

- Межсетевые экраны (также называемые брандмауэрами или файрволами — от нем. Brandmauer, англ. firewall — «противопожарная стена»). Между локальной и глобальной сетями создаются специальные промежуточные серверы, которые инспектируют и фильтруют весь проходящий через них трафик сетевого/транспортного уровней. Это позволяет резко снизить угрозу несанкционированного доступа извне в корпоративные сети, но не устраняет эту опасность полностью. Более защищенная разновидность метода — это способ маскарада (masquerading), когда весь исходящий из локальной сети трафик посылается от имени firewall-сервера, делая локальную сеть практически невидимой.

VPN (виртуальная частная сеть) позволяет передавать секретную информацию через сети, в которых возможно прослушивание трафика посторонними людьми. Используемые технологии: PPTP, PPPoE, IPSec.

Основные угрозы информационной безопасности

Современная информационная система представляет собой сложную систему, состоящую из большого

числа компонентов различной степени автономности, которые связаны между собой

и обмениваются данными. Практически каждый компонент может подвергнуться

внешнему воздействию или выйти из строя. Компоненты автоматизированной информационной

системы можно разбить на следующие группы:

-

аппаратные средства — компьютеры и их составные части (процессоры,

мониторы, терминалы, периферийные устройства — дисководы, принтеры, контроллеры,

кабели, линии связи и т.д.); -

программное обеспечение — приобретенные программы, исходные,

объектные, загрузочные модули; операционные системы и системные программы

(компиляторы, компоновщики и др.), утилиты, диагностические программы и т.д.; -

данные — хранимые временно и постоянно, на магнитных носителях,

печатные, архивы, системные журналы и т.д.; - персонал — обслуживающий персонал и пользователи.

Опасные воздействия на компьютерную информационную систему можно подразделить

на случайные и преднамеренные. Анализ опыта проектирования, изготовления и

эксплуатации информационных систем показывает, что информация подвергается

различным случайным воздействиям на всех этапах цикла жизни системы. Причинами

случайных воздействий при эксплуатации могут быть:

- аварийные ситуации из-за стихийных бедствий и отключений электропитания;

- отказы и сбои аппаратуры;

- ошибки в программном обеспечении;

- ошибки в работе персонала;

- помехи в линиях связи из-за воздействий внешней среды.

Преднамеренные воздействия — это целенаправленные действия нарушителя.

В качестве нарушителя могут выступать служащий, посетитель, конкурент, наемник.

Действия нарушителя могут быть обусловлены разными мотивами:

- недовольством служащего своей карьерой;

- взяткой;

- любопытством;

- конкурентной борьбой;

- стремлением самоутвердиться любой ценой.

Можно составить гипотетическую модель потенциального нарушителя:

- квалификация нарушителя на уровне разработчика данной системы;

- нарушителем может быть как постороннее лицо, так и законный пользователь

системы; - нарушителю известна информация о принципах работы системы;

- нарушитель выбирает наиболее слабое звено в защите.

Наиболее распространенным и многообразным видом компьютерных нарушений

является несанкционированный доступ (НСД). НСД использует любую

ошибку в системе защиты и возможен при нерациональном выборе средств защиты, их

некорректной установке и настройке.

Проведем классификацию каналов НСД, по которым можно осуществить

хищение, изменение или уничтожение информации:

- Через человека:

- хищение носителей информации;

- чтение информации с экрана или клавиатуры;

- чтение информации из распечатки.

- Через программу:

- перехват паролей;

- дешифровка зашифрованной информации;

- копирование информации с носителя.

- Через аппаратуру:

- подключение специально разработанных аппаратных средств, обеспечивающих

доступ к информации; - перехват побочных электромагнитных излучений от аппаратуры, линий связи,

сетей электропитания и т.д.

- подключение специально разработанных аппаратных средств, обеспечивающих

Особо следует остановиться на угрозах, которым могут подвергаться

компьютерные сети. Основная особенность любой компьютерной сети состоит в том,

что ее компоненты распределены в пространстве. Связь между узлами сети

осуществляется физически с помощью сетевых линий и программно с помощью

механизма сообщений. При этом управляющие сообщения и данные, пересылаемые

между узлами сети, передаются в виде пакетов обмена. Компьютерные сети характерны тем, что против них предпринимают так

называемые удаленные атаки. Нарушитель может находиться за тысячи

километров от атакуемого объекта, при этом нападению может подвергаться

не только конкретный компьютер, но и информация, передающаяся по сетевым

каналам связи.

Как взламывается аппаратно-программная защита и как избежать взлома

Принимая решение о выборе аппаратно-программного средства, необходимо понимать, что современные технологии позволяют взламывать системы с недостаточным уровнем защиты. При этом стоимость аппаратной части высока. Современные версии ключей, токены, основаны на новейших технологиях, которые позволяют избежать ряда рисков, но не в полном объеме.

Для несанкционированного проникновения (взлома) в систему обычно используется один из двух методов:

- поиск и использование уязвимостей в программной части;

- эмулирование (подмена) данных, содержащихся в электронном ключе.

В первом случае из программы (приложения) удаляются части, в которых содержится код, обеспечивающий работу механизмов защиты. Это могут быть команды опроса электронного ключа (направление запроса в отдельном токе данных) или команды сравнения введенных данных с эталоном. Второй путь взлома, эмулирование электронного ключа, связан с использованием специальных программных средств – эмуляторов. Программа отправляет приложению обращения, содержащие, правильные ответы.

Если в первом случае методом защиты будет стандартное ограничение прав пользователей, исключающее вмешательство в программный код, во втором рекомендуется вкладывать в конструкцию устройства алгоритм хаотического обмена данными.

Следует учитывать, что реализация схемы эмуляции ключа крайне сложна и доступна немногим специалистам. Взаимодействие эмулятора ключа с программой осуществляется одним из двух способов:

- путем подмены драйвера;

- через точку входа API вызова ключа.

В первом случае решением станет регулярный аудит системных файлов, проверяющих их изменения. Во втором – шифрование той части программы, которая отвечает за взаимодействие с ключом, или реализация опции постоянного контроля его целостности. Дополнительным способом контроля целостности будет использование электронной подписи. Одним из решений станут микроконтроллеры. Это утилиты, которые отсылают сразу несколько запросов, позволяющих сверить точность введенного ключа. В некоторых программных продуктах реализуется до 18 алгоритмов, на основании которых производятся дополнительные вычисления, обеспечивающие точность аутентификации и контролирующие только легитимный доступ к информации.

Программно-аппаратные механизмы защиты информации находят все большее применение. Они используются не только для защиты локальных сетей, но и для работы с облачными хранилищами. Цена устройств по мере развития технологий снижается. Поэтому при разработке архитектуры собственной информационной системы, в целях обеспечения максимально достижимого уровня безопасности, следует рассмотреть возможность их применения.

Защита данных

DAP – Database audit and protection

Системы данного класса обеспечивают безопасность систем управления реляционными базами данных (СУБД). DAP – это развитие базовых возможностей мониторинга инструментов database activity monitoring (DAM), но при этом они имеют такие дополнительные функции, как:

- обнаружение и классификация данных;

- управление угрозами и уязвимостями;

- анализ на уровне приложений;

- предотвращение вторжений;

- блокировка активности;

- анализ управления идентификацией и доступом.

DLP – Data Leak Prevention или Data Loss Prevention

Системы предотвращения утечки данных строятся на анализе потоков данных, пересекающих периметр защищаемой информационной системы. При обнаружении конфиденциальной информации срабатывает активный компонент системы, и передача сообщения (пакета, потока, сессии) блокируется или сохраняется копия трафика для постанализа на случай проведения расследования возможной утечки.

DCAP – Data-Centric Audit and Protection

Эти средства защиты конфиденциальности данных знают, где хранятся конфиденциальные данные, определяют политики управления данными в бизнес-контексте, защищают данные от несанкционированного доступа или использования, а также производят мониторинг и аудит данных, чтобы убедиться в отсутствии отклонений от нормального поведения. Несмотря на новый подход к защите данных (а не периметра), решение не нашло большой популярности.

CASB – Cloud Access Security Broker

Инструмент контроля за облачными приложениями, ресурсами и сервисами. Он управляет тем, как происходит взаимодействие между облачными приложениями и внешним миром с помощью прокси и/или API-режима. Системы CASB могут разворачиваться как в локальной, так и в облачной среде, а также в гибридной комбинации с использованием локальных и облачных контрольных точек.

SDS – Software-Defined Storage

Программное решение, обеспечивающее хранение данных и управление ими. Основная отличительная возможность SDS – это виртуализация функции хранения, отделяющая аппаратное обеспечение от программного, которое управляет инфраструктурой хранения. В этом смысле SDS является развитием концепции программно-определяемой сети.

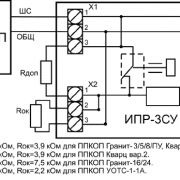

Аппаратный средства защиты информации

Аппаратный средства защиты информации

– это любые устройства, которые либо затрудняют несанкционированный съем

информации, либо помогают обнаружить потенциальные каналы утечки

информации. Это самый узкоспециализированный класс средств защиты

информации.

Одних только технических каналов утечки информации насчитывается более

десятка: акустические, виброакустические , оптико-электронные, паразитные

электронно-магнитные импульсы и так далее и тому подобное. Соответственно,

и борьба с утечкой ведется также весьма экзотическими средствами:

генераторы шума, сетевые фильтры, сканирующие радиоприемники и т.д.

Более подробно про аппаратные средства защиты можно прочитать

здесь и

здесь.

Съем информации через технические каналы утечки возможен только при

использовании специального, часто очень дорогостоящего оборудования. Стоит

ли ваша информация столько, сколько готовы потратить злоумышленники на ее

несанкционированное получение?

В обычной деятельности компании из всех видов утечек информации по

техническим каналам актуальными скорее всего будут просмотр информации с

экранов дисплеев, бумажных и иных носителей информации, возможно даже с

помощью оптических средств и прослушивание конфиденциальных переговоров, в

том числе телефонных и радиопереговоров.

Против этого хорошо работают как физические средства защиты информации из

предыдущего пункта так и организационные мероприятия. Перечислим их:

- не рекомендуется располагать защищаемые помещения на первых этажах зданий;

-

независимо от этажа следует закрывать окна жалюзи или экранами, в идеале

для конфиденциальных переговоров использовать помещения вообще без окон; - использовать двойные двери с тамбурами;

-

исключить пребывание посторонних в местах, где происходят

конфиденциальные переговоры или обрабатывается конфиденциальная информация; -

ввести запрет использования мобильных телефонов, смартфонов, диктофонов и

прочих устройств как минимум при конфиденциальных переговорах; - располагать мониторы таким образом, чтобы исключить просмотр информации с их посторонними;

- всегда блокировать рабочие станции при оставлении рабочего места;

Понятие ЛВС

Под локальной вычислительной сетью понимается небольшая по размерам компьютерная сеть, которая служит интересам ограниченного количества пользователей, покрывая одно или несколько зданий, например, офисы или помещения институтов.

ЛВС классифицируются по способу администрирования:

- локальные;

- распределенные;

- городские.

В ЛВС компьютеры объединяются при помощи медных или оптоволоконных кабелей или по спутниковой связи. Объединение ПК в сеть дает возможность:

- передавать информацию без съемных носителей;

- совместно работать в программе, установленной на одном компьютере, нескольким пользователям;

- совместно пользоваться устройствами, например, принтером;

- применять одно решение для защиты конфиденциальной информации на нескольких рабочих станциях.

С другими сетями ЛВС соединяется через шлюзы. Она может подключаться к Интернету или быть автономной, во втором случае решить задачу обеспечения безопасности данных проще.

Аутентификация и идентификация

Чтобы исключить неправомерный доступ к информации применяют такие способы, как идентификация и аутентификация.

Идентификация – это механизм присвоения собственного уникального имени или образа пользователю, который взаимодействует с информацией. Аутентификация – это система способов проверки совпадения пользователя с тем образом, которому разрешен допуск.

Эти средства направлены на то, чтобы предоставить или, наоборот, запретить допуск к данным. Подлинность, как правила, определяется тремя способами: программой, аппаратом, человеком. При этом объектом аутентификации может быть не только человек, но и техническое средство (компьютер, монитор, носители) или данные. Простейший способ защиты – пароль.

Защита сети

SWG – Secure Web Gateways

Решения данного класса позволяют фильтровать нежелательное или вредоносное ПО из веб-трафика, а также обеспечивают соблюдение корпоративных и нормативных политик. Они располагают следующим набором функций:

- фильтрация URL-адресов;

- обнаружение и фильтрация вредоносного кода;

- имеют средства управления приложениями для популярных веб-приложений.

Также все чаще встречается встроенная или интегрированная в решения защита от утечки данных.

NGFW – Next-Generation Firewalls

Объединяют многие возможности традиционных межсетевых экранов, включая:

- фильтрацию пакетов;

- преобразование сетевых адресов (NAT);

- преобразование адресов портов (PAT);

- блокировку URL-адресов;

- VPN с функциональностью quality of service (QoS);

и другие функции, которых нет в традиционных брандмауэрах: предотвращение вторжений (IPS), проверка SSL и SSH, deep-packet inspection, обнаружение вредоносных программ на основе репутации и осведомленность о приложениях.

NTA – Network Traffic Analysis

Продукты для анализа сетевого трафика, которые осуществляют анализ сетевых данных в режиме реального времени. Они должны обладать полной видимостью внутри реальных транзакций (декодирование протокола приложения и дешифровка современных криптографических стандартов), иметь возможность расшифровывать трафик для анализа без ущерба безопасности данных. NTA также могут располагать функционалом, позволяющим им проводить поведенческую аналитику.

IDS – Intrusion Detection Systems

IDS анализируют и отслеживают сетевой трафик на предмет признаков, указывающих на то, что злоумышленники используют известную киберугрозу для проникновения или кражи данных из вашей сети. Системы IDS сравнивают текущую сетевую активность с базой данных известных угроз, чтобы обнаружить такие типы поведения, как: нарушения политики безопасности, вредоносное ПО и сканеры портов.

Разновидности IDS: Network-, Protocol-, Application Protocol- и Host-based.

IPS – Intrusion Prevention System

IPS активно запрещает сетевой трафик на основе профиля безопасности, если этот пакет представляет известную угрозу безопасности (логическое продолжение IDS, часто реализуется система IDS/IPS).

Разновидности IPS: Network-, Wireless- и Host-based.

IDPS – Intrusion Detection and Prevention Systems

Это автономные физические и виртуальные устройства, которые проверяют определенный сетевой трафик (как локальный, так и облачный). Они часто располагаются в сети для проверки данных, проходящих через такие устройства защиты периметра, как брандмауэры, безопасные веб-шлюзы и безопасные почтовые шлюзы. IDPS обеспечивают обнаружение при помощи следующих способов:

- сигнатур;

- обнаружения аномалий протокола;

- поведенческого мониторинга;

- эвристики;

- интеграции advanced threat defense (ATD);

- threat intelligence (TI).

UTM – Unified threat management

Модификация файрвола, объединяющая в себе множество функций, связанных с обеспечением безопасности, например, IDS/IPS, VPN, антивирус.

[править] Технические средства защиты информации

Для защиты периметра информационной системы создаются:

- системы охранной и пожарной сигнализации;

- системы цифрового видео наблюдения;

- системы контроля и управления доступом (СКУД).

Защита информации от её утечки техническими каналами связи обеспечивается следующими средствами и мероприятиями:

- использованием экранированного кабеля и прокладка проводов и кабелей в экранированных конструкциях;

- установкой на линиях связи высокочастотных фильтров;

- построение экранированных помещений («капсул»);

- использование экранированного оборудования;

- установка активных систем зашумления;

- создание контролируемых зон.

Способы защиты информации

Начнём с того, как защитить информацию как таковую. О способах защиты рассказал эксперт RTM Group Евгений Царёв.

Физические средства защиты информации

Это сейфы, в случае с компанией – системы контроля доступа, запираемые шкафы и прочее. Подходят для безопасности тех носителей, которые не используются, но хранятся продолжительное время

Важно отметить, что металлические шкафы не подходят для хранения магнитных носителей (жёсткие диски), т.к. могут размагничивать носитель

Для жёстких дисков следует применять специальные сейфы.

Аппаратные средства защиты информации

Электрические, электронные, оптические, лазерные и другие устройства. Многие пользуются токенами. Например, для доступа в интернет-банк это самое популярное аппаратное средство защиты информации. Это надёжные средства, если используются правильно, но с удобством есть проблемы. Аппаратные средства можно потерять, сломать и прочее, нужно поддерживать систему управления, причём с элементами логистики.

DLP-система (от англ. Data Leak Prevention)

Это специализированное ПО, которое блокирует передачу конфиденциальной информации и даёт возможность наблюдать за ежедневной работой сотрудников, чтобы найти слабые места в безопасности и предотвратить утечки. Система анализирует циркулирующую внутри компании информацию. Если появляется угроза опасности, информация блокируется, о чём автоматически уведомляют ответственного сотрудника. DLP и SIEM – решения высокого класса, требуют наличия качественной системы обеспечения информационной безопасности. Используются средними и крупными компаниями. Важна правильная настройка. Это основной инструментарий в работе служб информационной безопасности.

Криптографические средства

Кодирование, шифрование, сюда же относится электронная подпись. Как говорил Эдвард Сноуден: «Криптография работает!». Но её использование часто недооценивают. Даже банальное шифрование флешек используют единицы, хотя на них хранится подчас ценная информация.

SIEM-системы

Сокращение расшифровывается, как «Управление информацией о безопасности и событиями ИБ» (Security information and event management). Система может оперативно обнаружить внешние и внутренние атаки, анализировать инциденты и события, оценивать уровень защиты информационной системы, формировать отчеты и другую аналитику.

Информационная безопасность

Узнать больше

Главное преимущество SIEM-систем — они одновременно собирают и анализируют большое количество данных, благодаря чему могут обнаружить атаки очень быстро. Именно поэтому многие компании воспринимают SIEM-системы, как важную часть защиты корпоративной сети.

В качестве примеров можно привести следующие решения:

- MaxPatrol SIEM. Популярная российская разработка с русскоязычными техподдержкой и документацией. Также есть сертификация ФСТЭК и Минобороны РФ. Кроме того, она проста в использовании. MaxPatrol умеет собирать данные более чем с 300 источников, включая «Лабораторию Касперского», «1С» и многие другие.

- LogRhythm. Американское решение, разработанное одноименной компанией. Особенность системы — для анализа ситуации в корпоративной сети она использует множество интеллектуальных решений. Например, поведенческий анализ и логарифмическую корреляцию. Также LogRhytm регулярно занимает лидирующие места в отраслевых рейтингах SIEM-решений.

- RuSIEM. Еще одно российское решение, ориентированное на отечественный рынок. Среди преимуществ — масштабируемость, а также отсутствие ограничений по количеству событий, их источникам и размеру архивного хранилища.

Физические средства защиты.

Физические средства защиты — это разнообразные устройства, приспособления, конструкции, аппараты, изделия, предназначенные для создания препятствий на пути движения злоумышленников.

К физическим средствам относятся механические, электромеханические, электронные, электронно-оптические, радио- и радиотехнические и другие устройства для воспрещения несанкционированного доступа (входа, выхода), проноса (выноса) средств и материалов и других возможных видов преступных действий.

Эти средства применяются для решения следующих задач:

-

- охрана территории предприятия и наблюдение за ней;

- охрана зданий, внутренних помещений и контроль за ними;

- охрана оборудования, продукции, финансов и информации;

- осуществление контролируемого доступа в здания и помещение.

Все физические средства защиты объектов можно разделить на три категории:

- средства предупреждения,

- средства обнаружения

- системы ликвидации угроз.

Охранная сигнализация и охранное телевидение, например, относятся к средствам обнаружения угроз; заборы вокруг объектов — это средства предупреждения несанкционированного проникновения на территорию, а усиленные двери, стены, потолки, решетки на окнах и другие меры служат защитой и от проникновения, и от других преступных действий (подслушивание, обстрел, бросание гранат и взрывпакетов и др.). Средства пожаротушения относятся к системам ликвидации угроз.

В общем плане по физической природе и функциональному назначению все средства этой категории можно разделить на следующие группы:

-

- охранные и охранно-пожарные системы;

- охранное телевидение;

- охранное освещение;

- средства физической защиты.

К средствам физической защиты относятся:

-

- ограждение и физическая изоляция,

- запирающие устройства,

- системы контроля доступа.

К системам контроля доступа относятся:

-

- системы, использующие различные карты и карточки, на которых помещается кодированная или открытая информация о владельце,

- системы опознавания по отпечаткам пальцев,

- системы опознавания по голосу,

- системы опознавания по почерку,

- система опознавания по геометрии рук.

Все устройства идентификации могут работать как отдельно, так и в комплексе.

Ловушки (имитация системы)

DDP – Distributed Deception Platforms

Развитие концепции Honeypot привело к появлению современных DDP, отличительной чертой которых стала имитация максимального числа ИТ-систем, включая не только серверы и конечные станции, но и сетевую инфраструктуру, приложения и данные. Распределенные платформы для имитации инфраструктуры встраиваются между целевой системой и потенциальным атакующим. Идея проста: злоумышленник должен думать, что это реальная система. При этом сама система одновременно будет способствовать проактивному блокированию атак путем вычисления вектора атаки на тестовую инфраструктуру еще до того, как атакующий получит доступ к реальной системе, и помогать в реагировании на уже свершившийся инцидент ИБ, благодаря развернутой аналитике прохождения атаки по тестовой инфраструктуре.

Средства обнаружения и предотвращения вторжений

Эти СЗИ мониторят и анализируют множество данных в корпоративной сети, чтобы вовремя обнаружить факт несанкционированного доступа. Примеры:

- ViPNet IDS. Здесь вторжения в сеть обнаруживаются с помощью динамического анализа сетевого и прикладного трафика стека протоколов TCP/IP. У ViPNet IDS есть сертификат ФСТЭК России и сертификаты ФСБ России.

- «Рубикон». Подходящее решение, если нет ресурсов для профессиональной настройки. Интерфейс понятен и не требует глубоких знаний. Есть маршрутизатор с поддержкой мандатных меток, возможность построения однонаправленных шлюзов и многое другое.

Храните данные удалённо

Удалённое хранение информации – часто залог сохранности, уверен Луис Корронс, ИБ-евангелист компании Avast: «Лучший способ защитить информацию – хранить непосредственно на устройствах, не загружая на внешние хранилища. Тогда, чтобы украсть данные, злоумышленникам придётся получить доступ к конкретному физическому устройству.

Но такой способ хранения информации трудно применим на практике, а потому не 100% эффективен. Пользователи обмениваются информацией, личными сведениями, часто требуется удалённый доступ.

Второй вариант противоположен первому – использование только облачных хранилищ. Провайдеры с широкими возможностями, например Google, Microsoft, отвечают потребностям большинства людей: предлагают надёжную защиту, пользователь получает доступ к информации из любого места, может обмениваться, совместно работать».

Итак, подведём итог. Обычному человеку достаточно установить на компьютер антивирус. Если информация хранится на флешке (что лучше всего), носитель можно зашифровать или убрать в сейф. Что касается компаний, лучшее решение – нанять эксперта по информационной безопасности. Не стоит экономить на таких сотрудниках. Ценную информацию следует хранить на флешках и жёстких дисках в сейфе, а на рабочие компьютеры установить ПО, отслеживающее угрозы безопасности.