Что такое скуд?

Содержание:

- Система СКУД – что это такое и как расшифровывается

- Правила установки СКУД

- Советы бывалых – как установить СКУД

- Классы системы СКУД

- Видеонаблюдение и контроль доступа

- Защита сети

- В ЗАО «Компания Безопасность» можно заказать разработку, монтаж и обслуживание СКУД

- Устройства и оборудование СКУД

- Как расшифровать классификацию систем СКУД

- Классификация систем СКУД

- Что это такое и для чего нужны

- Обслуживание СКУД

- Принцип работы технических средств СКУД

- СКУД для дома/квартиры

- Технические средства для управления движением персонала и посетителей

- Производители СКУД

- Защита данных

Система СКУД – что это такое и как расшифровывается

Самым простым аналогом системы СКУД является обычный квартирный домофон.

Даже ребёнок без труда разберётся с правильным использованием бытового оборудования

Несмотря на сравнительную простоту, посторонний человек неспособен пройти в подъезд. Для идентификации тех, кто имеет право доступа, применяют ручной ввод цифрового кода, электронные брелоки. Дверь закрывается без дополнительных действий пользователей специальным доводчиком, надёжно фиксируется электромагнитным запорным устройством. При необходимости из квартиры можно разблокировать вход в дистанционном режиме для гостей. Дежурного вахтёра успешно заменяют камеры видеонаблюдения.

Преимущество промышленного воплощения – возможность её лёгкой интеграции с системами видеонаблюдения и пожаротушения. СКУД не только откроет нужные замки в случае опасности, но и подаст сигнал тревоги на пульт управления. Рассмотрим разные модификации системы с учётом особенностей оснащения разных объектов.

К сведению! Применяют аббревиатуры СКУД и PASC. Последняя переводится с английского как система контроля физического доступа (Physical Access Control System).

Кроме основных функций, система СКУД может использоваться специалистами отдела кадров для учёта рабочего времени персонала. В этом случае исключены технические ошибки и негативное влияние человеческого фактора.

Правила установки СКУД

Монтаж СКУД осуществляется сотрудниками сертифицированных компаний. Они знакомятся с объектом и требованиями к нему, делают замеры. Далее составляют проект с учетом мест расположения точек доступа, разрабатывают маршруты прокладки кабелей.

Процесс монтажа состоит из таких этапов:

- Подготовительный — приобретение комплектующих и оборудование СКУД, установка программ, производство персональных карт или иных идентифицирующих устройств.

- Монтаж СКУД, организация сети, подсоединение к серверу, наладочные работы, тестовый запуск.

- Обучение эксплуатации СКУД.

- В финале испытывают работоспособность системы.

Советы бывалых – как установить СКУД

Для сборки простой системы своими руками потребуются пошаговая инструкция действий и компоненты:

- замок в зависимости от конструкции двери – нормально открытый или закрытый;

- ключ или карта доступа;

- считыватель, подходящий для ключа или карты оптимальный вариант Mifare, способный работать в защищённом режиме;

- контроллер автономного типа с минимальным набором функций;

- кнопка выхода;

- блок питания, обеспечивающий выдачу достаточного тока.

Компоненты соединяются кабелем, количество жил которого определяется схемой монтажа. Обычно используется шести или восьми жильный сигнальный кабель. При установке замка на дверь для механической защиты применяется дверной переход. Контроллер и блок питания монтируются в помещении на стену в местах с малой проходимостью в специальном корпусе. Крепление клемм выполняется согласно инструкции по цветам.

Настройка программы производится после подключения всех элементов. Для создания базы данных надо разместить карту рядом со считывателем во время звучания зуммера – данные автоматически запишутся и сигналы прекратятся. Активация других карт аналогичным образом.

В результате установленная система контроля доступа должна стать надёжной защитой для объекта.

Удачных покупок. Берегите себя и своих близких!

Классы системы СКУД

В зависимости от технических и функциональных возможностей системы они разделяются на четыре класса.

- СКУД 1-ого класса имеет самый простой набор функций. Состоит из устройств с автономным функционированием. Основная задача — обеспечить вход/выход лиц с идентификатором. Возможность изменять принципы управления работой весьма невелики — предоставляется возможность менять идентификационные коды, добавлять или удалять их из системы. Надежность защиты от проникновения посторонних лиц у СКУД 1-ого класса не отвечает повышенным требованиям.

- СКУД 2-ого класса включает зависимое и независимое оборудование. Тем самым расширяются функциональные возможности такой системы СКУД. Имеются возможности не допуска на территорию объекта в регламентированные периоды времени, запись событий в автоматическом режиме с сообщением информации о внештатных ситуациях на управляющий пульт, контроль исполнительных механизмов с помощью программного обеспечения. Защита от неразрешенных проникновений на территорию несколько выше, чем у систем доступа 1-ого уровня.

- СКУД 3-ого класса обладает такими же функциями, что и 2-ого, плюс добавляется возможность записи трудового времени рабочих со сформированной базой данных по всему штатному расписанию сотрудников. СКУД 3-ого класса может быть встроен в другие системы безопасности. Надежность защиты на высоком уровне.

- СКУД 4-ого класса обеспечивает самую высокую степень защиты. Оборудование имеет многоуровневую идентификации и работает исключительно в сетевом режиме. Обладает всеми функциями и возможностями СКУД 3-ого класса плюс возможностью автоматического управления в форс-мажорных случаях. Рекомендованы к использованию в охране крупных объектов с повышенными требованиями к безопасности.

Видеонаблюдение и контроль доступа

Системы видеонаблюдения

Проектирование, монтаж и обслуживание систем видеонаблюдения

Видеонаблюдение – современный, эффективный способ контроля за вашим бизнесом или личным пространством. Видеонаблюдение обеспечивает не только своевременное выявление и раскрытие преступления по имеющейся записи, но и позволяет предупредить правонарушение. Видеонаблюдение можно установить на производстве, в банках, в торговых центрах и магазинах, в офисах и учреждениях, в квартирах и домах. Монтаж, обслуживание и проектирование систем видеонаблюдения — важный элемент создания системы безопасности.

Компания Монтажспецстрой предлагает вам свои услуги в проектировании системы видеонаблюдения, ее монтажа и обслуживания. Мы подберем вам именно такую систему, которая будет решать ваши цели и задачи.

Установка системы видеонаблюдения состоим из следующих этапов:

- Проектирование системы и подбор специального оборудования;

- Расчет и анализ стоимости монтажа системы;

- Монтаж системы;

- Пусконаладочные работы;

- Организация методов управления системой.

Различают аналоговое и цифровое видеонаблюдение. Первый вид характеризуется простотой в эксплуатации, низкой стоимостью оборудования и монтажа. Однако, аналоговое видеонаблюдение не обеспечивает качественной съемки, запись информации производится на кассеты, требующие смены, ухода и хранения.

Более качественным, хотя и более дорогим, является цифровое видеонаблюдение. Его монтаж требует больших усилий и затрат, а эксплуатация – квалифицированного персонала со знанием программного обеспечения, функций записи и просмотра информации. Запись производится на жесткий диск, на довольно продолжительный срок без остановок и пауз. Цифровая система видеонаблюдения позволяет осуществлять разные задачи, такие, как распознавание лиц, документов, номеров и марок автомобилей, момент возникновения аварий или пожара. Это обеспечивается применением специальных программных средств обработки полученной с видеокамеры информации. Это заметно повышает эффективность системы и рационализирует работу оператора. Цифровое видеонаблюдение в основном применяется в крупных организациях. Современные системы видеонаблюдения могут монтироваться как на проводной, так и беспроводной основе.

При проектировании систем видеонаблюдения необходимо знание не только об объекте охраны, но также о характеристиках и особенностях оборудования. Основными элементами для организации видеонаблюдения являются телевизионные камеры (черно-белые и цветные), мониторы, объективы, мультиплексоры, цифровые видеорегистраторы с записью на жёсткий диск. Также используются различные поворотные устройства, кронштейны, кожухи, модуляторы, усилители и т. д. Состав и количество оборудования, камер зависит от характеристик объекта, условий работы, расстояний между телекамерой и постом наблюдения и многим другим.

Наша компания проводит комплексное обслуживание систем видеонаблюдения. Мы проводим профилактические работы, диагностику и ремонт оборудования. Наши специалисты проводят профессиональные консультации, обучение и переподготовку Вашего персонала.

Компания Монтажспецстрой обеспечит Вам доступные цены и разумные сроки установки систем видеонаблюдения. Мы практикуем индивидуальный подход к каждому клиенту. Компания не только продает системы видеонаблюдения, но также осуществляет монтаж, проектирование и дальнейшее обслуживание системы с учетом особенностей работы Вашего объекта.

Защита сети

SWG – Secure Web Gateways

Решения данного класса позволяют фильтровать нежелательное или вредоносное ПО из веб-трафика, а также обеспечивают соблюдение корпоративных и нормативных политик. Они располагают следующим набором функций:

- фильтрация URL-адресов;

- обнаружение и фильтрация вредоносного кода;

- имеют средства управления приложениями для популярных веб-приложений.

Также все чаще встречается встроенная или интегрированная в решения защита от утечки данных.

NGFW – Next-Generation Firewalls

Объединяют многие возможности традиционных межсетевых экранов, включая:

- фильтрацию пакетов;

- преобразование сетевых адресов (NAT);

- преобразование адресов портов (PAT);

- блокировку URL-адресов;

- VPN с функциональностью quality of service (QoS);

и другие функции, которых нет в традиционных брандмауэрах: предотвращение вторжений (IPS), проверка SSL и SSH, deep-packet inspection, обнаружение вредоносных программ на основе репутации и осведомленность о приложениях.

NTA – Network Traffic Analysis

Продукты для анализа сетевого трафика, которые осуществляют анализ сетевых данных в режиме реального времени. Они должны обладать полной видимостью внутри реальных транзакций (декодирование протокола приложения и дешифровка современных криптографических стандартов), иметь возможность расшифровывать трафик для анализа без ущерба безопасности данных. NTA также могут располагать функционалом, позволяющим им проводить поведенческую аналитику.

IDS – Intrusion Detection Systems

IDS анализируют и отслеживают сетевой трафик на предмет признаков, указывающих на то, что злоумышленники используют известную киберугрозу для проникновения или кражи данных из вашей сети. Системы IDS сравнивают текущую сетевую активность с базой данных известных угроз, чтобы обнаружить такие типы поведения, как: нарушения политики безопасности, вредоносное ПО и сканеры портов.

Разновидности IDS: Network-, Protocol-, Application Protocol- и Host-based.

IPS – Intrusion Prevention System

IPS активно запрещает сетевой трафик на основе профиля безопасности, если этот пакет представляет известную угрозу безопасности (логическое продолжение IDS, часто реализуется система IDS/IPS).

Разновидности IPS: Network-, Wireless- и Host-based.

IDPS – Intrusion Detection and Prevention Systems

Это автономные физические и виртуальные устройства, которые проверяют определенный сетевой трафик (как локальный, так и облачный). Они часто располагаются в сети для проверки данных, проходящих через такие устройства защиты периметра, как брандмауэры, безопасные веб-шлюзы и безопасные почтовые шлюзы. IDPS обеспечивают обнаружение при помощи следующих способов:

- сигнатур;

- обнаружения аномалий протокола;

- поведенческого мониторинга;

- эвристики;

- интеграции advanced threat defense (ATD);

- threat intelligence (TI).

UTM – Unified threat management

Модификация файрвола, объединяющая в себе множество функций, связанных с обеспечением безопасности, например, IDS/IPS, VPN, антивирус.

В ЗАО «Компания Безопасность» можно заказать разработку, монтаж и обслуживание СКУД

Опираемся на основные стандарты и ГОСТ Р 15.301-2016 (правила разработки и постановки продукции производственно-технического назначения). Соблюдаем нормы, учитываем последующее техобслуживание, возможную модернизацию, используем совместимые средства, надежную аппаратуру. Чтобы узнать подробнее о СКУД, купить готовое решение или заказать проектирование, позвоните или пришлите запрос на почту, договоритесь о встрече с инженером. При необходимости выезжаем на объект, изучаем территорию и проводим консультацию с привязкой к особенностям конструкции, периметра и требований к охраняемым зонам, рассчитываем примерные сроки и цены установки на объектах в Москве, Московской области и других регионах России.

Устройства и оборудование СКУД

От самых простых (с пропуском через одну дверь на вход и выход) и до самых сложных (с десятком объектов, комнат, входов и выходов) контроль доступом может содержать в себе различные модификации и конфигурации. Так или иначе, каждая система обязательно содержит:

Оборудование ограничения доступа

Устанавливается на проходе или проезде охраняемой территории:

турникеты — устанавливаются в тех местах, где необходимо осуществить контролируемый проход людей (офисе, общественном транспорте и т.п.). Турникеты различают:

- поясные;

- полноростовые.

шлагбаумы и ворота — устанавливаются при въезде на защищенную территорию организации, на автомобильных стоянках, на частной территории. Ряд из требований:

- хорошая устойчивость к погодным изменениям;

- возможность дистанционного управления.

шлюзовые кабины — применяют на объектах с повышенной мерой безопасности. Различают два вида:

- шлюзы тамбурного типа (человек заходит в 1-ю дверь и попадает в своего рода тамбур. Предъявляет личный идентификатор (биометрические параметры: сетчатка глаза, отпечаток пальца, голос), личное удостоверение и только в случае соответствия перед ним открывается 2-ая дверь, в противном случае человек остается заблокированным в комнате между двух дверей, до выяснения обстоятельств);

- шлюзы-ротанты (аналог первого метода, только имеет более высокую пропускную способность, т.к. вместо дверей применяют турникеты).

болларды — дорожные столбы, имеющие возможность опускаться и подниматься при необходимости, тем самым предоставляя доступ или блокируя несанкционированный проезд автомобилем на охраняемый объект.

Оборудование для идентификации доступа

Идентификация человека осуществляется с помощью считывающего устройства, которое принимает и обрабатывает информацию содержащуюся на специальном носителе.

Устройства для идентификации по виду различают:

- магнитные (карты с магнитным деталями или же технологией Виганда);

- электронные (соответствующие ключи, дистанционные карты);

- оптические (специальные метки, карты со штрих-кодом);

- акустические (передача с помощью закодированного звукового сигнала);

- биометрические (отпечатки пальцев, форма лица, сетчатка глаза);

- комбинированные (применяются не одна, а ряд вышеописанных технологий).

Считыватели идентификаторов различают:

- контактные (путем нажатия кнопок на клавиатуре, непосредственным прикладыванием ключа, поворотом механизмов);

- бесконтактными (путем поднесения устройства идентификации на определенное расстояние к считывателю);

- комбинированными.

Контроллер

Для всей системы нужен центральный компьютер (контроллер), который будет осуществлять сбор, анализ и хранения информации с устройств идентификации. Предоставленный идентификатор человеком, анализируется ПК, сравнивается с информацией хранимой в памяти и, соответственно, контроллер будет принимать решение за тем, кому предоставить доступ, а кто его не получит в силу каких-либо причин. Так же он осуществляет управление за системами безопасности, если таковы были предусмотрены: видеонаблюдением, охранной и пожарной сигнализацией.

Вспомогательные устройства и оборудование

Чтобы обеспечить установку полноценной СКУД и взаимодействие системы друг с другом, также потребуется вспомогательные элементы. К ним относятся:

- кабель;

- конверторы среды;

- монтажная фурнитура;

- источники питания (аккумуляторы, бесперебойный блоки питания);

- доводчики для дверей;

- датчики (герконы, движения);

- кнопки выхода;

- камеры видеонаблюдения;

- извещатели (устройства охранной и пожарной сигнализации);

- программное обеспечение.

Как расшифровать классификацию систем СКУД

По техническим параметрам и потенциалу все можно разделить на две группы. Давайте рассмотрим подробнее.

Если классифицировать по техническим компонентам, то категории будут следующими:

- степень идентификации;

- количество регулируемых мест;

- объемы передвижения людей по почте;

- сколько людей может обработать память;

- как окружающая среда влияет на это.

Функциональные критерии:

- насколько эффективна защита от разрушения;

- уровень секретности;

- вы можете своевременно вносить изменения в программное обеспечение;

- автоматическая идентификационная работа;

- определение карточек разного уровня для сотрудников в зависимости от инстанции;

- бухгалтерский учет и анализ данных;

- надежность срабатывания замков на местах;

- печать любой информации, запрошенной пользователем.

Классификация систем СКУД

Разделяют классификацию по техническим параметрам и функциональному потенциалу.

Критерии по техническим параметрам следующие:

- число степеней идентификации;

- число регулируемых мест объекта;

- количество людей, проходящих через пост пропуска СКУД в часы пик (пропускная способность);

- расчетное количество постоянных сотрудников, способных быть обработанными оперативной памятью;

- факторы влияния окружающей среды.

Критерии по функциональному потенциалу следующие:

- степень оперативности внесения изменений в управленческие СКУД программы;

- эффективность защиты от актов намеренного разрушения системы охраны, как материальных средств, так и программного обеспечения;

- степень уровня секретности;

- возможность идентификации в режиме автоматики;

- назначение разного уровня доступа сотрудникам и посетителям, согласно их полномочий;

- способность накапливать и анализировать большое количество данных;

- надежное срабатывание (закрытие/открытие) всех постов, управляемых системой;

- распечатка любой информации по запросу пользователя.

Что это такое и для чего нужны

Предназначена для лимитирования и фиксации входа (выхода) через оборудованные участки прохода с оперативным контролем сотрудников, а также времени их пребывания в зоне ограниченного доступа.

Основные функции

- Санкционирование – присваиваются идентификаторы, определяются биометрические признаки; их регистрация с заданием временных интервалов и уровня доступа (когда, куда, кто допускается).

- Идентификация – опознание по считанным идентификаторам или признакам.

- Авторизация – проверка соответствия заданным полномочиям.

- Аутентификация – определение достоверности по идентификационным признакам.

- Реализация – разрешение или запрет по результатам анализа.

- Регистрация – фиксация действий.

- Реакция – меры в случае попытки несанкционированного доступа: сигналы предупреждения и тревоги, блокирование зоны и пр.

Задачи

- Постановка или снятие охраны по установленному регламенту, при нештатных ситуациях – запись и хранение информации.

- Дистанционное онлайн управление.

- Разграничение доступа в соответствии со служебными полномочиями.

- Идентификация и контроль перемещения сотрудников на объекте, предотвращение повторного входа по одинаковым идентификаторам.

- Учёт рабочего времени. Фиксация времени и даты прибытия сотрудника на конкретное место с записью длительности его нахождения там.

- Интеграция с другими элементами безопасности – охранной, пожарной, видеонаблюдения.

Обслуживание СКУД

Поломка контроллера, сбой в настройках программного обеспечения, нарушение целостности кабеля значительно снижают уровень защищенности объекта. Во избежание серьезных проблем с этой системой следует периодически приглашать специалистов, которые выполнят обслуживание СКУД:

- Проверят работоспособность системы видеонаблюдения, идентификации, контроллеров и так далее.

- Определят причину неисправностей, которые оказывают отрицательное влияние на функционировании системы.

- Устранят повреждения, заменят детали, проведут перенастройку ПО.

- Синхронизируют заново все элементы системы.

Чтобы свести к минимуму возможные риски и предотвратить сбои в работе, которые приведут к материальным потерям, следует регулярно выполнять профилактику и обслуживание СКУД.

Принцип работы технических средств СКУД

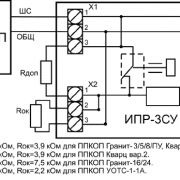

Совместная работа вышеупомянутых технических средств контроля доступа показана на изображении:

Согласно схеме, стандартный порядок работы системы начинает работать, когда сотрудник или посетитель сообщает читателю свой идентификатор. Владелец, получив информацию от читателя, обрабатывает ее и дает разрешение / не разрешение на прохождение. Информация о прохождении / отказе хранится в базе данных.

Центральный блок управления (на схеме «Рабочее место администратора СКУД») может изменять стандартный порядок работы системы. Так, например, вводятся ограничения на переход в другую зону до тех пор, пока сотрудник или посетитель не покинет первую, могут пройти одновременно несколько сотрудников и множество других алгоритмов работы СКУД согласно требованиям безопасности объекта, защищаемого системой.

СКУД для дома/квартиры

Конечно, для частного дома или квартиры функционал внедряемых на предприятиях систем явно избыточен. Но набор основных функций такого комплекса не навредит владельцам частного жилья.

Прежде всего, домашние системы реализуют:

- Дополнительные механизмы запирания (электронные замки), работающие, как правило, с ключами с соответствующим аппаратным наполнением.

- Видеодомофон и / или голосовое общение с посетителями.

- Интеграция с системами видеонаблюдения, безопасности, сигнализации, противопожарной защиты.

- Ограничение доступа к ряду комнат (особенно характерных для частного дома) или определенным зонам, например, с установленными сейфами для хранения материальных ценностей или оружия.

В целом системы контроля доступа (СКУД) актуальны для предприятий, офисных помещений и частных домов. Они реализуются на основе стандартных и специальных средств автоматизации. Современный уровень аппаратных и программных алгоритмов позволяет гарантировать высокую надежность решений и безопасность обслуживаемых объектов при их реализации.

Технические средства для управления движением персонала и посетителей

Мы уже немного рассказывали о технических частях СКУД. Теперь можно разобраться с ними подробнее и рассмотреть их возможности и характеристики.

Электронные и биометрические идентификаторы пользователя

Самым распространённым подходом к организации идентификации были и остаются пластиковые карты контроля доступа.

Вот такие метки могут использоваться в качестве идентификаторов

Вот такие метки могут использоваться в качестве идентификаторов

Они могут использовать различные методики считывания данных: штрих-код, магнитную ленту или интеллектуальную систему. Также многие компании используют электронные таблетки — миниатюрные микросхемы, облачённые в металлический корпус. Это Touch Memory, или контактная память.

Простейшая карта контроля доступа с чипом

Простейшая карта контроля доступа с чипом

Простейший вариант контактной памяти вы, возможно, используете ежедневно — это ключ от домофона, с помощью которого можно пройти в свой подъезд.

Очевидная уязвимость таких идентификаторов — возможность кражи, утери или клонирования. Более надёжный способ идентификации определённого человека — биометрический контроль доступа.

Сетчатка глаза является уникальной особенностью каждого человека

Сетчатка глаза является уникальной особенностью каждого человека

В отличие от электронных физических идентификаторов здесь считываются уникальные особенности самого человека. Самые распространённые — сканер отпечатков пальцев или сетчатки глаза. Это статические методы, которые используют неизменяемые характеристики человека.

Отпечатки человека также не могут быть у двух разных людей

Отпечатки человека также не могут быть у двух разных людей

Более сложные системы используют динамический тип идентификации, когда учитываются поведенческие и изменяемые характеристики человека — подпись, речь, свойства набора с клавиатуры.

Электронные идентификаторы просты в монтаже и стоят недорого, в отличие от более надёжных биометрических типов.

Считыватели

Считыватели, или ридеры, предназначены для чтения данных с идентификаторов с дальнейшей передачей информации контроллеру.

Считыватели имеют много разных реализаций

Считыватели имеют много разных реализаций

Его тип зависит от выбранного метода идентификации. Самый простой пример считывателя — домофон, на котором есть посадочная зона для ключа, которая и является считывателем. В более сложных механизмах используются магнитные считыватели, сканеры отпечатков пальцев и сканеры сетчатки.

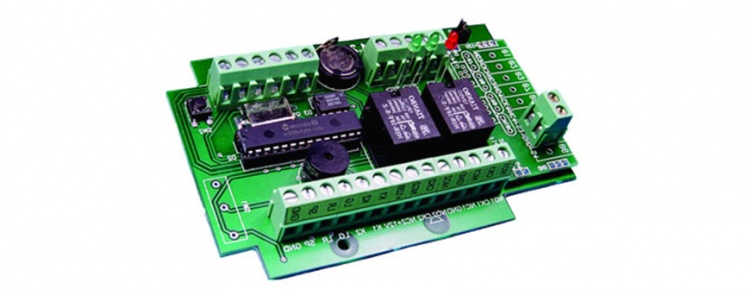

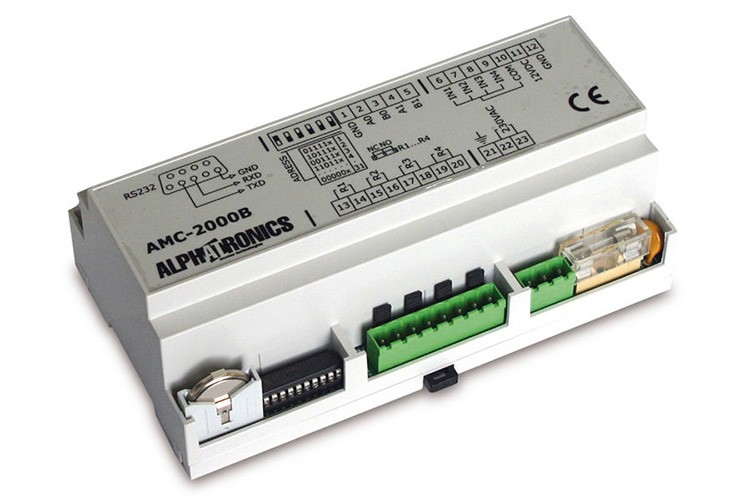

Контроллеры

По сути контроллер является главным звеном, решающим, пропускать посетителя в зону или нет.

Контроллер — полностью электронное устройство с собственной памятью и зачастую автономным питанием

Контроллер — полностью электронное устройство с собственной памятью и зачастую автономным питанием

Это отдельный электронный блок, который может быть использован отдельно либо интегрироваться в одно из исполнительных устройств. Контроллеры управляют открытием и закрытием замков, обработкой сигналов от считывателей, сверку кодов идентификаторов с имеющимися в базе. Контроллеры могут быть автономными или входить в состав СКУД.

Исполнительные устройства — замки, турникеты, шлюзовые кабины

Самый простой тип исполнительного устройства выражается в обыкновенных электронных замках.

Турникеты постепенно осовремениваются и совершенствуются

Турникеты постепенно осовремениваются и совершенствуются

Открытие может происходить удаленно с поста или на более близких дистанциях с помощью специального ключа. Также вместе с такими замками могут быть использованы магнитные карты или контактная память.

Шлюзовые кабины обычно используются для интеграции входных групп в здание

Шлюзовые кабины обычно используются для интеграции входных групп в здание

Турникеты тоже являются исполнительным устройством. Они могут быть поясными или полноразмерными. Механизм турникета реализован таким образом, чтобы через него мог пройти всего один идентификатор за раз. Шлюзовые камеры в основном применяются на объектах с повышенным уровнем секретности и безопасности. А ворота и шлагбаумы — для организации контролируемого проезда автомобилей.

Программное обеспечение СКУД

Реализаций программных комплексов систем контроля доступа много. В основном компании, занимающиеся разработкой СКУД, предоставляют готовые комплекты оборудования и написанного под него программного обеспечения.

Пример работы программы СКУД

Пример работы программы СКУД

В общем, на СКУД и вовсе не может быть использовано какое-либо программное обеспечение. Оно нужно лишь для более удобного контроля, сбора информации, аналитики и прочих удалённых возможностей.

Производители СКУД

На отечественном рынке есть множество российских и зарубежных производителей, между которыми существует жесткая конкуренция. В лидерах находятся те, кто производит весь комплекс оборудования для монтажа СКУД. Определяющими среди потребителей являются качество и цена производимых контроллеров и программного обеспечения.

Из российских производителей самыми популярными по данным интернет — ресурсов Яндекса являются:

- Компания «PERco» с производственной базой в г. Санкт-Петербурге, реализует свою продукцию не только в России, но и в около 100 странах мира;

- Компания «Parsec», выпускающую продукцию под логотипом Parsec около 20 лет;

- Компания «IronLogic» работает на рынке оборудования СКУД более 10 лет, реализует свою продукцию в более чем 30 странах мира;

- Компания «Sigur» (ех Сфинкс);

- Компания «RusGuard»;

- Компания «Прософт Биометрикс»;

- Компания «Эра новых технологий».

Среди зарубежных производителей выделяются следующие:

- Компания «Hid Global» — крупнейший производитель на мировом рынке в отрасли безопасности;

- Компания «NedAp», производитель специализирующийся на радиочастотных бесконтактных идентификаторах с производством в Нидерландах.

- Компания «Suprema», корейский производитель, выпускающий биометрические устройства для СКУД;

- Компания «ZKTeco», выпускает весь комплект оборудования для систем доступа, но специализируется на биометрических компонентах идентификации, как любой китайский производитель реализует продукцию по низким ценам, но сохраняет при этом хорошее качество.

Некоторые рекомендации по приобретению и установке

Избежать ошибок при внедрении СКУД помогут следующие советы.

- Перед началом внедрения следует провести полное обследование объекта. Следует выбрать оптимальное расположение постов пропуска. Проход сотрудников должен быть свободным без создания очередей.

- Определиться с возможной интеграцией СКУД с другими системами безопасности. При ее наличии лучше сразу устанавливать сетевой вариант системы.

- Оборудование должно иметь конструктивное исполнение для нормального функционирования в климатических условиях данной местности. Это должно обеспечить сохранность узлов, например, от коррозии.

- Для обеспечения нормальной связи между элементами СКУД. Следует минимизировать влияние электромагнитного излучения находящихся вблизи силовых кабелей. Прокладку линий связи системы доступа следует проводить не ближе 0,5 м от них и пересекать строго под прямым углом.

- Перед монтажом необходимо проверить работу программного обеспечения. Система должна быть рассчитана на число работающих сотрудников, компьютер не должен виснуть при работе. Такая проверка сократит время на пусконаладочные работы.

- Предусмотреть возможность перегрева контроллера при большом потоке людей. Существуют методы доработки системы, повышающие ее устойчивость к перегрузкам.

- Необходимо установить аварийный источник питания. Нельзя исключать случаи непредвиденных вариантов функционирования.

- Исполнительные устройства пропуска (турникеты) не должны быть сомнительного качества. Они обязаны быть изготовлены из качественного материала и стабильно функционировать.

- При заказе партии пропусков следует убедиться в их соответствии с устанавливаемой системой доступа. Количество следует заказать с учетом возможных потерь и повреждений.

В условиях острой конкуренции всегда существует риск совершения действий, которые могут навредить развитию бизнеса. Система контроля и управления доступом охраняет его от попыток создания проблем нормальному процессу функционирования. Рынок может предложить системы разного уровня сложности

Важно правильно сориентироваться во всем многообразии СКУД и выбрать самую экономичную и одновременно надежную в эксплуатации

Защита данных

DAP – Database audit and protection

Системы данного класса обеспечивают безопасность систем управления реляционными базами данных (СУБД). DAP – это развитие базовых возможностей мониторинга инструментов database activity monitoring (DAM), но при этом они имеют такие дополнительные функции, как:

- обнаружение и классификация данных;

- управление угрозами и уязвимостями;

- анализ на уровне приложений;

- предотвращение вторжений;

- блокировка активности;

- анализ управления идентификацией и доступом.

DLP – Data Leak Prevention или Data Loss Prevention

Системы предотвращения утечки данных строятся на анализе потоков данных, пересекающих периметр защищаемой информационной системы. При обнаружении конфиденциальной информации срабатывает активный компонент системы, и передача сообщения (пакета, потока, сессии) блокируется или сохраняется копия трафика для постанализа на случай проведения расследования возможной утечки.

DCAP – Data-Centric Audit and Protection

Эти средства защиты конфиденциальности данных знают, где хранятся конфиденциальные данные, определяют политики управления данными в бизнес-контексте, защищают данные от несанкционированного доступа или использования, а также производят мониторинг и аудит данных, чтобы убедиться в отсутствии отклонений от нормального поведения. Несмотря на новый подход к защите данных (а не периметра), решение не нашло большой популярности.

CASB – Cloud Access Security Broker

Инструмент контроля за облачными приложениями, ресурсами и сервисами. Он управляет тем, как происходит взаимодействие между облачными приложениями и внешним миром с помощью прокси и/или API-режима. Системы CASB могут разворачиваться как в локальной, так и в облачной среде, а также в гибридной комбинации с использованием локальных и облачных контрольных точек.

SDS – Software-Defined Storage

Программное решение, обеспечивающее хранение данных и управление ими. Основная отличительная возможность SDS – это виртуализация функции хранения, отделяющая аппаратное обеспечение от программного, которое управляет инфраструктурой хранения. В этом смысле SDS является развитием концепции программно-определяемой сети.