Как работают мобильные станции прослушки. с виду просто маршрутка

Содержание:

- Некоторые рекомендации по защите своего автомобиля от чужих жучков

- Как выглядят разные типы прослушек

- СОРМ — официальная прослушка

- Как подслушать телефонный разговор

- Как работает жучок для прослушки на одежду. Многообразие

- Суть прослушки

- Как определить, что вас прослушивают.

- Как это работает?

- Мобильный комплекс для дистанционной прослушки

- Сигнальная сеть SS7 (ОКС-7)

- Польза и преимущества данного маячка

- Поддельная базовая станция

- Почему лучше установить именно нашу прослушку?

- Жучки для прослушки. Схема FM — жучка для прослушки

- Тебя подслушивают!

- Как происходит прослушивание автомобиля

- Поиск жучка при помощи визуального осмотра автомобиля

- Троянские приложения

- Как прослушать чужой мобильный телефон

- Обновление приложения

- Активная и пассивная прослушка

- Подвод итогов

Некоторые рекомендации по защите своего автомобиля от чужих жучков

Поиск трекеров в автомобиле имеет свои плюсы и минусы. Шпиона в машине найти не так просто, поскольку в автотранспортном средстве находится большое количество различной электроники.

Рабочий жучок, который был подкинут в автомобиль, обязательно будет работать по беспроводным каналам связи. То есть, для того чтобы его найти, также необходимо воспользоваться беспроводными каналами связи. Но в этом есть одно но. Если модель трекера с прослушкой для автомобиля не самая примитивная, а более усовершенствованная, то по испускаемому сигналу ее придется искать достаточно долго. Модели более продвинутые большую часть времени записывают и уже потом по заданной периодичности собранную информацию передают по нужному направлению.

Однако в любом случае, для того чтобы найти такие устройства в автомобиле, необходимо использовать специальное оборудование либо воспользоваться помощью специалистов. Поэтому для таких случаев лучше побеспокоиться и заранее приобрести себе глушитель сигнала. Это автомобильная закладка, которая работает по сотовым каналам связи.

Как выглядят разные типы прослушек

Начнем с самых популярных, которые чаще всего приходится извлекать из проверяемых помещений.

Как выглядят GSM-жучки

С появлением сотовой связи возможности акустической прослушки расширились. GSM-жучок – это более продвинутая версия радиожучка. Радиожучок для передачи информации настраивается на нужную радиоволну, а GSM-жучку достаточно быть в зоне действия своего оператора мобильной связи. GSM-жучки чаще всего работают с сим-картой.

Внешний вид GSM-жучка может быть разным, но его конструкция включает микрофон, батарейку, антенну и модуль GSM. Все это может быть помещено в корпус устройства. Устройство же может быть выполнено в форме флешки, брелка для ключей, зажигалки. «Корпусом» для жучка может оказаться и любая техника, которую вы используете. Чаще всего для обнаружения такого жучка нужно разбирать технику – компьютерную мышку, розетку, принтер и пр.

Одна из наших находок – GSM-жучок, закамуфлированный под компьютерную мышь. Такое устройство позволяет прослушивать помещение с помощью любого телефона. Был найден в коробке с другими компьютерными аксессуарами. Обнаружить его удалось с помощью профессионального индикатора поля.

Теперь вы знаете, как выглядит прослушка типа GSM-жучок. Иногда это просто компьютерная мышь, которой вы постоянно пользуетесь.

Жучки с сим-картой позволяют слышать все, что происходит в машине или в помещении.

Как может выглядеть радиомикрофон

В компьютерную мышку может быть установлен также радиомикрофон. Он может быть встроен также в ручку, другой маленький предмет, который мы привыкли носить с собой. Микрофоны для прослушки так и продаются – сразу встроенными в различные предметы.

Радиомикрофон или радиопрослушка, радиожучок – это мини-оборудование с радиопередатчиком, микрофоном и батареей или сетевым питанием. Интересно, как выглядит прослушка с радиопередатчиком в «голом виде»?

Вот примерно как может выглядеть устройство, которое можно купить прямо на радиорынке:

Работает радиомикрофон следующим образом: звуки вокруг прослушки вызывают вибрацию в мембране микрофона, устройство усиливает улавливаемый сигнал и транслирует его в радиоэфир с помощью колебательного контура. Радиочастота обычно плавающая, чтобы сигнал невозможно было перехватить случайно.

Радиожучок ловит сигналы на расстоянии 100-300 м, поэтому их устанавливают непосредственно в зоне возможных важных разговоров – возле рабочего места, в переговорке.

Они достаточно распространены, поскольку стоят недорого, а со своими функциями прекрасно справляются. Их плюс – в высокой чувствительности, что позволяет записать даже тихий разговор в прослушиваемом помещении.

На фото – одна из находок нашей компании – микрофон в переговорной. Он был спрятан в реечные конструкции потолка и обнаружен при проведении визуального осмотра подпотолочного пространства.

Как выглядят проводные микрофоны для прослушки

Акустические микрофоны остаются самыми часто устанавливаемыми устройствами прослушки. Они встраиваются в стены, в электрические и телефонные розетки, в любую аппаратуру. Злоумышленнику удобнее всего установить прослушку так, чтобы она была незаметно подключена к системе питания, а информация передавалась по проводам.

Сложно сказать, как выглядит прослушка типа проводного микрофона. Она может быть закамуфлирована под любую технику, к примеру, иметь вид обычного конденсатора на плате монитора, подключенного к сети.

Проводной микрофон для скрытой прослушки в незакамуфлированном виде.

Чаще всего проводные микрофоны для прослушки передают информацию по электросети, радиосети, по проводам сигнализации. Появляются они в помещениях после ремонтов, аренды, визитов различных «служб». Их трудно обнаружить, но легко ликвидировать.

Вот, к примеру, как выглядел микрофон, найденный нашими специалистами в вентиляции:

Он был установлен в приточном клапане вентиляционной системы в кабинете руководителя. Провод был проложен внутри металлического рукава. Визуально он был незаметен. Обнаружить его удалось с помощью нелинейного локатора.

СОРМ — официальная прослушка

Самый явный способ — официальная прослушка со стороны государства.

В Telegram-канале «Лайфхакер» только лучшие тексты о технологиях, отношениях, спорте, кино и многом другом. Подписывайтесь!

В нашем Pinterest только лучшие тексты об отношениях, спорте, кино, здоровье и многом другом. Подписывайтесь!

Во многих странах мира телефонные компании обязаны обеспечить доступ к линиям прослушивания телефонных каналов для компетентных органов. Например, в России на практике это осуществляется технически через СОРМ — систему технических средств для обеспечения функций оперативно-розыскных мероприятий.

Каждый оператор обязан установить на своей АТС интегрированный модуль СОРМ.

Если оператор связи не установил у себя на АТС оборудование для прослушки телефонов всех пользователей, его лицензия в России будет аннулирована. Аналогичные программы тотальной прослушки действуют в Казахстане, на Украине, в США, Великобритании (Interception Modernisation Programme, Tempora) и других странах.

Продажность государственных чиновников и сотрудников спецслужб всем хорошо известна. Если у них есть доступ к системе в «режиме бога», то за соответствующую плату вы тоже можете получить его. Как и во всех государственных системах, в российском СОРМ — большой бардак и типично русское раздолбайство. Большинство технических специалистов на самом деле имеет весьма низкую квалификацию, что позволяет несанкционированно подключиться к системе незаметно для самих спецслужб.

«Берёте некое уголовное дело о расследовании организованной преступной группы, в котором перечислены 10 номеров. Вам надо прослушать человека, который не имеет отношения к этому расследованию. Вы просто добиваете этот номер и говорите, что у вас есть оперативная информация о том, что это номер одного из лидеров преступной группы», — говорят знающие люди с сайта «Агентура.ру».

Таким образом, через СОРМ вы можете прослушать кого угодно на «законных» основаниях. Вот такая защищённая связь.

Как подслушать телефонный разговор

Если вы видите, что с вашим ребёнком что-то происходит: у него плохое настроение, он раздражителен уже долгое время — необходимо действовать незамедлительно. Попытайтесь для начала поговорить с ним. Скажите, что вы обеспокоены его плохим расположением духа. Возможно, вам удастся выяснить у сына или дочери причину их проблем. И вам не понадобятся никакие программы для телефона.

Попробуйте Talklog бесплатно

Вам нужен будет доступ к телефону вашего ребёнка. Обычно, для родителей — это не сложная задача. Необходимо установить утилиту, которая будет записывать разговоры, перехватывать SMS и прочую информацию. И отправлять данные на удалённый сервер. А вы сможете прослушать звонки или прочитать сообщения из браузера на компьютере в личном кабинете Talklog.

Как работает жучок для прослушки на одежду. Многообразие

Технология микрофонов для прослушки на расстоянии разнится в зависимости от их типа. По принципу работы можно выделить три категории дистанционных подслушивающих устройств:

- Микрофон направленного действия;

- Лазерный микрофон;

- Устройство прослушки через стену.

Микрофон направленного действия

Микрофон направленного действия используют для дистанционной прослушки на открытой местности и записи разговора по телефону. Главная проблема направленных микрофонов — расстояние до источника звука. Уже на дистанции в сто метров звук ослабеет настолько, что отделить речь от помех почти невозможно.

Существует 4 типа подслушивающих механизмов направленного действия:

- Трубчатые микрофоны. Выглядят такие устройства, как пустая трубка со щелями в несколько рядов. Ряды щелей расположены вдоль отверстия трубки. На её конце — микрофон с усилителем и диктофоном. Звуковая волна входит в щели и создаёт вибрации, которые улавливает микрофон. Волны из каждой щели складываются в одну. Усилитель преобразует вибрации в доступную человеческому уху частоту, и мы слышим, что происходит на расстоянии. Главный минус трубчатого микрофона — невозможно уловить правильный сигнал из-за угла. Звуковая волна искажается и ослабевает.

- Градиентные микрофоны. В таком устройстве два маленьких чувствительных микрофона расположены рядом. Сигнал создаётся из вычитания значений, пойманных ими. Дальше — усилитель и магнитофон, как в предыдущем типе. Можно прослушать разговор по телефону на небольшом расстоянии или шёпот в пределах помещения. Дешевле и безопаснее будет поместить жучок рядом с целью. Данное устройство, в отличие от жучка, выглядит подозрительно, и его нельзя спрятать, ведя запись.

- Плоские фазированные решётки. Прибор состоит из плоской пластины, в нескольких точках которой встроены микрофоны или другие приёмники сигнала. Звуковые волны из каждой точки суммируются и поступают в усилитель. Не пытайтесь прослушать разговор в широком шумном пространстве, поскольку такая конструкция ловит сигнал отовсюду. Вы получите лишь кучу помех.

- Параболические микрофоны. Состоят из вогнутой тарелки в форме параболы. Диаметр тарелки колеблется от 20 до 50 сантиметров. В её центре — обыкновенный звукосниматель, присоединённый к усилителю с магнитофоном. Звукосниматель улавливает и суммирует сигналы, входящие в тарелку. Чем больше тарелка вогнута, тем сильнее и точнее будет звук. Таким микрофоном нельзя записать разговор отдельно взятой цели. Мы можем уловить только диапазон. Звуки природы и животных записывают именно ими.

Суть прослушки

Мобильный комплекс позволяет прослушивать разговоры в режиме реального времени. Он использует базу данных оператора сотовой связи и настраивается на один из идентификаторов:

- IMSI – идентификатор SIM-карты – международный идентификатор мобильного абонента;

- IMEI – идентификатор смартфона или другого мобильного устройства;

- TMSI – временный идентификатор мобильной станции GSM (смартфона)).

Комплекс извлекает сеансовые ключи шифрования, которые генерирует оборудование сети и устройство абонента. Это необходимо, чтобы расшифровывать разговоры «на лету».

Если же ключи шифрования получить не удаётся или станция не работает с тем уровнем шифрования, который применяет оператор, она записывает разговоры для последующей дешифровки. Данные обрабатываются мощными компьютерными системами и подаются с задержкой.

К слову, мобильные операторы имеют техническую возможность отключать шифрование разговоров. К примеру, в 2002 году во время теракта на Дубровке все операторы сделали это, чтобы предоставить спецслужбам возможность без дополнительных танцев с бубном прослушивать переговоры террористов.

Есть информация, что шифрование отключают при слишком большой нагрузке на определённую соту. Но ни один оператор в этом, конечно, не признается. Хотя вы можете увидеть это на экране смартфона или обычной кнопочной «звонилки»: если значок с закрытым замком внезапно превращается в открытый:

Как определить, что вас прослушивают.

Могут ли прослушивать мобильный телефон? Если человек стал задавать себе подобные вопросы, с большой долей вероятности можно утверждать, что некоторые признаки вызвали у него подозрение. Как определить прослушку на телефоне самостоятельно, без визита к специалисту?

Есть комбинация действий, которые без участия владельца совершаются его гаджетом. Таким образом, если проявить внимательность и понаблюдать какое-то время за телефоном, проконтролировать некоторые опции, о которых расскажем, можно без труда узнать о прослушке.

Прежде всего, необходимо прислушаться к качеству разговора. Если во время разговора по сотовому, слышны посторонние шумы, или голоса, есть вероятность того, что ваш номер прослушивается.

Уменьшение часов работы аккумулятора, является одним из признаков того, что телефон прослушивают. Программы, работающие в фоновом режиме, потребляют большее количество энергии. После закрытия всех фоновых программ, должно уменьшиться потребление энергии. Если потребление энергии все же существенное, то это может выступать косвенным подтверждением, что ведется прослушивание и установлена невидимая программа.

Очень весомым и, чуть ли не одним из самых достоверных признаков, стоит прослушка или нет, является активность телефона в период покоя, т.е. «мой телефон оживает без моего участия». Может неожиданно загораться экран, будут находиться отправленные сообщения, и т.д.

Для того, чтоб отключить телефон, требуется больше времени. Перед отключением телефона, ПО закрывает все программы, а если на телефоне пользователя предварительно закрыты все программы, но телефон долго выключается, стоит его отнести для проверки в сервис с вопросом, нет ли прослушки.

Необычные сообщения и значительное повышение температуры батареи, еще один признак. Сообщения с непонятными символами, с неизвестного или несуществующего номера, помогут понять владельцу, есть ли на телефоне прослушка.

Самым верным способом установить наличие прослушки на андроид или айфон- визит в сервис, где специалист сможет проверить на наличие шпионских программ. Итак, коротко о признаках прослушки:

- посторонние шумы или звуки во время разговора;

- резкое уменьшение часов работы аккумулятора;

- самопроизвольные действия телефона без участия владельца;

- больше времени на отключение и нагрев батареи.

В домашних условиях убрать с мобильного шпионскую программу поможет сброс настроек до заводских. Это очень действенный способ, удаляющий все незаметно установленные программы и мусор с телефона, ведь иногда не одна проверка не дает точных результатов.

Как это работает?

Есть много вполне доступных или даже бесплатных программ-шпионов, которые вы можете найти в Интернете. Почти все они работают в режиме невидимости, поэтому, используя их, вы можете быть уверены, что вас не заметят. Эти приложения настолько просты в использовании, что никто не будет иметь проблем с процессом установки. Обычная установка содержит несколько простых шагов:

- Поиск приложения онлайн и загрузка установочного файла.

- Запуск процесса установки.

- Создание личной учетной записи пользователя.

- Слушайте вызовы и отслеживайте данные в онлайн-учетной записи.

Все эти приложения обычно работают в режиме невидимости. Это означает, что после установки приложение скрывается на фоне операционной системы, и владелец целевого телефона не заметит его. Эта опция позволяет вам полностью не обнаруживаться.

Приложения для видеонаблюдения просты в использовании. Процесс установки может выполняться средним пользователем, который не обладает специальными знаниями и навыками. Удобный интерфейс приложения даст вам советы по его использованию. Просто следуйте этому алгоритму:

- Выберите приложение-шпион, которое вам больше всего нравится.

- Найти и загрузить установочный файл программного обеспечения.

- Откройте и запустите файл установки.

- Начать мониторинг телефонных вызовов целевого устройства.

Помимо возможности прослушивания каждого входящего и исходящего телефонного звонка целевого устройства, вы сможете использовать другие полезные функции шпионских приложений, таких как мониторинг:

Поэтому, если вы хотите узнать, что говорит ваш ребенок или ваш сотрудник, подумайте о том, как использовать шпионские приложения, и секретов больше не будет

Мобильный комплекс для дистанционной прослушки

В данном случае радиоантенна устанавливается недалеко от абонента (работает на расстоянии до 500 метров). Направленная антенна, подключённая к компьютеру, перехватывает все сигналы телефона, а по окончании работы её просто увозят.

В отличие от фальшивой фемтосоты или трояна, здесь злоумышленнику не нужно заботиться о том, чтобы проникнуть на место и установить фемтосоту, а потом убрать её (или удалить троян, не оставив следов взлома).

Возможностей современных ПК достаточно, чтобы записывать сигнал GSM на большом количестве частот, а затем взломать шифрование с помощью радужных таблиц (вот описание техники от известного специалиста в данной области Карстена Ноля).

Если вы добровольно носите с собой универсальный жучок, то автоматически собираете обширное досье на самого себя. Вопрос только в том, кому понадобится это досье. Но если понадобится, то получить его он сможет без особого труда.

Сигнальная сеть SS7 (ОКС-7)

SS7, ОКС-7, или система сигнализации №7 – набор сигнальных протоколов, которые применяют для настройки телефонных станций PSTN и PLMN по всему миру. Протоколы используют цифровые и аналоговые каналы для передачи управляющей информации.

Уязвимости в SS7 находят регулярно. Это позволяет хакерам подключиться к сети оператора и прослушивать ваш телефон. Вообще говоря, в SS7 практически не вшивали системы защиты – изначально считалась, что она защищена по умолчанию.

Обычно хакеры внедряются в сеть SS7 и отправляет по её каналам служебное сообщение Send Routing Info For SM (SRI4SM). В качестве параметра сообщения он указывает номер для прослушки. В ответ домашняя сеть абонента отправляет IMSI (международный идентификатор абонента) и адрес коммутатора MSC, который в настоящий момент обслуживает абонента.

После этого хакер отправляет ещё одно сообщение – Insert Subscriber Data (ISD). Это позволяет ему внедриться в базу данных и загрузить туда свой адрес вместо биллингового адреса абонента.

Когда абонент совершает звонок, коммутатор обращается к адресу хакера. В результате осуществляется конференц-звонок с участием третьей стороны (злоумышленника), которая может всё слушать и записывать.

Подключиться к SS7 можно где угодно. Так что российский номер вполне могут ломать из Индии, Китая, да хоть из далёкой жаркой Африки. Кстати, SS7 позволяет использовать USSD-запросы для перехвата SMS или перевода баланса.

Вообще SS7 – это «мать всех дыр» и самое уязвимое место мобильной системы. Её сейчас используют не только для прослушки, но и для обхода двухфакторной аутентификации. Иначе говоря, для доступа к вашим банковским аккаунтам и другим защищённым профайлам.

Польза и преимущества данного маячка

У каждого владельца любого автотранспортного средства есть возможность в целях повышения безопасности установить в машину прослушку. Устанавливать ее следует прямо внутри салона.

Шпионский маячок имеет ряд преимуществ. К ним можно отнести следующие:

- У маячка очень чувствительный микрофон. Благодаря этому владелец может очень хорошо, а самое главное отчетливо слышать то, что будет происходить в его автомобиле.

- Сам по себе трекер миниатюрного размера. То есть его легко и просто можно спрятать в укромном месте от чужих глаз.

- Прибор имеет аккумулятор, который можно заряжать либо при помощи электрической сети, либо через USB-порт.

- Для того чтобы прослушать то, что происходит в автомобиле в настоящий момент, владельцу достаточно совершить входящий звонок на маячок.

- Ну а для того чтобы дозвониться до трекера, владелец автотранспортного средства может купить сим-карту. Мобильный оператор при этом не важен, то есть любую сим-карту можно.

- Маячок способен передавать звукозапись, координаты местонахождения через различные каналы. Например, через такие, как телефония, интернет, проводные сети и даже через GSM-каналы.

- Записывает звуки маячок очень тихо и незаметно.

- Что касается записанных аудиофайлов, то они находятся в карте памяти. Их легко и просто впоследствии отправить на мобильный телефон любого оператора.

Поддельная базовая станция

Поддельная базовая станция имеет более сильный сигнал, чем настоящая БС. За счёт этого она перехватывает трафик абонентов и позволяет манипулировать данными на телефоне. Известно, что фальшивые базовые станции широко используются правоохранительными органами за рубежом.

В США популярна модель фальшивой БС под названием StingRay.

И не только правоохранительные органы используют такие устройства. Например, коммерсанты в Китае часто применяют фальшивые БС для массовой рассылки спама на мобильные телефоны, которые находятся в радиусе сотен метров вокруг. Вообще в Китае производство «фальшивых сот» поставлено на поток, так что в местных магазинах не проблема найти подобный девайс, собранный буквально на коленке.

Почему лучше установить именно нашу прослушку?

Находясь в поисках лучшего приложения для телефона, с помощью которого можно было бы контролировать разговоры своих сотрудников, жены, друга или иных лиц, стоит оценить наш шпион. Он имеет беспринципные преимущества, заключающиеся в следующих особенностях:

- Программа работает стабильно на всех смартфонах с любыми версиями Андроид.

- Не обнаружит себя.

- Приложение передает данные через интернет на защищенный сервер, где они будут доступны только вам. Вся информация шифруется и канал передачи данных невозможно обнаружить.

- Из личного кабинета можно не только прослушать разговоры, но также определить координаты его местонахождения.

- Помимо прослушки имеется еще большой набор возможностей.

Если при пользовании сервисом у вас возникнут вопросы, то действует квалифицированная техническая поддержка. Специалисты оперативно найдут ответы на любые задачи, чтобы вы могли быстро получить интересующую вас информацию с контролируемого мобильного устройства. Приложение предоставляет пробный период, чтобы вы могли оценить многие его возможности.

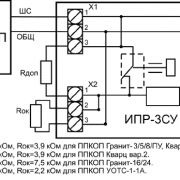

Жучки для прослушки. Схема FM — жучка для прослушки

Подслушивать нехорошо. Но бывают ситуации, когда необходимо знать, что происходит в комнате маленького ребенка или на занятиях в школе. Для этого требуется самодельная прослушка, использующая наиболее актуальный способ передачи информации — обычные радиоволны.

Самодельный FM жучок

Необходимое приспособление можно приобрести в магазине или заказать на интернет-сайте. Но качественное устройство будет дорого стоить, а дешевый китайский товар быстро выйдет из строя. Поэтому практичнее и дешевле сделать жучка для прослушки своими руками.

Это вполне достижимо. Потребуется немного смекалки и умения, а также недорогие комплектующие и схема простого жучка для прослушки. Подходящие детали необязательно покупать в магазине, вполне подойдут старые, выпаянные из электронной аппаратуры.

Очень интересен миниатюрный девайс для сдачи экзаменов. Собрать его может даже новичок. Он состоит из микронаушника и передатчика.

Ниже представлена рабочая схема жучка для прослушивания, сделанного своими руками:

1. Передатчик2. Микронаушник.

Схема элементарного жучка для прослушивания

Достоинство этого девайса в его миниатюрности. Наушник, вставленный в ухо, совершенно не заметен со стороны. Радиус действия устройства — не менее 100 метров

Вот более сложная схема радио жучка для прослушки от батарейки в 1.5 V и дальностью передачи не менее 100 метров.

Схема радиожучка с радиусом действия до 400 метров

Нужно обратить внимание на одну отличительную черту плана — импульс к антенне подается от электрода биполярного транзистора, что позволяет стабилизировать рабочую частоту устройства

Собираем радиозакладку

Получается небольшая и несложная в изготовлении самодельная прослушка, которую легко спрятать в незаметном месте. Однако у этой модели есть небольшой недостаток — антенна длиной 50 см. Это не совсем удобно, если требуется максимально скрыть устройство.

Соединение комплектующих согласно заданной схеме

Установка элемента питания

Как сделать радио жучок для прослушки:

- выпилим из тонкой фанеры или текстолита прямоугольник размером 53 мм на 75 мм. На нем будет базироваться самодельная прослушка;

- катушку L1 сделаем из медной проволочки сечением 0,3–0,5 мм, накрутив восемь витков на спицу диаметром 30 мм и оставив концы в 1,0 см;

- из этой же проволоки сплетем два двухполюсника C2 и C3. Каждый размером по 1,8–2 см. Верхние концы разогнем в разные стороны, нижние залудим;

- для дросселя возьмем медный проводок сечением 0,05–0,1 мм и плотно навьем на спичку. Высота накрутки примерно 6–7 мм. Спичку обрежем до длины в 1,0 см, сверху и снизу сделаем прорези, в которых закрепим концы провода;

- антенну изготавливаем из кабеля длиной 50 см в пластиковой изоляции, накрутив его спиралью.

Микрофон можно купить в радиомагазине или взять от ненужного сотового телефона. Чтобы правильно расположить детали на основании, потребуется схема жучка для прослушки. Перенесем ее на фанеру. По рисунку сделаем отверстия под детали и вставим их. С противоположной стороны спаяем все детали строго по схеме.

Правила пользования

Рассмотрим, как пользоваться жучком для прослушки. Так как девайс ведет передачу на стандартных радиовещательных частотах, он может быть услышан любым транзистором или сотовым телефоном.

Собрав устройство, включаем FM радиоприемник и ищем сигнал жучка. Его нетрудно отличить от других звуков FM диапазона. При вращении ручек приемника должны слышаться щелчки. Самый громкий звук и будет сигналом радио-жучка. Затем настраиваем прибор на выбранный диапазон.

Ну и в конце нужно напомнить, что самодельная прослушка может использоваться только как домашняя игрушка для скрытого радионаблюдения за квартирой, или как радионяни для ребенка. Не стоит нарушать законодательство.

Тебя подслушивают!

XXI век- век технологий. Наравне с этими достижениями, мы можем испытать и ряд таких проблем как нарушение прав на сохранность данных и конфиденциальность личной жизни, а самое главное это сломанные барьеры личных и секретных разговоров. Всё тайное может стать явным. Настораживает то, что ваш звонок, разговор с коллегой или разговор за семейным ужином может стать компроматом без вашего ведома. Поэтому, вот вам первый совет: если нет уверенности в том, что вас не прослушивают, и вы входите в зону риска, говорите без опаски только то, что не нанесет вреда. Выбор останется за вами, насколько дорога и важна ваша информация.

Как происходит прослушивание автомобиля

Для сбора информации и прослушки могут использоваться такие устройства, как:

- Диктофон.

- Мини-камера.

- Микрофон-передатчик.

- Трекер с функцией аудиоконтроля.

- Гидроакустический датчик.

Либо записывают информацию на карту памяти, либо эти данные передаются напрямую в онлайн-режиме. Они могут долгое время работать без зарядки. А некоторые модели шпионов подключаются к бортовому питанию. Эти прослушивающие устройства могут передавать аудио, видео, фото, а также данные о местоположении автомобиля. Многие трекеры включаются либо по датчику движения, либо по распознаванию голоса.

Поиск жучка при помощи визуального осмотра автомобиля

Чтобы найти прослушивающие устройства, конечно, можно и обследовать со всех сторон свой автомобиль, но для начала все-таки лучше заглянуть во все самые укромные места. А если и удастся найти шпиона, то только в том случае, если его устанавливали непрофессионально. А если его устанавливали специалисты, не на скорую руку, то вероятность поиска маленькая.

Обычный трекер чаще всего устанавливают под бамперами либо магнитят под днище. Он представляет собой черную коробочку, примерно со спичечный коробок. Есть вероятность также, что трекер может быть установлен внутри салона автомобиля. Поэтому рекомендуется сначала посмотреть под сиденьями, а уже потом можно визуально осмотреть другие места, но при этом необходимо себе представить, куда можно спрятать этот жучок на месте злоумышленника.

Стоит отметить, что самыми популярными местами установки шпиона являются: обшивка сиденья, автомобильное кресло, торпеда и многие другие. Но прежде чем приступить к разбору своего автомобиля самостоятельно, лучше всего доверить эту работу профессионалам со специальным оборудованием.

Троянские приложения

Приложения позволяют не только записывать разговоры по мобильному или читать SMS. Они могут активировать микрофон и камеру, чтобы скрыто слушать и снимать всё происходящее вокруг.

Самый популярный троян такого рода – FinFisher. В 2008-2011 годах его устанавливали на iPhone через дыру в iTunes, которую Apple почему-то не закрывала. Брайан Креббс писал об уязвимости ещё в 2008 году, но все делали вид, что её нет.

В 2011 году правительство Египта использовало FinFisher в ходе Арабской весны. Причём приобрело официальную версию за 287 тыс. евро. Вскоре после этого WikiLeaks показала на видео, как FinFisher, FinSpy и другие разработки Gamma Group собирают данные пользователя. И только после этого Apple вынуждена была закрыть дыру.

Как вас могут уговорить установить шпион для прослушки? Это может быть обновление популярной игры из «левого» каталога, приложение со скидками, подделка под обновление системы.

К слову, правоохранительные органы тоже используют шпионские приложения – к примеру, когда не могут пойти официальным путём и получить разрешение суда. Трояны под 0day-уязвимости в Android и iOS – многомиллионный рынок, продукты на нём востребованы во многих странах мира.

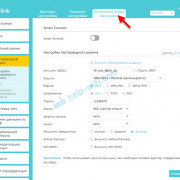

Как прослушать чужой мобильный телефон

Для пользования сервисом контроля необходима личная регистрация на сайте разработчика программы. При регистрации необходимо запомнить логин, пароль для входа на сервис, подтвердить адрес электронной почты. Программы-шпионы отличаются друг от друга функциями контроля, видами представления вам «снятой» с контролируемого аппарата информации. Это может быть скрин экрана, таблица звонков, смс, записи разговоров. Программа для слежки должна быть скрытно от пользователя скачана, установлена, активирована на смартфоне.

Какие программы можно использовать

Среди ассортимента предлагаемых программ-шпионов есть бесплатные утилиты, которые при анализе и проверке оказываются не эффективными. Для получения качественной информации необходимо затратить средства для сбора, хранения фото, видео, аудио информации. После регистрации на сайте разработчика, клиент получает личный кабинет с указанием подключенных функций контроля, собранной информацией. К числу самых распространенных программ для разных моделей смартфонов на системе Андроид или Айфонов относятся:

- Talklog – собирает всю информацию об активности объекта контроля, стоимость составит от 10 до 50 рублей в сутки.

- Flexispy – перехват смс, ммс сообщений, прослушка, запись телефонных разговоров, считывание диалогов с 14 внутренних чатов (Facebook, WhatsApp, Viber, Skype, WeChat, Telegram и др.),прослушивание окружения обойдется в 6 000 рублей за 3 месяца использования.

- Mobile Tool – предоставит вам информацию о звонках, SMS, MMS, местонахождении аппарата, телефонной книге, оплата за использование утилиты составит около 30 рублей в сутки.

- Mobile Monitoring – сохранение телефонных разговоров, SMS сообщений, геолокация местоположения аппарата, построение маршрутов передвижения, стоимость от 800 до 1550 рублей за 3 месяца.

Возможности ПО при отслеживании сотового

Осуществляя контроль за смартфоном программа-шпион реализует функции слежения и протоколирования всех действий объекта. Собрав информацию, утилита способна предоставить следующие данные:

- журнал входящих, пропущенных, исходящих звонков;

- аудиозаписи телефонных разговоров;

- список и тексты всех смс, ммс сообщений;

- фото, видеоинформацию, снятую камерой;

- текущее местоположение абонента по базовым станциям GSM-оператора или GPS-навигации;

- историю посещения страниц браузера смартфона;

- учет загружаемых, установленных, используемых приложений;

- удаленное управление микрофоном сотового телефона может переделать его в настоящий жучок.

- Изменится ли размер пенсии при переезде в другой регион

- 15 болезней, которые можно определить по вашим ногам

- Пенсионеров принуждают получать карту МИР — можно ли отказаться

Обновление приложения

Вместо установки специального шпионского трояна злоумышленник может поступить ещё грамотнее: выбрать приложение, которое вы сами добровольно установите на свой смартфон, после чего дадите ему все полномочия на доступ к телефонным звонкам, запись разговоров и передачу данных на удалённый сервер.

Например, это может быть популярная игра, которая распространяется через «левые» каталоги мобильных приложений. На первый взгляд, обычная игра, но с функцией прослушки и записи разговоров. Очень удобно. Пользователь своими руками разрешает программе выходить в интернет, куда она отправляет файлы с записанными разговорами.

Как вариант, вредоносная функциональность приложения может добавиться в виде обновления.

Активная и пассивная прослушка

Методы прослушки мобильных телефонов делят на активные и пассивные. В первом случае выполняется активное вмешательство в протоколы управления связью. Для этого используют специальным образом модифицированные телефоны и компьютеры. Весь комплект обычно можно уместить в чемодане.

Система активной прослушки фактически эмулирует базовую станцию. Она подменяет целевую мобильную станцию и отключает шифрование. Затем задействуется пассивный режим.

Пример активной базовой станции – американский комплекс StingRay. В США станции для активной прослушки нельзя использовать с 2016 года без ордера суда.

Для пассивной прослушки используют системы попроще. Они просто мониторят трафик между реальной базовой станцией и смартфоном жертвы.

Системы могут работать в режимах перехвата и дешифрования. Первый позволяет отслеживать разговоры со смартфона в реальном времени, основываясь на доступе к SIM-карте жертвы или базе данных оператора сотовой связи. Второй – без доступа к базе данных оператора или к SIM-карте жертвы, но с задержкой, ведь на дешифровку нужно время.

Чтобы пользоваться техникой, нужна высокая квалификация – на двухмесячных курсах такому не учат. Кроме того, комплекс нужно разместить в радиусе 500 м от абонента, чтобы перехватывать трафик между ним и базовой станцией.

Есть системы, которые объединяют активную и пассивную прослушку. Цена микроавтобуса, начинённого прослушивающим оборудованием, может достигать сотен тысяч долларов. Но секреты, которые техника позволяет раскрыть, того стоят.

Подвод итогов

Итак, в данной статье мы рассмотрели наиболее распространенные способы прослушки телефонных разговоров жены, однако основным и наиболее приемлемым оказался способ с применением шпионской программы VkurSE.

Программа действительно имеет невероятное количество различных возможностей по удаленному контролю, однако в нашей статье были рассмотрены только основные функции для прослушивания разговоров и чтения SMS-сообщений.

Если Вы хотите ознакомиться с полным функционалом программы и ее настройке для мобильных устройств с ROOT-доступом, то сделать это Вы можете на официальном сайте разработчика или скачав PDF-файл с полной инструкцией.