Как открыть порты на роутере: настройка порта, как открыть порт 80?

Содержание:

- Как настроить переадресацию портов

- Настройка интернет

- Обязательно ли использовать 21 порт

- Что означают порты на роутере Ростелеком

- Включить переадресацию портов

- Как атаковать порт?

- Цель

- Динамическая переадресация портов

- Что из себя представляет порт и зачем он нужен

- Проброс портов на роутере

- Внешний IP-адрес

- Риски портового экспедирования

- TP-LINK

- Открытие портов

Как настроить переадресацию портов

Первое, что вам нужно для настройки переадресации портов — это устройство, использующее статический IP-адрес. Статический IP-адрес важен, поскольку он гарантирует, что вам нужно вводить IP-адрес только один раз, а не каждый раз, когда IP-адрес обновляется. Вы можете настроить статический IP-адрес со своего компьютера или внутри маршрутизатора..

То, как вы делаете это на маршрутизаторе, зависит от поставщика или типа маршрутизатора, который вы используете. Тем не менее, как правило, вы хотите работать в качестве администратора и искать настройки, в том числе; список клиентов, Пул DHCP, и Резервирование DHCP.

На этом этапе вы ищете список всех устройств, подключенных к маршрутизатору, где вы можете найти IP-адрес устройства, которое вы хотите переслать. Чтобы выбрать IP-адрес, который вы хотите нажать добавлять или резерв так что пакеты отправляются дальше.

Теперь войдите в маршрутизатор как администратор и найдите настройки переадресации портов. Они обычно называются Перенаправление порта или Порт запуска но имя отличается от маршрутизатора к маршрутизатору. Далее вам нужно ввести номер порта или диапазон, который вы хотите переадресовать. Процесс немного отличается для отдельных портов и диапазонов портов:

- Один порт — введите номер порта в внутренний и внешний ящики

- Портовые диапазоны — введите порт в Начало и Конец разделы

Номера портов, которые вы используете, будут зависеть от службы, которую вы пытаетесь поддерживать. Большинство приложений скажут вам порты, которые вам нужно открыть. Далее выбираем TCP или UDP а потом введите статический IP-адрес мы упоминали ранее. Чтобы закончить, включите ваше новое правило переадресации портов, установив его в включить или На.

Настройка интернет

Настройки роутера производятся с помощью web браузера. В сетевых настройках компьютер должен быть настроен на автоматическое получение IP адреса (режим DHCP клиента). Запускаем Web-браузер и в поле для URL-адреса набираем “https://192.168.0.1” после чего нажимаем клавишу “Enter”. Если всё подключено и введено правильно, то должна открыться страница ввода имени пользователя (Username) и пароля (Password). По умолчанию (заводские установки) имя пользователя admin, пароль – admin.

После авторизации откроется форма смены пароля.

Набираем новый пароль и подтверждение пароля: admin1 и нажимаем кнопку “ОК”. После этого в окне авторизации набираем логин admin и новый пароль admin1

Откроется мастер настройки, где необходимо выбрать Настроить устройство вручную.

Откроется информационное окно статуса роутера

Параметры соединения ADSL модема на линии можно увидеть в меню Статус, раздел Система, подраздел ADSL

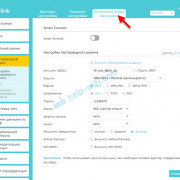

Для настройки интернет соединения открываем в меню Сеть раздел WAN и в таблице, расположенной внизу страницы удаляем все созданные интерфейсы по-умолчанию. Возвращаемся к началу меню настроек (вверх страницы). Для настройки Интернет соединения указываем VPI=0, VCI=35,(Для каждого региона, свои значения, можно узнать в тех. поддержке) инкапсуляция LLC (если порт на DSLAM настроен на PPPoE) и VC-Mux (если порт настроен на PPPoA)

Отключаем опцию Включить IGMP, Протокол IP выбираем IPv4. В полях Имя пользователя и Пароль Клиент заполняет учетные данные, выданные Клиенту при заключении договора. Остальные пункты не изменяем, оставляем все по умолчанию. Нажимаем внизу кнопку Добавить. В таблице ниже появится созданный нами интерфейс.

Обязательно ли использовать 21 порт

Люди, которые постоянно имеют дело с серверами и создают их, наслышаны о цифре 21. Для них она является знаковой, так как многие сервера и протоколы, не только FTP, используют 21 порт по умолчанию. И это плохо, если начать анализировать ситуацию. Ведь протокол передачи данных совсем не защищен от перехвата. В любой момент опытные хакеры могут напасть на ваш сервер и перехватить пароль и логин клиента. Затем они проникнут на сервер и украдут оттуда важные данные, либо спрячут в каталогах вредоносные программы и вирусы.

Чтобы хоть как-то повысить уровень безопасности использования протокола FTP, рекомендуется сменить в настройках стандартный порт, который нужен для подключения. Сделать это несложно, но у каждого сервера данная опция настраивается по-своему. Единственный нюанс заключается в том, что потом при подключении клиенту необходимо будет указывать новый номер порта вместо цифры 21. В этом и суть защиты – хакеры не будут знать порт, по которому нужно перехватывать данные, потому не сумеют их украсть.

Что означают порты на роутере Ростелеком

Порт роутера — это так называемый модуль, куда поступают данные из сети Интернет. Довольно часто можно столкнуться с ситуацией, когда необходимо «пробросить» или открыть его. Это необходимо для того, чтобы подключить какую-либо программу со специальными требованиями (например, торрент-клиент), создать собственный сервер, куда смогут подключаться другие пользователи сети, выводить изображение с IP-камеры и многое другое.

Требуется это далеко не всегда. Но каждый пользователь может столкнуться с ситуацией, когда появится сообщение о необходимости открыть порт. Или же, например, не получится передавать данные в интернет через какую-то видеоигру. Соответствующая ошибка при этом не появится, но решение будет именно таким.

Включить переадресацию портов

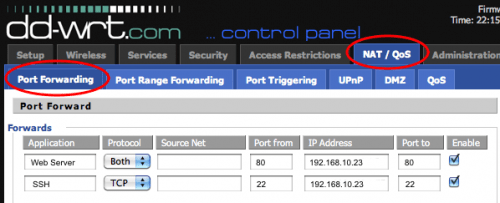

Запустите браузер и перейдите в веб-интерфейс вашего маршрутизатора (обычно: 192.168.1.1). Войдите в систему и перейдите в раздел, где доступна переадресация портов. На прошивке Asus-WRT она доступна в разделе -> -> . На прошивке DD-WRT она доступна в разделе -> . В DD-WRT, если вы хотите указать диапазон портов для переадресации, перейдите вместо .

Некоторые прошивки, такие как Asus-WRT, предлагают предопределенный список услуг и игр, которые вы можете выбрать, но большинство прошивок, включая DD-WRT, этого не делают.

|

Общие службы, требующие переадресации портов |

Общие игры, требующие переадресации портов |

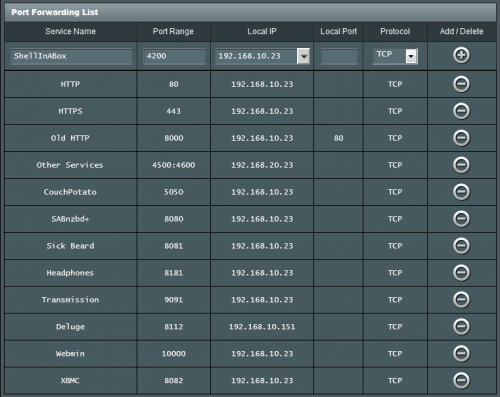

В большинстве прошивок вы можете настроить переадресацию портов, создав таблицу маршрутизации. Эти таблицы обычно имеют один или несколько из следующих столбцов (Сервис, Порт или Диапазон портов, внутренний IP-адрес, локальный порт и протокол (TCP / UDP / Both). Начните создавать таблицу маршрутизации на основе служб, IP-адресов и порты данных, которые вы собрали ранее. Прошивка Asus-WRT показывает некоторые из наиболее распространенных служб, которые работают на домашнем сервере, и порты по умолчанию, на которых они прослушивают. Номера портов могут отличаться (на самом деле, для дополнительной безопасности мы рекомендуем ). Ниже приведены примеры обеих прошивок Asus-WRT.

Таблица переадресации портов на Asus-WRT

Обратите внимание, что большинство служб прослушивают порты TCP, и поэтому вы можете выбрать «TCP» или «Оба» (TCP / UDP) для протокола. Вам редко придется указывать внутренний или локальный порт

В моем случае (старый HTTP в приведенной выше таблице) я ранее запускал веб-сервер Apache на порту 8000, потому что мой провайдер блокировал порт 80. Некоторые из этих обратных ссылок все еще были активны. Чтобы сохранить этот трафик, мне пришлось перенаправить все соединения с полученного на порт 8000 на порт 80, который слушает мой новый веб-сервер Apache.

На Asus-WRT переадресация диапазона портов определяется следующим образом: (как показано на рисунке выше для ). В DD-WRT вы можете указать это, войдя в . Ниже показана намного меньшая, но похожая таблица переадресации портов из прошивки DD-WRT.

Таблица переадресации портов на DD-WRT

Примените новые настройки и перезагрузите маршрутизатор. Теперь вы должны иметь доступ к своим услугам удаленно. Это все, что нужно сделать. Идите вперед, настройте переадресацию портов и наслаждайтесь возможностью доступа к вашим услугам из любого места.

Источник записи: https://www.smarthomebeginner.com

Как атаковать порт?

На самом деле вы не можете «атаковать» порт, атакована служба, стоящая за этим «портом», которая принимает входящие соединения. Например, если у нас открыт порт 5555 и здесь настроен FTP-сервер, мы будем атаковать службу FTP, но не порт. Порт по-прежнему является «дверью» для информации, и действительно атакуются службы, стоящие за этими портами.

Термин «атака на порт» обычно используется, когда на самом деле следует сказать «выполните сканирование портов», чтобы проверить, какие порты открыты на определенном компьютере, чтобы впоследствии атаковать службы, стоящие за этой конкретной службой. Для сканирования портов существует множество методов, но, без сомнения, лучшее, что мы можем использовать, — это выполнить сканирование с помощью Nmap, типичная программа обнаружения хостов и сканирования портов, кроме того, она также позволяет использовать ее с помощью NSE, который является дополнением к Nmap с возможностью взлома различных служб и использования известных уязвимостей.

Nmap — очень простая в использовании программа, просто установите ее в любой операционной системе на базе Linux, чтобы начать ее работу, она находится в официальных репозиториях каждого дистрибутива, поэтому просто выполните следующую команду:

После установки нам нужно будет выполнить определенную команду, чтобы увидеть, открыт ли порт, отфильтрован или закрыт:

Мы также могли сканировать ряд портов следующим образом:

Например, если у нас есть веб-сервер с запущенными HTTP и HTTPS, вполне нормально, что у нас открыты порты 80 и 443, например:

Проверить открытые, отфильтрованные или закрытые порты с помощью Nmap легко, однако мы рекомендуем вам прочитать полную вики-страницу Nmap, где у нас есть подробные пошаговые руководства по различным типам сканирования портов, которые у нас есть.

Цель

Переадресация портов позволяет удаленным компьютерам (например, компьютерам в Интернете ) подключаться к определенному компьютеру или службе в частной локальной сети (LAN).

В типичной жилой сети узлы получают доступ в Интернет через DSL или кабельный модем, подключенный к маршрутизатору или преобразователю сетевых адресов (NAT / NAPT). Хосты в частной сети подключены к коммутатору Ethernet или обмениваются данными через беспроводную локальную сеть . Внешний интерфейс устройства NAT настроен с использованием общедоступного IP-адреса. С другой стороны, компьютеры за маршрутизатором невидимы для хостов в Интернете, поскольку каждый из них обменивается данными только с частным IP-адресом.

При настройке переадресации портов сетевой администратор выделяет один номер порта на шлюзе для исключительного использования связи со службой в частной сети, расположенной на определенном хосте. Внешние хосты должны знать этот номер порта и адрес шлюза для связи с внутренней службой сети. Часто номера портов хорошо известных Интернет-служб, такие как номер порта 80 для веб-служб (HTTP), используются при переадресации портов, так что общие Интернет-службы могут быть реализованы на узлах в частных сетях.

Типичные приложения включают следующее:

- Запуск общедоступного HTTP- сервера в частной локальной сети

- Разрешение доступа Secure Shell к узлу в частной локальной сети из Интернета

- Разрешение FTP- доступа к хосту в частной локальной сети из Интернета

- Запуск общедоступного игрового сервера в частной локальной сети

Администраторы настраивают переадресацию портов в операционной системе шлюза. В ядрах Linux это достигается с помощью правил фильтрации пакетов в компонентах ядра iptables или netfilter . Операционные системы BSD и macOS до Yosemite (OS 10.10.X) реализуют его в модуле Ipfirewall (ipfw), а операционные системы macOS, начиная с Yosemite, реализуют его в модуле Packet Filter (pf).

При использовании на шлюзовых устройствах переадресация портов может быть реализована с помощью одного правила для преобразования адреса назначения и порта. (В ядрах Linux это правило DNAT). В этом случае адрес источника и порт не меняются. При использовании на машинах, которые не являются шлюзом сети по умолчанию, исходный адрес должен быть изменен на адрес машины трансляции, иначе пакеты будут обходить транслятор, и соединение не будет установлено.

Когда переадресация портов реализуется прокси-процессом (например, в брандмауэрах прикладного уровня, брандмауэрах на основе SOCKS или через прокси-серверы TCP), то фактически никакие пакеты не транслируются, только данные передаются через прокси. Обычно это приводит к тому, что исходный адрес (и номер порта) изменяется на адрес прокси-машины.

Обычно только один из частных хостов может использовать конкретный переадресованный порт одновременно, но иногда возможна конфигурация, позволяющая дифференцировать доступ по исходному адресу исходного хоста.

Unix-подобные операционные системы иногда используют переадресацию портов, когда номера портов меньше 1024 могут быть созданы только программным обеспечением, запущенным от имени пользователя root. Запуск с привилегиями суперпользователя (для привязки порта) может представлять угрозу безопасности для хоста, поэтому переадресация портов используется для перенаправления порта с меньшим номером на другой порт с большим номером, чтобы прикладное программное обеспечение могло работать как обычное рабочее системный пользователь с ограниченными правами.

Universal Plug и Play протокол (UPnP) обеспечивает возможность автоматической установки экземпляров переадресации портов в жилых интернет — шлюзов. UPnP определяет протокол Интернет-шлюза (IGD), который является сетевой службой, с помощью которой Интернет-шлюз объявляет о своем присутствии в частной сети через протокол обнаружения простых служб (SSDP). Приложение, предоставляющее услуги на основе Интернета, может обнаруживать такие шлюзы и использовать протокол UPnP IGD, чтобы зарезервировать номер порта на шлюзе и заставить шлюз пересылать пакеты в свой прослушивающий сокет .

Динамическая переадресация портов

Динамическая переадресация портов позволяет создать сокет на локальном (ssh-клиентском) компьютере, который действует как прокси-сервер SOCKS. Когда клиент подключается к этому порту, соединение перенаправляется на удаленный компьютер (сервер ssh), который затем перенаправляется на динамический порт на конечном компьютере.

Таким образом, все приложения, использующие прокси-сервер SOCKS, будут подключаться к серверу SSH, и сервер будет перенаправлять весь трафик в его фактическое место назначения.

В Linux, macOS и других системах Unix для создания динамической переадресации портов (SOCKS) передайте параметр клиенту :

Используются следующие параметры:

- — IP-адрес и номер порта локального компьютера. Если опущен, клиент ssh привязывается к localhost.

- — удаленный пользователь SSH и IP-адрес сервера.

Типичным примером динамической переадресации портов является туннелирование трафика веб-браузера через SSH-сервер.

Следующая команда создаст туннель SOCKS на порту :

Перенаправление портов должно быть настроено отдельно для каждого приложения, которое вы хотите туннелировать трафик через него.

Что из себя представляет порт и зачем он нужен

Если разобраться, то все предельно просто. У операционной системы компьютера есть определенное ограниченное число портов. Они нужны для того, чтобы программы могли к ним подключаться через сеть. Это сделано для того, чтобы приложения не конфликтовали между собой во время попытки подсоединиться к сети. Порт – это лишь цифра транспортного протокола. Его можно сравнить с трассой. Если все программы запускать по одной и той же “трассе”, то на ней быстро образуется пробка. Потому для каждого приложения должен быть выделен свой уникальный порт – то есть еще не занятое другими программами число.

Разработчики операционных систем уже давно используют такой метод распределения программ по пронумерованным протоколам и он хорошо себя зарекомендовал. Ведь существует более шести тысяч портов, чего с головой хватит для любого компьютера!

Такой протокол удобен для тех людей, которым неважен web-интерфейс хранилища, а которые ценят скорость загрузки и количество файлов, которые можно хранить на сервере. Нет лучшего способа обмена объемными данными, чем через протокол FTP. И работает этот протокол через канал TCP. А для того, чтобы подключиться к этому каналу, необходим определенный порт. То есть чтобы открыть сервер, клиент должен зайти на его порт, и уже через него проникнуть на хост. В этом и кроется вся суть портов для FTP.

Проброс портов на роутере

Процедура шаг за шагом:

- Запустить браузер и написать в поле адреса локальный адрес маршрутизатора. По стандарту это TP-LINK (адрес 192.168.0.1). Имя пользователя «admin», пароль «admin».

- После введения данных запустится интерфейс роутера.

- Нужно посмотреть на левое верхнее меню и отыскать там строку «Переадресация» («Retrack» или «Forwarding»). Если на маршрутизаторе есть альтернативный язык, нужно загрузить прошивку с сайта разработчика и установить её.

- Далее нужно кликнуть по пункту «Сервер» и перейти в меню «Виртуальные серверы» (Virtual Servers).

- Данная процедура позволит настроить удалённый доступ к любому ПК в локальной сети, причём машина, которая подключена к локальной сети не обязательно должна быть включена в сеть.

- Далее, ищем кнопку «Добавить» (Add New) и нажимаем её.

- Затем заполняем поля, чтобы можно было открыть доступ для другого устройства.

- Порт сервиса (Service Port) можно указать наугад, например 28. Этот порт указывается при заходе на устройство из Интернета. Нужно прописать значение в адресном поле браузера (после двоеточия в хост-адресе).

- Строку «Внутренний порт» (Internal Port) Оставляем пустой. Стандартное значение — «80». Можно просмотреть его в руководстве пользователя.

- IP адрес (IP Address) – это внутренний локальный адрес указанного устройства. Его можно либо посмотреть в «Параметрах оборудования» в «Диспетчере устройств Windows».

- Сохранить изменения при помощи кнопки (Save). Теперь у нас есть новый проброшенный порт, который можно

- Удалить (Delete) или Изменить (Modify) по желанию.

Перезапускать устройство не требуется. - Ещё раз нажать кнопку Добавить (Add New) и пробросить ещё один порт.

После нажатия клавиши «Сохранить» будет доступно два порта для удаленного доступа.

Другой способ — запустить роутер в режиме «Теста» (зажать кнопку де-активации и функциональную клавишу). Пока гаджет перезагружается, нужно прописать в полу браузера адрес 192.168.0.1. Когда страница откроется, данные загрузятся не сразу.

Для получения данных время от времени обновляйте страницу, пока коннект не будет установлен. На странице имеется 2 кнопки «Return to standart settings» и «Swap port». Первая — возврат к заводским настройкам, вторая — замена портов. Нажатие по второй клавише автоматически создаёт максимум свободных портов, которые можно привязать к устройствам. Выполнить это можно добавив новое соединение.

Внешний IP-адрес

IP-адрес может быть:

- Внешний статический IP-адрес, который закреплен за вашим роутером. Обычно выдается провайдером за дополнительную плату, в некоторых случаях предоставляется за дополнительную абонентскую плату.

- Внутрисетевой статический. В этом случае к вам подключиться можно только внутри сети провайдера. Извне этот IP-адрес не будет виден.

- Внешний динамический. Этот вариант часто встречается, если вы выходите в интернет через 3G/4G роутер. Вам выдается IP адрес из свободных, но через какое-то время он может измениться, например, после перезагрузки роутера.

- Внутрисетевой динамический. IP-адрес не будет виден из интернета, так же он может измениться со временем.

Для того чтобы извне подключаться к вашей локальной сети, должен быть у нее настроен внешний статический IP-адрес. Конечно, можно использовать и динамический, но в случае его изменения, все перестанет работать. Про IP-адрес можно уточнить у интернет-провайдера.

Внешние IP-адреса называются белыми, в то время как внутренние, к которым нет возможности получить доступ из глобальной сети — серыми.

Узнать свой IP-адрес можно с помощью разных сервисов, например, 2ip.ru, myip.ru, myip.com.

Риски портового экспедирования

Поскольку переадресация портов позволяет незапрошенным соединениям достигать ваших устройств, это также создает риски. По сути, у хакеров теперь есть средства для удаленного доступа к вашему устройству. По этой причине многие VPN полностью запрещают переадресацию портов.

Уровень риска варьируется в зависимости от цели переадресации портов и того, какие программы прослушивают эти открытые порты.

Если вы настроили переадресацию портов на своем маршрутизаторе, например, чтобы разрешить удаленный доступ и управление ПК, то оставлять эти порты открытыми дольше, чем необходимо, – очень плохая идея. Хакеры могли полностью завладеть устройством.

Если только ваш торрент-клиент прослушивает этот порт, то хакер не может причинить большого вреда, хотя вы все равно захотите включить брандмауэр своей операционной системы и потребовать пароль для входа в систему.

VPN, которые разрешают переадресацию портов, могут быть уязвимы для атак с ошибкой порта. Это позволяет злоумышленнику раскрыть реальные IP-адреса других пользователей. Жертвам не нужно включать переадресацию портов, чтобы эта атака работала – только злоумышленник должен переадресовать порт. Провайдеры VPN могут предотвратить эту атаку, настроив разные входящие и исходящие IP-адреса на своих серверах, но многие этого не делают.

Если вы выберете VPN, которая позволяет переадресацию портов, проверьте их веб-сайт и документацию, чтобы убедиться, что они защищают от атак с ошибкой порта.

TP-LINK

Что такое порты, зачем их перенаправлять и как это сделать? Ответы в следующем видео:

Компания является ведущим производителем беспроводных устройств для широкого круга пользователей. Для решения проблемы на маршрутизаторе TP-LINK придерживаемся шагов следующей инструкции.

- Через браузер заходим в веб-интерфейс настройки маршрутизатора. Как открыть настройки роутера, мы рассказывали уже много раз. Если кратко: вводим IP-адрес устройства и данные для авторизации.

- В меню переходим в раздел «Переадресация».

- Открываем подраздел «Виртуальные серверы», где кликаем «Добавить…».

- В первой строке прописываем нужный адрес.

- Указываем IP-адрес компьютера (как его узнать, смотрите чуть ниже), входящего в домашнюю сеть, для которого он станет доступным.

- Выбираем протокол.

- В строке «Состояние» выбираем значение «Включено».

- При необходимости можно выбрать целевой сервис, чтобы роутер применил рекомендуемые для его эксплуатации параметры.

- Сохраняем новую конфигурацию маршрутизатора.

Узнать IP-адреса устройств, подключённых к сети, можно в соответствующем разделе настроек маршрутизатора. Здесь же рекомендуется закрепить статический IP за компьютером, для которого пробрасывается порт, чтобы после перезагрузки маршрутизатора или следующего подключения устройства его IP-адрес не изменился.

- Открываем веб-интерфейс и переходим в раздел «DHCP» – «Настройка DHCP».

- Вводим начальный и конечный адреса, которые будут присваиваться устройствам в вашей сети.

- Переходим в подраздел «Резервирование адресов», где щелкаем «Добавить новую…».

- Вводим физический адрес (MAC) целевого компьютера, для которого всё и делается.

Получить его можно следующим образом: жмём комбинацию клавиш Win + R, выполняем команду «cmd».

В открывшейся командной строке вводим «getmac» и жмём «Enter».

Под текстом «Физический адрес» находится MAC.

- Во втором поле задаём IP, который будет привязан к устройству с введённым MAC.

- Состояние правила указываем как «Включено» и сохраняем настройки.

Конфигурация вступит в силу после перезагрузки маршрутизатора (раздел «Системные инструменты»).

Удаляется и изменяется правило в подразделе «Виртуальные серверы» раздела «Переадресация».

Как привязать MAC адрес к IP и сделать проброс портов на роутере TP-LINK, смотрите в следующем видео:

Открытие портов

Что такое технология GPON от «Ростелекома» Работу надо начинать после проверки того, что аппаратура использует последнюю версию прошивки ПО. Роутеры, предоставляемые «Ростелекомом» в аренду, имеют разные интерфейсы. Чтобы выполнить на маршрутизаторе проброс портов, используется несколько способов. Для того чтобы пробросить порты на роутерах «Ростелекома» (открыть их или перенаправить), надо знать адрес ПК в локальной сети. Для этого кликаем правой кнопкой мыши по значку нужного соединения и в контекстном меню выбираем пункт «Состояние». В сведениях о подключении узнаем адрес IPv4, назначенный маршрутизатором компьютеру. Здесь же можно видеть и его MAC-address, который может пригодиться в дальнейшем.

Порт может использоваться протоколами TCP и UDP. Первый из них гарантирует передачу данных с проверкой собственными средствами. Второй осуществляет передачу без гарантии, но скорость обмена намного выше за счет меньшей нагрузки на процессор. Его применение оправдывает себя в онлайн-играх с большим количеством участников. Кроме этой проверки операционная система (ОС) компьютера имеет свои средства защиты от проникновения вирусов. У «Ростелеком»-роутера в его программном обеспечении присутствует межсетевой экран, защищающий абонентов локальной сети от проникновения вредоносных продуктов из интернета.

Таким образом, необходимо создать правило допуска сообщений нужной программы. Код ее передается в виде IP-адреса устройства в локальной сети с добавлением номера порта (добавляется в передаваемом пакете после знака двоеточия «:»). Для того чтобы произошло перенаправление, ПК должен находиться в одной сети с маршрутизатором от «Ростелекома», который ему этот адрес назначает.

В настройках роутера от «Ростелекома» в пункте WAN раздела «Сеть»проверяем установку галочек в клетках с обозначением NAT, IGMP, «Сетевой экран».

Включаем функцию UPnP, отвечающую за автоматическое открытие портов.

Сохраняем настройки. Многие роутеры от «Ростелекома» в своем меню расширенных настроек имеют пункт DMZ (демилитаризованная зона). При его использовании включается открытие всех портов для локального IP-адреса устройства, указанного в строке. Но надо учесть, что одновременное включение DMZ и UPnP может приводить к конфликтным ситуациям.

При отсутствии в меню роутера от «Ростелекома» функции DMZ можно воспользоваться пунктом «Виртуальные серверы» (Virtual Servers), расположенного в разделе «Переадресация» (Forwarding).

На странице нажимаем кнопку «Добавить новый» (Add new). В открывшейся форме указываем внутренний и внешний порты, которые используются программой для работы (или диапазоны портов). Следующее поле предназначено для IP-адреса компьютера в локальной сети. Как его узнать, было описано выше. В строке «Протокол» (Protocol) записываем TCP/UDP, «Статус» (Status) оставляем «Включено» (Enable) и сохраняем введенные данные.