Р2р видеонаблюдение

Содержание:

- P2P сети: протокол BitTorrent

- 1 – NordVPN: самый быстрый и анонимный для торрент

- Снижение рисков P2P-кредитования

- Как работает I2P

- Behavior Aggregate

- История сетей P2P

- What’s Special about P2P IP Cameras

- Займы онлайн посредством системы P2P

- 0Net

- ExpressVPN: быстрая скорость торрента и обмена файлами P2P.

- Незаконное использование одноранговых сетей

- Планы

- Tail Drop и Head Drop

- Конфигурирование вашей сети I2p

- P2P КАМЕРЫ ВИДЕОНАБЛЮДЕНИЯ

- Как это работает p2p?

- Короткий итог по ограничению скорости

- 9. Аппаратная реализация QoS

- Полезные ссылки

P2P сети: протокол BitTorrent

При обмене файлами через протокол BitTorrent скачиваемые файлы передаются частями. Скачивая файл при помощи специальной программы (torrent-клиента), вы в то же время отдаете его другим клиентам по принципу «ты мне — я тебе».

Для координации обмена файлами существует специализированный сервер — торрент-трекер. Он нужен для того, чтобы пиры (участники сети) могли найти друг друга. Обычно на трекере хранятся хеш-суммы (идентификаторы файлов), IP-адреса и входящие порты клиентов. Но часто торрент-трекер представляет собой еще и сайт с информацией о распространяемых файлах (описания, метаданные и т.п.) и количестве пиров, статистикой закачек.

На некоторых трекерах ради соблюдения основного принципа P2P сети («ты мне — я тебе») существует система рейтинга. Учитывается соотношение информации, скачанной и отданной пользователем. Если количество скачанной информации значительно превышает количество отданной, рейтинг будет низким, и возможность скачивания для пользователя будет ограничена.

Наиболее популярные торрент-клиенты — это официальный клиент BitTorrent, uTorrent, BitComet, KTorrent, Deluge, Transmission, Vuze (Azureus) и др.

1 – NordVPN: самый быстрый и анонимный для торрент

Эти ребята из NordVPN проделали невероятную работу, чтобы завоевать репутацию этого VPN. Это мой любимый продукт, его легко установить, легко подключить и он очень быстрый, особенно когда мы говорим о загрузке через торрент анонимно.

Так! Запустите его через тест!

Где они базируются ?: NordVPN базируется в «Панаме», что делает их ИДЕАЛЬНЫМИ!

Политика логирования: это то, что я нашел, читая их политику логирования. это также имеет смысл, так как не из США! Нет журналов

Способ оплаты: вы можете оплатить с помощью кредитной / дебетовой карты или даже моего любимого и анонимного варианта, да, они также принимают « Биткойн », что делает вашу покупку и журналы более безопасными.

Тест скорости: я пробовал пару раз между днем и ночью, обнаружил снижение скорости примерно на 5% . Что более чем идеально, верно ?

Тест шифрования : они используют более надежный канал для шифрования данных, например, канал данных: шифр AES-256-CBC, который просто великолепен! во время торрента я проверил « Проверить мой IP-адрес торрента », чтобы проверить, работает он или нет. Узнайте, это сработало идеально.

Выделенные серверы: NordVPN предлагает на сегодняшний день самые большие цифры в отрасли, до 4500 оптимизированных P2P-серверов для Torrenting.

Снижение рисков P2P-кредитования

Сервисы P2P-кредитования лояльны ко всем заемщикам. Основной риск на себя берут инвесторы, поэтому уровни процентных ставок по кредитам завышаются для возмещения потенциальных убытков. В итоге доход кредитора повышается, но он сопряжен с отсутствием гарантий. Одобрение заявки в сегменте P2P могут получить клиенты, обладающие низким уровнем платежеспособности. Платформы также дают добро на предоставление денежных средств заемщикам, которым банковские учреждения отказали в сотрудничестве.

Сервисы P2P-кредитования проверяют заемщиков по собственным алгоритмам с учетом:

- Паспортных и контактных данных.

- Сведений об имущественных правах.

- Отсутствия исполнительных производств.

- Информации из справки 2-НДФЛ.

- Состояния кредитной истории.

- Региона фактического проживания заемщика.

- Данных о месте трудоустройства.

- Текущего стажа работы.

- Целевого характера кредитования.

Важно! Некоторые сервисы обеспечивают доступ ко встроенным системам платежей. Инвестор формирует депозит, на который переводит денежные средства для предоставления займов

После заключения сделок деньги автоматически переводятся на указанный в заявке расчетный счет клиента. Платформа получает комиссию за услуги посредника.

К работе допускаются только надежные контрагенты. Однако кредитор вправе вручную произвести проверку, потребовав от заемщика предоставления расширенного пакета документов. Эксперты предоставляют небольшой список дополнительных рекомендаций, позволяющих ощутимо повысить безопасность заключаемых сделок.

Участникам процедуры равноправного кредитования следует:

- Тщательно проверять информацию о контрагентах, в том числе на сайте службы судебных приставов.

- Во избежание налоговых рисков выбирать для сотрудничества платформу, которая платит налоги.

- Критически оценивать шансы заемщика на своевременное погашение кредита.

- Отказаться от использования P2P-займов для рефинансирования действующих кредитов.

- Заключать сделки путем применения цифровой подписи на документах.

- Сотрудничать с P2P-сервисами, предоставляющими страховку от невозврата средств.

- Учитывать наличие сопутствующих расходов и комиссий за выполнение финансовых операций.

Важно! На многих платформах можно инвестировать и занимать только ограниченные суммы. Лимиты повышаются для активных участников процесса равноправного кредитования

Разрешается также одновременно сотрудничать с несколькими контрагентами, но уровень риска в этом случае существенно повышается.

Подводя итог, следует отметить стремительное развитие и совершенствование механизмов кредитования через P2P-платформы. Равноправное заимствование благодаря переходу в виртуальную среду позволяет инвесторам и заемщикам заключать сделки без привлечения банков и прочих посредников. Подобная форма кредитования при удачном стечении обстоятельств обеспечит идеальные условия для сотрудничества. Однако существует множество рисков, с которыми сталкиваются участники P2P-кредитования

Во избежание возможных проблем сторонам следует уделить внимание анализу сведений о контрагентах, включая проверку текущего рейтинга и изучение отзывов

Как работает I2P

Доступ к сети I2P возможен только с помощью специального программного обеспечения и написан на Java . Сеть полагается на участие P2P в работе, создавая связи между пользователями, называемыми туннелями, сложность которых помогает обеспечить анонимность. Каждое устройство в сети действует как маршрутизатор, поэтому I2P – это децентрализованная сеть .

Когда данные передаются по протоколу I2P, они шифруются в сквозных слоях между источником и пунктом назначения и передаются через различные туннели. Ни один из используемых узлов не может наблюдать какие-либо данные , и только узел назначения может дешифровать последний уровень для получения контента .

Это означает, что любой третьей стороне трудно или невозможно наблюдать полную схему, чтобы определить источник или пункт назначения ; который упоминается как чеснок маршрутизации.

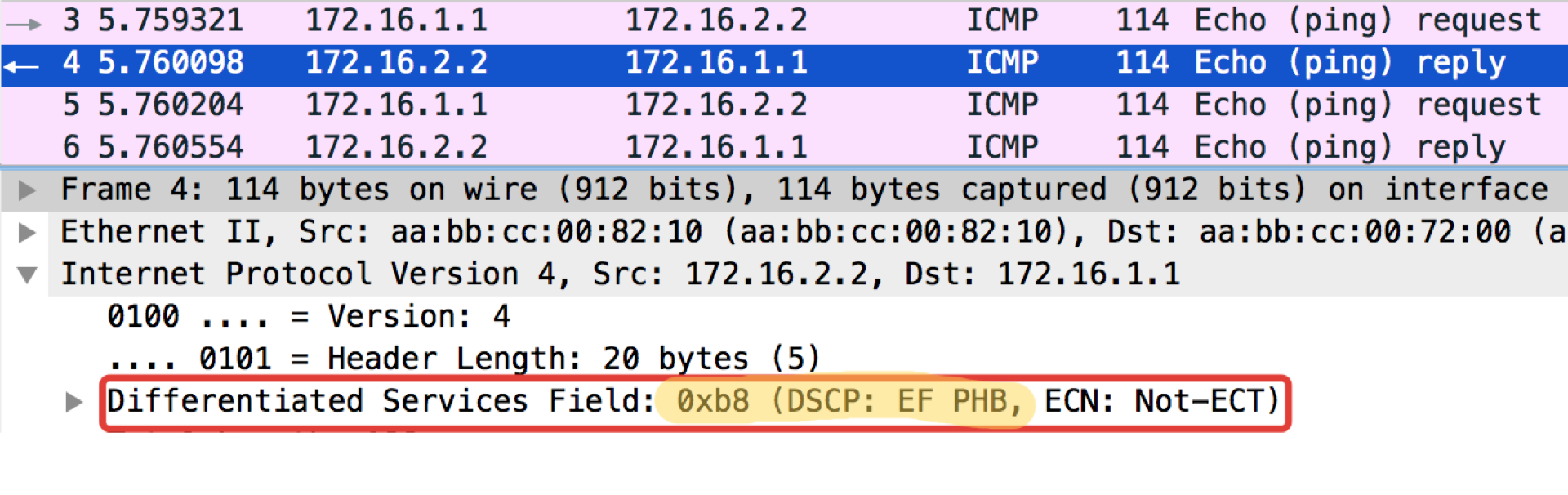

Behavior Aggregate

- IPv6 Traffic Class

- MPLS Traffic Class

- Ethernet 802.1p

Коммутирующим я называю заголовок, на основе которого устройство определяет, куда отправить пакет, чтобы он стал ближе к получателю.

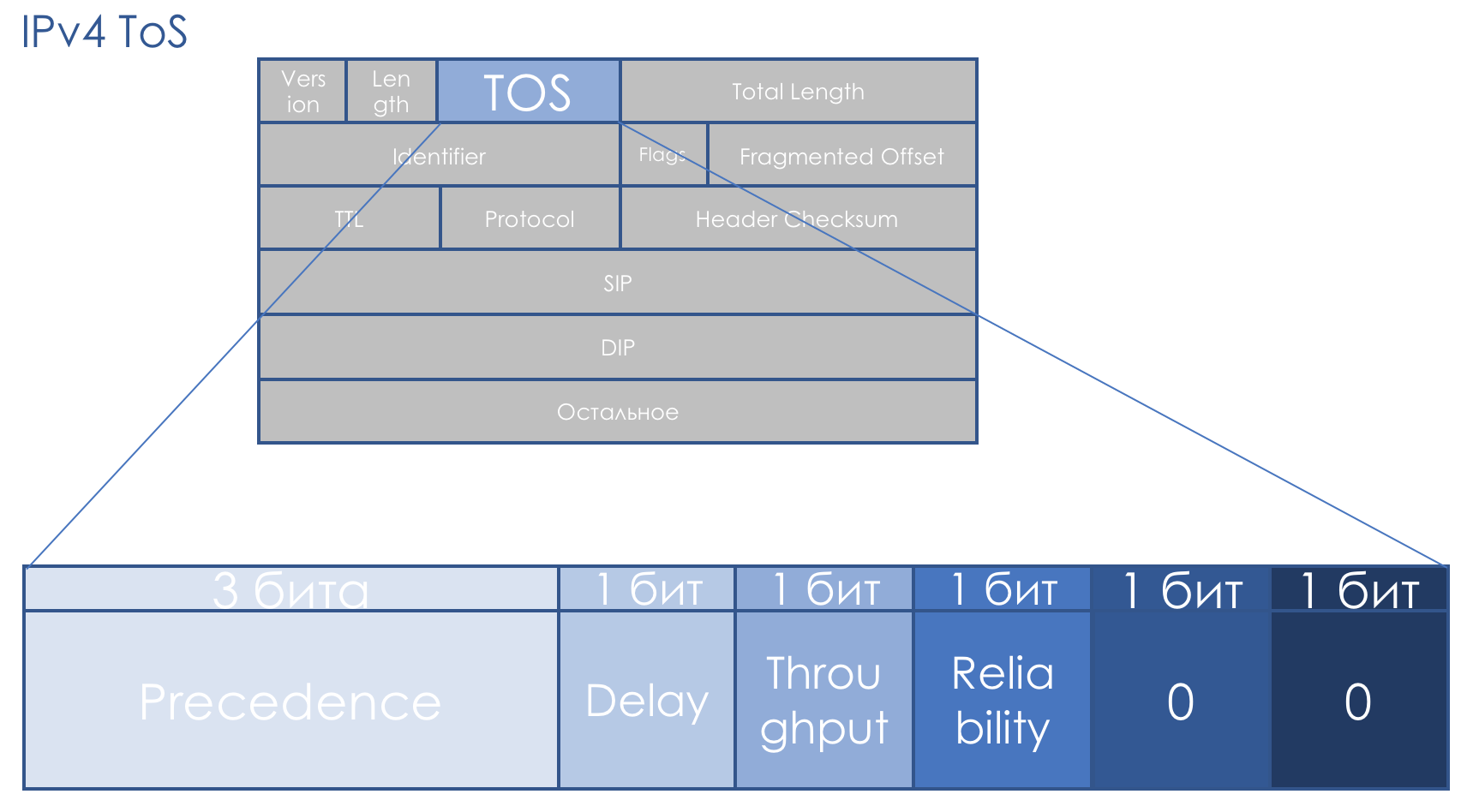

IPv4 TOS

RFC 791INTERNET PROTOCOL RFC 1349Type of Service in the Internet Protocol Suite

RFC 1349Type of Service in the Internet Protocol Suite

- D — «minimize delay»,

- T — «maximize throughput»,

- R — «maximize reliability»,

- C — «minimize cost».

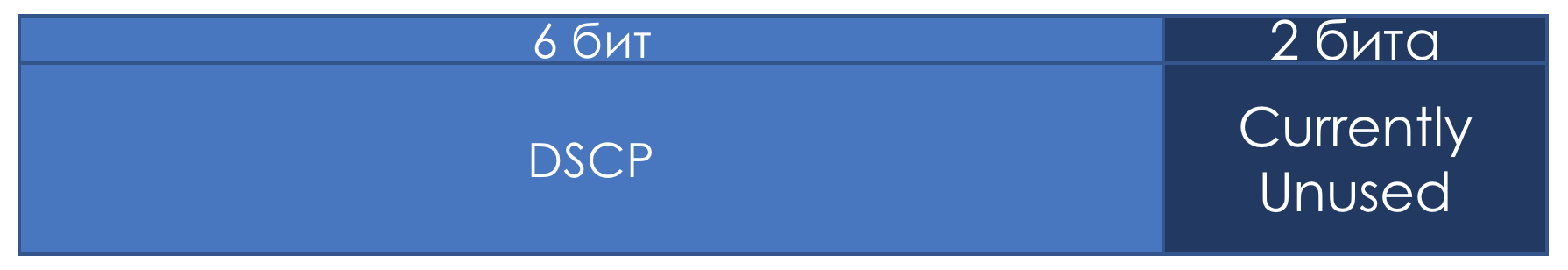

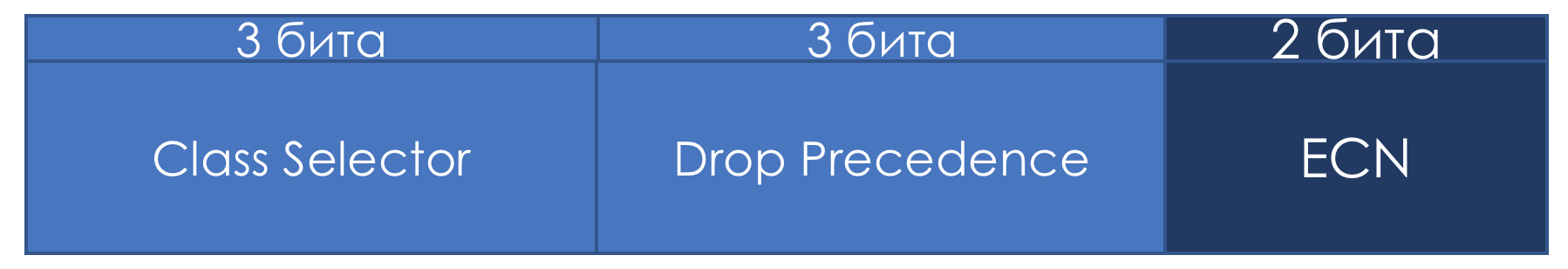

RFC 2474Definition of the Differentiated Services Field (DS Field) in the IPv4 and IPv6 Headers Differentiated Services Code Point

Differentiated Services Code Point Drop PrecedencePacket Loss Priority — PLP

Drop PrecedencePacket Loss Priority — PLP

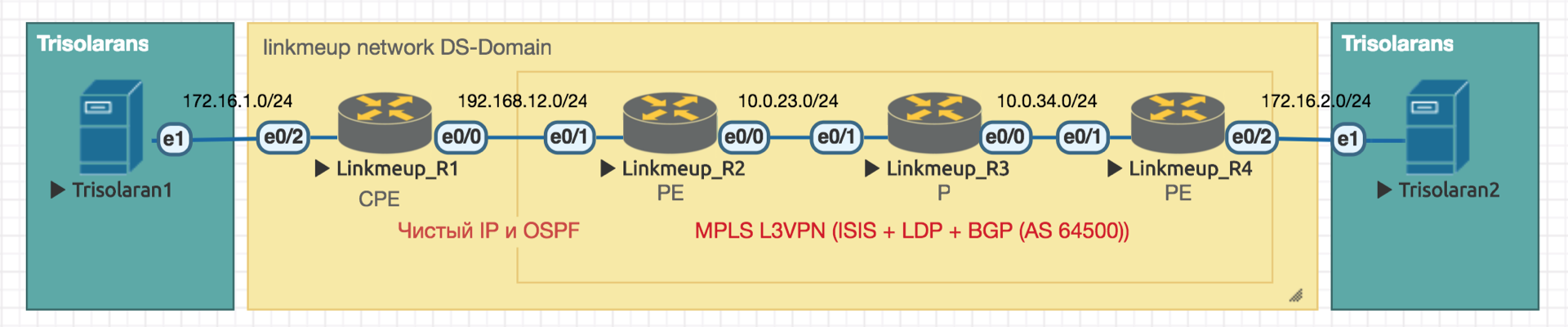

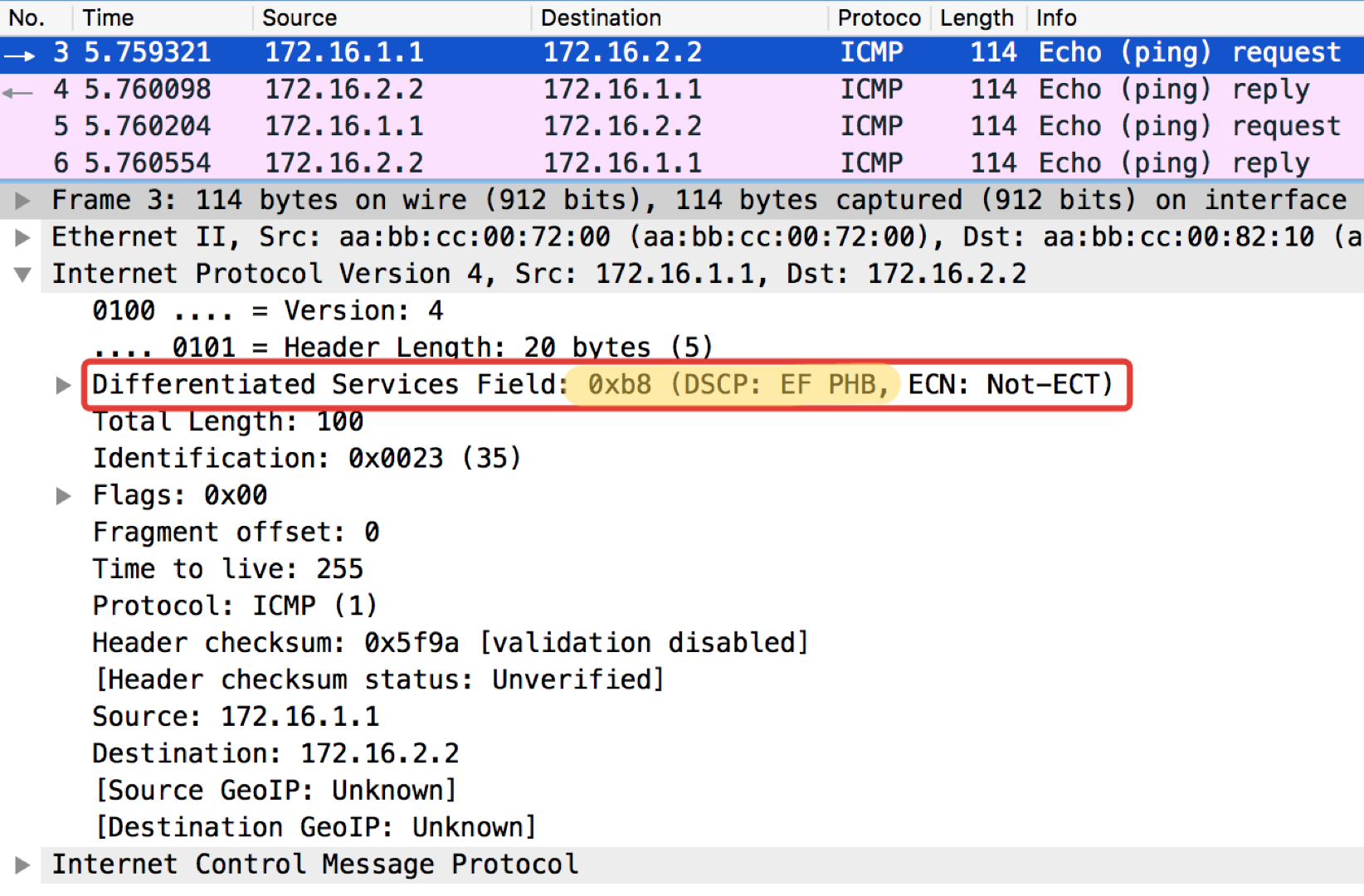

Практика классификации DSCP

Linkmeup_R1. E0/0. pcapng

pcapng

Linkmeup_R2. E0/0 pcapngLinkmeup_R2. E0/0

pcapngLinkmeup_R2. E0/0 Файл конфигурации DSCP классификации.

Файл конфигурации DSCP классификации.

MPLS Traffic Class

RFC 3031Multiprotocol Label Switching ArchitectureRFC 5462«EXP» Field Renamed to «Traffic Class» Field

- Uniform Mode

- Pipe Mode

- Short-Pipe Mode

Практика классификации MPLS Traffic Class

Файл конфигурации тот же.ping ip 172.16.2.2 source 172.16.1.1 tos 184Linkmeup_R2. E0/0. pcapng

pcapng

- Ethernet-коммутатор — 802.1p

- MPLS-узел — MPLS Traffic Class

- IP-маршрутизатор — IP DSCP

История сетей P2P

Предшественником одноранговых сетей является USENET, который был разработан в 1979 году. Это была система, которая позволяла пользователям читать и публиковать сообщения / новости. Это была сеть, подобная современным онлайн-форумам, но с той разницей, что USENET не полагался на центральный сервер или администратора. USENET копировал одно и то же сообщение / новость на все серверы, найденные в сети. Аналогично, децентрализованные сети распространяют и используют все доступные им ресурсы.

Следующей большой вехой в истории одноранговых сетей был 1999 год, когда появился Napster. Napster был файлообменным программным обеспечением, которое люди использовали для распространения и загрузки музыки. Музыка, распространяемая с помощью Napster, обычно защищалась авторским правом и, таким образом, ее распространение было незаконным. Однако это не помешало людям использовать его.

Хотя Napster был тем, кто вывел P2P в мейнстрим, проект в конечном итоге потерпел неудачу и был закрыт властями по причине незаконного распространения контента.

Можно также с уверенностью сказать, что новой ступенью в развитии пиринговых сетей стало становление блокчейн индустрии в 2008 году вместе с появлением Биткоина. Использование одноранговых децентрализованных сетей — одно из трех основных составляющих технологии блокчейн, наряду с общим реестром записей и механизмом консенсуса.

В настоящее время P2P остается одной из самых популярных технологий для обмена файлами через Интернет, использующаяся как законно, так и незаконно.

What’s Special about P2P IP Cameras

Before P2P IP network cameras come along, remote viewing setup on surveillance cameras used to be a headache, which involves configurations on the camera, requiring DDNS server, port forwarding or port mapping on the router, tweaking with network firewall, etc.

1. Easy P2P IP Camera Setup, No Configuration

P2P network technology tackles problems that have long plagued many non-P2P IP cameras head-on.

For example, users used to labor his wits on DDNS setup or port forwarding to view IP camera video outside the home network or remotely on a mobile phone, laptop or PC.

Nowadays, there is no such complicated P2P IP camera setup because P2P IP security cameras/NVRs are pre-configured in production, for example, Reolink Argus 2 P2P IP camera.

2. Easy Remote Viewing

Thanks to the simple connection between P2P cameras and your smartphone/PC/Mac, it facilitates remote viewing and resolves common problems like «Can I access my surveillance camera on the internet while I am out of home network?» «Can I view my camera while at work or outside my country?».

In virtue of the P2P IP camera app (iOS & Android) & software, you can view and stream live videos from P2P cameras more smoothly in real-time (Read this to learn how).

Note that you can’t view P2P IP cameras on web browsers remotely without port forwarding, because most web browsers are not built-in with P2P technology infrastructure.

3. Easy Video Playback

What’s more, you can even record videos remotely and save the P2P cam footage to the SD card or NVR remotely through the IP camera P2P viewers and software.

Even you’re not physically there, you can playback historic videos of the P2P WiFi cameras to ensure you miss no single details.

4. Access P2P Cameras via Multiple Devices Simultaneously

P2P IP cameras also allow you to watch live viewing on multiple devices, like your smartphone, laptop or mac at the same time.

And that means, not only you but also your family members can access your P2P home IP camera simultaneously to steam the live feed. (Click here to learn the detailed procedures.)

5. Stable Transmission/Performance

As P2P networks are highly stable, you can view the P2P IP HD cameras on your smartphone or Windows/Mac without constantly suffering from significant video delay or connection failure.

Займы онлайн посредством системы P2P

Кредитование через интернет с получением денег на карту мероприятие достаточно простое.

Необходимо следующее:

- определиться с площадкой, предоставляющей информацию о кредиторах;

- выбрать наиболее интересное предложение;

- связаться с инвестором;

- оговорить условия получения;

- указать реквизиты перевода денежных средств;

- получить необходимое финансирование.

Стоит учесть момент, что сотрудничество с частными инвесторами имеет такую же юридическую силу, как и кредитование в банках или МФО. Простейшая расписка в получении является документом, которым в случае непредвиденных затруднений можно будет доказать факт проведения финансовой сделки.

Не стоит забывать про долги, уклоняться от уплаты. Честное и своевременное предупреждение о невозможности оплаты компенсирует двухсторонние споры. Любой инвестор может войти в положении и продлить срок действия кредита, либо начислить больший процент за его пользование – все решается в индивидуальном порядке.

0Net

ZeroNet — это набор децентрализованных и открытых сервисов, основанный на его работе на веб-страницах с использованием криптографии Биткойн и сети BitTorrent. Благодаря использованию этих технологий, упомянутых выше, он всегда будет доступен и доступен из любого места, сначала необходимо только подключение к Интернету, но затем мы можем использовать ZeroNet без необходимости подключения к сети.

Его работа основана на том факте, что веб-сайты обслуживаются пользователями, которые их используют, поэтому стоимость его работы минимальна. Эта служба работает в любом современном браузере, независимо от того, используем ли мы операционные системы Windows, Linux или Mac. Еще один важный аспект заключается в том, что мы можем очень легко скрыть наш публичный IP-адрес, используя сеть Tor.

После установки вы получите доступ из веб-браузера к различным услугам, предлагаемым ZeroNet:

- ZeroBoard: Это служба таблоидных сообщений, где вы можете общаться с другими пользователями Zero.

- ZeroTalkЭто форум типа Reddit, где есть контент, который может быть очень спорным, можно сказать, что это форум беззакония.

- ZeroBlogЭто значит, что вы можете создать очень личный микроблог в стиле WordPress, где вы можете опубликовать свой личный блог.

- ZeroMailЭто менеджер электронной почты, в котором все сообщения шифруются от начала до конца, что делает его очень безопасным для использования.

- ZeroMeЭто социальная сеть, которая использует сеть P2P для своей работы, где она более сосредоточена, чтобы отвечать на вопросы.

- ZeroSite: Здесь мы найдем сайты, рекомендованные другими пользователями, которые могут быть интересны или нет.

ExpressVPN: быстрая скорость торрента и обмена файлами P2P.

Этот пресловутый VPN-сервис очень хорошо разработан, чтобы соответствовать репутации одного из самых быстрых и безопасных VPN-сервисов. Его удобный интерфейс еще больше увеличивает популярность. К настоящему времени некоторые из вас могут быть готовы назвать меня блефом, но вот функции, которые он предлагает:

Где он базируется ?: Он расположен на пышных «Британских Виргинских островах», месте, которое безопасно спрятано от юрисдикции с 5 глазами, 9 глазами и 14 глазами. Теперь это просто крики «БЕЗОПАСНО»!

Политика регистрации: в то время как я проходил через их политику регистрации, я обнаружил, что они не базируются в США и также далеки от европейских законов. Таким образом, они очень гордятся своей политикой NO LOGS!

Способы оплаты: они принимают платежи с помощью кредитных / дебетовых карт, а также используют таинственно анонимный метод «биткойн»!

Скоростной тест: хотя он имеет репутацию одного из самых быстрых VPN, я все же провожу его через некоторые скоростные тесты просто для того, чтобы утолить жажду любопытства! Оказывается, они уверены, что серьезно относятся к тому, чтобы оправдать свою репутацию на этой сверхбыстрой скорости!

Тесты на шифрование: они продвинулись вперед и использовали один из самых надежных методов шифрования – AES-256-битное шифрование, которое просто идеально! Во время торрента я проверил его через « проверь мой торрент IP» и с удовольствием узнал, насколько хорошо он работает.

Выделенные серверы: ExpressVPN предлагает впечатляющее количество 160 P2P-оптимизированных серверов для торрента.

Незаконное использование одноранговых сетей

P2P — спорная технология, потому что она широко используется для пиратства. Из-за преимуществ этой технологии существует множество веб-сайтов в Интернете, которые предлагают доступ к защищенному авторским правом контенту, например, кино, музыке, программному обеспечению или играм, через сети P2P. Хотя сама технология не является незаконной и имеет множество легальных вариантов применения, которые не связаны с пиратством, то, как некоторые люди используют P2P, является незаконным.

Поэтому, при использовании пиринговой сети убедитесь, что вы не занимаетесь пиратством или другими вариантами использования, которые наказываются по закону.

Планы

- Доработать сайтовый движок. Переработать дизайн и повысить юзабилити существующего функционала. Добавить ряд полезных функций, чтобы по функционалу не уступать современным социальным сетям.

- Локализовать веб-интерфейс для популярных языков.

- Добавить сервис личных сообщений с обеспечением полной анонимности. Сервис помимо шифрования непосредственно содержимого сообщений будет скрывать сам факт переписки двух лиц, чего сложно добиться с использованием централизованной системы. Реализация такого сервиса требует лишь небольших доработок сайтового движка на стороне клиента. Серверная часть уже сейчас вполне готова для воплощения подобного функционала.

- Переписать серверное ПО на языке GO, поскольку скорость работы с криптографического алгоритмами на Node.js оставляет желать лучшего.

- Покрыть весь функционал тестами.

- Составить подробную документацию к проекту, API и протоколам общения клиент-сервер.

- Создать своего рода Store сайтовых движков, сервисов и плагинов, а также стилей и дизайн-тем.

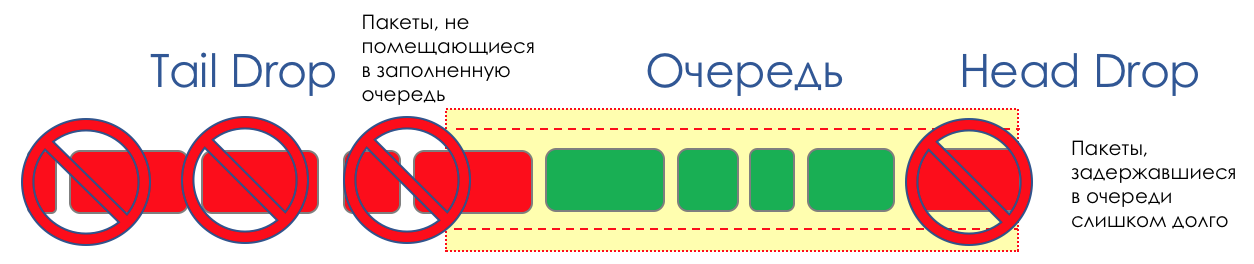

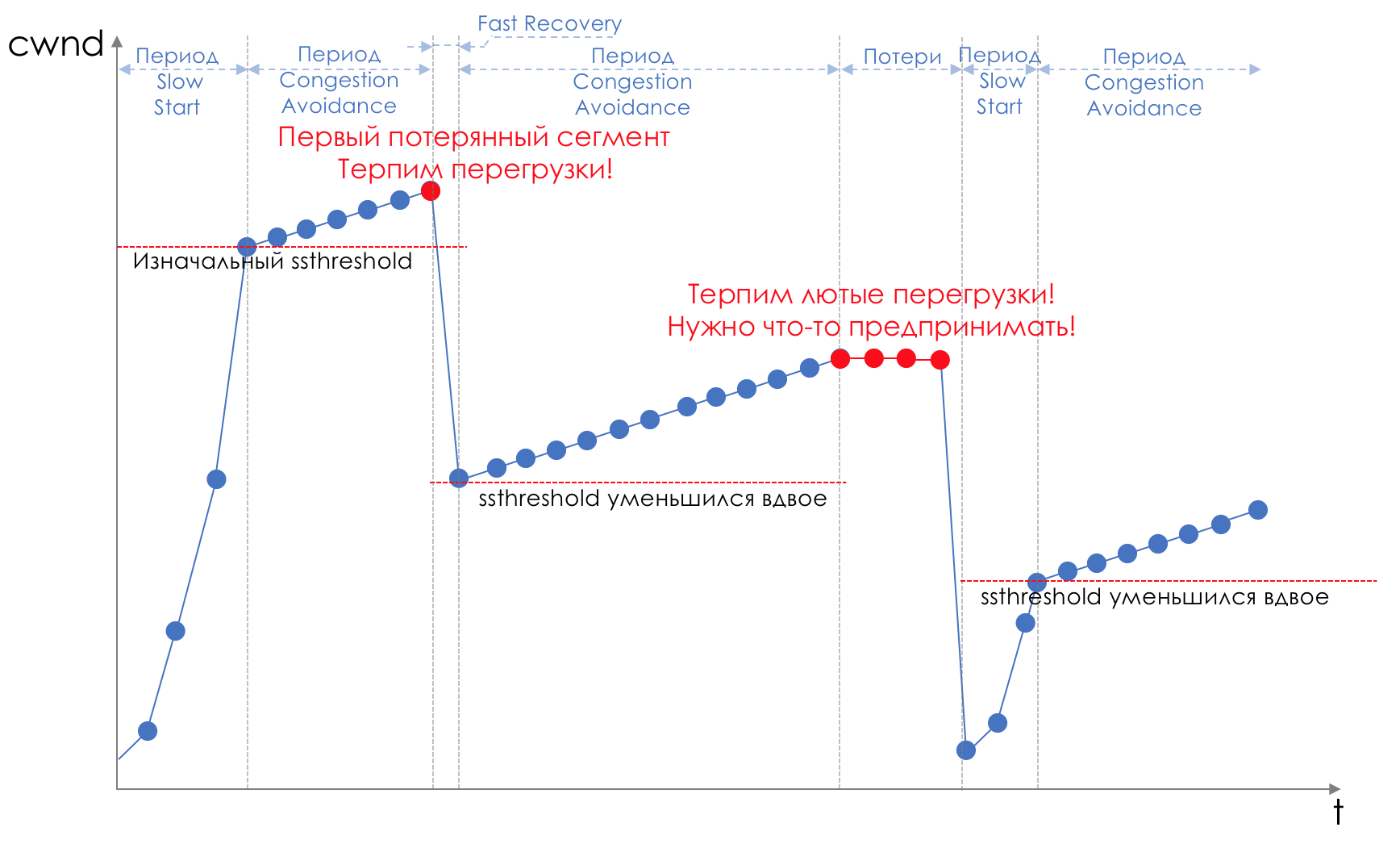

Tail Drop и Head Drop

Tail Drop Head Drop

Head Drop

поглубжеэкстремально глубокоrwnd — Reciever’s Advertised WindowCWND — Congestion WindowSlow Start

поглубжеэкстремально глубокоrwnd — Reciever’s Advertised WindowCWND — Congestion WindowSlow Start ЭкспоненциальныйssthresholdлинейныйTCP BackoffFast Recovery

ЭкспоненциальныйssthresholdлинейныйTCP BackoffFast Recovery

- отправляются потерянные сегменты (Fast Retransmission),

- окно скукоживается в два раза,

- значение ssthreshold тоже становится равным половине достигнутого окна,

- снова начинается линейный рост до первой потери,

- Повторить.

- Допустим через маршрутизатор лежит путь тысячи TCP-сессий. В какой-то момент трафик сессий достиг 1,1 Гб/с, скорость выходного интерфейса — 1Гб/с.

- Трафик приходит быстрее, чем отправляется, буферы заполняются всклянь.

- Включается Tail Drop, пока диспетчер не выгребет из очереди немного пакетов.

- Одновременно десятки или сотни сессий фиксируют потери и уходят в Fast Recovery (а то и в Slow Start).

- Объём трафика резко падает, буферы прочищаются, Tail Drop выключается.

- Окна затронутых TCP-сессий начинают расти, и вместе с ними скорость поступления трафика на узкое место.

- Буферы переполняются.

- Fast Recovery/Slow Start.

- Повторить.

RFC 2001TCP Slow Start, Congestion Avoidance, Fast Retransmit, and Fast Recovery AlgorithmsGlobal TCP Synchronization ГлобальнаяСинхронизацияTCPTCP Starvation

ГлобальнаяСинхронизацияTCPTCP Starvation

Конфигурирование вашей сети I2p

Мы рекомендуем Mozilla Firefox в сочетании с I2P , поскольку он более безопасный, чем Internet Explorer, и более приватный, чем Google Chrome, из-за их обширного доступа.

- Запустите Firefox и нажмите « Параметры ».

- Прокрутите вниз до категории « Настройки сети » и нажмите « Настройки ».

- Установите флажок « Ручная настройка прокси-сервера » и введите следующие значения: HTTP-прокси: 127.0.0.1, Порт: 4444 и оставьте поле «Без прокси» как « localhost, 127.0.0.1». »

- Нажмите « ОК

Если вы хотите часто использовать I2P, рекомендуется установить расширение FoxyProxy в браузере, так как это поможет вам быстро изменить настройки прокси.

» для выхода из настроек, и все готово!

- Теперь вы должны быть подключены к сети I2P .

Вы можете проверить подключение, щелкнув одну из перечисленных « Скрытых служб, представляющих интерес » в консоли маршрутизатора. Если один не работает, вы можете попробовать другой.

P2P КАМЕРЫ ВИДЕОНАБЛЮДЕНИЯ

Камеры P2P начинают работать сразу после подключения к интернет, посредством обычного сетевого кабеля или по WiFi. Использование технологии P2P в системах видеонаблюдения позволило существенно упростить настройку оборудования и исключить использование статического IP как обязательного условия для работы всей системы.

По новой технологии видеокамере присваивается специальный идентификатор, который соответствует определенному номеру. При подключении P2P IP камеры к сети, она моментально начинает посылать запрос о готовности, передавая свой уникальный ID.

Установив специальное программное обеспечение на:

- смартфон,

- планшет,

- или PC,

Оборудование для P2P видеонаблюдения состоит из непосредственно IP камеры с поддержкой технологии и специального ПО устанавливаемого на различные устройства.

P2P камеры выполняются в купольном или классическом варианте, первый предпочтительней, так как обеспечивает возможность удаленного управления поворотом и наклоном видеоискателя.

Также выпускаются варианты для уличной и внутренней установки, различающиеся конструктивными особенностями. Камеры, как правило, оснащаются ИК подсветкой для работы ночью, а также дополнительным слотом для SD карты, на которую можно записывать видео.

Желательно наличие датчиков движения, встроенного микрофона и динамика, существенно расширяющих область применения 2P2 камер.

Разрешение сенсора видеокамер может варьироваться от 0.3 до 5 мегапикселей в зависимости от модели (чем больше разрешение, тем выше требования к скорости интернет-соединения).

Программное обеспечение для просмотра видеопотока и управления камерам абсолютно бесплатно и доступно для скачивания в Google Play и App store (планшеты и смартфоны), а также на сайтах производителя (ПО для компьютера). ПО для мобильных устройств позволяет просматривать видеопоток в любом месте, где есть доступ к сети, что является одним из главных преимуществ 2P2 технологии.

Настройка 2P2 камеры.

Настройка 2P2 видеонаблюдения своими руками не требует сложных манипуляций и занимает около 5 минут. Порядок действий следующий:

- Скачать и установить ПO для работы с камерой.

- Установить камеру видеонаблюдения в заранее выбранном месте и подключить напряжение питания.

- Подключить видеокамеру к интернет, используя кабель LAN или WiFi (в зависимости от используемого оборудования).

- Запустить ПО и ввести идентификатор (код на корпусе устройства). При использовании смартфона или планшета можно просто просканировать QR код.

- В программе выбирается камера и можно приступать к просмотру видео и управлению функциями камеры.

Рекомендуется протестировать все доступные функции, включая работу двухсторонней голосовой связи и запись видео на SD карту.

2P2 видеонаблюдение рекомендуется для полноценной замены аналоговых систем, а также для домашнего использования. Популярности технологии способствует достаточно низкая цена на оборудование и очень простая настройка, что существенно расширяет сферу применения систем видеонаблюдения.

* * *

2014-2021 г.г. Все права защищены.Материалы сайта имеют ознакомительный характер, могут выражать мнение автора и не подлежат использованию в качестве руководящих и нормативных документов.

Как это работает p2p?

Взаимодействие сторон при равноправном кредитовании происходит в рамках специализированных онлайн-площадок. Кредитные биржи осуществляют регистрацию пользователей в качестве заемщиков или кредиторов (заимодавцев), выступают посредником в сделках, проверяют платежеспособность и благонадежность кандидатов на получение займа.

Заимодавцем может стать любое физическое лицо, достигшее совершеннолетнего возраста, группа лиц, а также инвестиционные организации. Внешняя простота финансовых операций базируется на детальном изучении кредитного рейтинга потенциального заемщика, положенного в основу внутренней балльной системы, направленной на снижение рисков инвесторов.

Сделки между сторонами оформляются в формате договора, который имеет юридическую силу и при необходимости может быть использован в судебном процессе.

Регистрация на p2p сайтах предусматривает предоставление паспортных данных, реквизитов ИНН, СНИЛС. Некоторые платформы запрашивают более широкий перечень документов.

Короткий итог по ограничению скорости

- С одним ведром — Single Rate — Two Color Marking. Позволяет допустимые всплески.

- С двумя вёдрами — Single Rate — Three Color Marking (sr-TCM). Излишки из ведра C (CBS) пересыпаются в ведро E. Позволяет допустимые и избыточные всплески.

- С двумя вёдрами — Two Rate — Three Color Marking (tr-TCM). Вёдра C и P (PBS) пополняются независимо с разными скоростями. Позволяет пиковую скорость и допустимые и избыточные всплески.

тут

9. Аппаратная реализация QoS

Добавляйте в комментарии названия для других вендоров — я дополню.предыдущей статье

Добавляйте в комментарии названия для других вендоров — я дополню.предыдущей статье

- Сигнал попадает на физический входной интерфейс и его чип (PIC). Из него вналивается битовый поток и потом пакет со всеми заголовками.

- Далее на входной чип коммутации (FE), где заголовки отделяются от тела пакета. Происходит классификация и определяется, куда пакет нужно отправить дальше.

- Далее во входную очередь (TM/VOQ). Уже здесь пакеты раскладываются в разные очереди на основе своего класса.

- Далее на фабрику коммутации (если она есть).

- Далее в выходную очередь (TM).

- Далее в выходной чип коммутации (FE), где навешиваются новые заголовки.

- Далее в выходной интерфейс (возможно, через ещё одну очередь) (PIC).

- Классификация

- Полисинг

- Перемаркировка

- Предотвращение перегрузок

- Управление перегрузками

- Шейпинг

здесьCoPP — Control Plane Protection

Полезные ссылки

- Лучшая книга по теории и философии QoS: QOS-Enabled Networks: Tools and Foundations.

Некоторые отрывки из неё можно почитать тут, однако я бы рекомендовал читать её от и до, не размениваясь. - На удивление обстоятельная и хорошо написанная книга про QoS от Huawei: Special Edition QoS(v6.0). Очень плотно разбирается архитектура оборудования и работа PHB на разных платах.

- Очень подробное сравнение sr-TCM и tr-TCM от Айни: Understanding Single-Rate and Dual-Rate Traffic Policing.

- Про VOQ: What is VOQ and why you should care?

- Про QoS в MPLS: MPLS and Quality of Service.

- Относительно краткий бриф по QoS на примере Juniper: Juniper CoS notes.

- Практически весь QoS так или иначе ориентирован на специфику TCP и UDP. Не лишним будет досконально разобраться в них: The TCP/IP Guide

- Ну а для тех, кто не чувствует в себе силы одолеть весь этот труд, Лохматый Мамонт для вас написал отдельную заметку: В поисках утерянного гигабита или немного про окна в TCP.

- На этой странице сложно, но подробно описано как работают механизмы группы FQ: Queuing and Scheduling.

А если подняться на уровень выше, то откроется масштабный открытый документ, называющийся An Introduction to Computer Networks, вгоняющий краску, потому что настолько мощный Introduction, что я там половину не знаю. Даже самому захотелось почитать. - Про WFQ очень научно, но при должно интеллекте, коим, очевидно, я не обладаю, понятно и в цветах: Weighted Fair Queueing: a packetized approximation for FFS/GP.

- Есть ещё механизм LFI, который я затрагивать не стал, потому что сложно и в наших реалиях стогигиабитных интерфейсов не очень актуально, однако ознакомиться может быть интересно: Link Fragmentation and Interleaving.