Ботнет. как создаются ботнеты. средства защиты от ботнетов

Содержание:

- Законное использование

- Защита от DDoS-атак

- Скрытый майнинг криптовалюты

- Этап 2. Разработка

- Основные виды использования вредоносных ботнетов

- Кому и зачем нужны DDoS-атаки?

- Как определить, что перед вами бот

- Сколько стоит бот?

- Что такое ботнет и чем они опасны

- Как помешать нашей команде быть ботнетом

- Что такое ботнет?

- Виды ботнетов для майнинга

- Виды

Законное использование

В IRC они используются для управления каналами обсуждения или для предложения пользователям различных услуг, таких как игры, статистика канала и т. Д. Подключаясь к сети позволяет им давать друг друг статус оператора канала в безопасном режиме, чтобы эффективно контролировать наводнение атаку или другие атаки . Совместное использование списков пользователей, банов и любой другой информации делает их более эффективными.

Есть и другие законные способы использования ботнетов, такие как веб-индексирование : объем данных, которые необходимо исследовать, и необходимое использование распараллеливания требует использования бот- сетей .

Защита от DDoS-атак

Теперь немного слов о способах защиты от DDoS-атак. К сожалению, в виду отсутствия совершенно надежных и отказоустойчивых систем, полностью защититься от подобных атак на сегодняшний день невозможно. Однако, существуют превентивные, ответные меры и способы устранения последствий таких «нападений».

Кажущиеся очевидными такие способы защиты, как аренда VPS-хостинга или выделенного сервера не принесут желаемого результата. Такое оборудование, конечно, рассчитано на высокую нагрузку, но при возникновении DDoS-атак арендуемый сервер не отключится, а будет работать в таком режиме, при котором скорость загрузки сайта станет очень и очень медленной (равносильной отказу в работе Интернет-ресурса). Поэтому на сегодняшний момент наиболее эффективным способом борьбы с текущей и защиты от возможных в будущем DDoS-атак является использование специальных сервисов, обеспечивающих бесперебойную работу сайта при любом уровне атаки.

Работа таких сервисов основана на предоставлении услуг Анти-DDoS-хостинга или фильтрации трафика методом проксирования. Техническое оснащение таких сервисов – высокопроизводительные, современные серверы, оснащенные многоуровневыми степенями защиты и способные выдерживать различные, в том числе критические, нагрузки. Стоимость одного такого сервера может достигать милиона (!) рублей, но он весьма быстро окупается, так как начальная стоимость услуг таких сервисов – от 3000 рублей в месяц. Защита при помощи Анти-DDoS-хостинга считается менее эффективной, но стоимость ее ниже. Наибольший эффект достигается при использовании фильтрации входящего трафика методом проксирования, при котором происходит детектирование паразитного (атакующего) трафика и отведение его «в сторону», в то время как полезные (реальные) посетители сайта могу продолжать пользоваться web-ресурсом без ограничений. Единственный минус в таком подходе — некоторая задержка (простой) в работе сайта. Связано это с необходимостью перенаправления DNS-серверов действующего хостинга на DNS-серверы Анти-DDoS-компании. Длительность такого перенаправления — от 15 минут до 72 часов.

Но это не означает необходимость постоянного «присутствия» такой услуги (и платы) в «жизни» сайта. Возможно попробовать достичь соглашений для пользования услугами таких компаний в периоды DDoS-атак, в то время как «основная» работа сайта (при отсутствии атак) будет происходить на сервере компании-хостера (за обычную абонентскую плату). Но классическая схема «подстраховки» такая: с Анти-DDoS-компанией заключается договор на абонентское обслуживание, в рамках которого осуществляется постоянная абонентская плата. При обнаружении DDoS-атаки производится переключение сайта на DNS-серверуы такой компании, однако при этом потребуется внести дополнительную плату за пользование фильтрующим каналом.

По одному из возможных вариантов развития событий при обнаружении DDoS-атаки и последующем отключении вашего сайта можно подождать некоторое время и произвести его пробное включение. По результатам анализа после такого включения можно будет или продолжить нормальную работу ресурса (при отсутствии угрозы) или обращаться в Анти-DDoS-компанию.

Скрытый майнинг криптовалюты

при помощи ботнета — это растущий в популярности вид мошенничества, полностью исключающий контакт и взаимодействие с потенциальной жертвой.

В большинстве случаев жертва никогда так и не узнает о взломе. А поломку устройства от нагрузок при скрытом майнинге спишет на что-то типичное.

Низкая рискованность, долгосрочность и простота провоцируют все большее распространение ботнетов. К тому же, этот вид воздействия на ПК тяжело определить, как правонарушение по закону. Никаких личных данных никто не ворует, других противоправных действий не совершает.

А криптовалютная сфера все еще слишком плохо регулируется в большинстве стран. Поэтому хакеры вовсе не боятся никаких последствий такой деятельности.

Этап 2. Разработка

Каждый бот имеет две части – фронтэнд и бэкэнд. Поговорим о каждой из них.

Этап 2.1. Бэкэнд – начинка

Бэкэндом называют программную часть продукта, в которой прописан алгоритм поведения виртуального помощника. По нему будет работать бот.

Чтобы написать бота с нуля, потребуется разобраться в языке программирования. Необходим тот, который будет поддерживать Web API — программный интерфейс приложения.

Как мы уже говорили выше, сейчас большая часть из них пишется при помощи Javascript и Python — это языки программирования, которые нужно изучить перед тем, как начинать создавать своего бота. Сами боты работают на основе Node.js и PHP — платформах, которые обеспечивают выполнение сценариев бота.

Вот несколько популярных:

- Chatfuel. Англоязычная платформа средней сложности. Созданный бот может быть интегрирован с базой данных, принимает оплату, может учиться даже в бесплатном тарифе. Платный тариф — 15 долларов в месяц.

- manychat.com. Можно легко создать бота за минуты. Помогает автоматизировать маркетинг, создать мини-воронки и календарную рассылку. Бесплатный.

- onsequel.com. Сложный англоязычный интерфейс. С помощью шаблонов можно создавать персональных и публичных ботов. В процессе создания можно проверить его работоспособность и внешний вид в мессенджере. Бесплатный. ;

- botmother.com. Русскоязычный, для легкого создания ботов по продуманному алгоритму. Через него можно сделать бота, который сможет принимать оплату и заказы, информационного бота. Платный, около 15 долларов в месяц.

Когда бэкэнд будет готов, он собирается с фронтэндом, о котором мы сейчас поговорим.

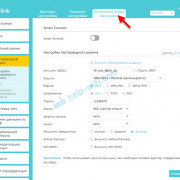

Вот так выглядит начало сборки в бэкэнд через сайт manychat.com:

Как собирается Manychat

Этап 2.2. Лицо бота (фронтэнд)

Обычно фронтэнд реализуют через сайты, мессенджеры или социальные сети. Вот несколько популярных и известных платформ, где бота можно встретить чаще всего:

- Facebook messenger. Это одна из наиболее развитых платформ, которую посещают более 1,2 миллиардов людей в месяц, а также более 100 000 ботов. Под эту соцсеть разработали множество самых разных ботов от регистрации на рейс до оформления платежей.

- Viber. В этом мессенджере можно наладить постоянное общение с клиентами. Здесь чаще всего работает интерактивное общение между людьми и ботами. Можно собрать рассылку, которая принесет заработок.

- Telegram. Один из самых популярных среди мессенджеров для ботов. Здесь можно найти помощников от «Сбербанка», «Почты России», издания «Медуза» и многих других. Функционал, который поддерживается в этой системе, огромный, сравнимый с Фейсбуком.

- «ВКонтакте». Для этого приложения боты создаются через API. Общаться с клиентами можно от лица сообщества, а не только от имени обычных людей. Можно отправлять не только текст, но и фото, видео, другие файлы. Много вариантов взаимодействия, но некоторых кнопок нет, как и шаблонов уведомлений.

Чтобы создать бота, нужно выбрать платформу, пройти регистрацию и выполнить все шаги. Часть платформ позволяет создавать ботов быстро из шаблонов, но и бот получится простым. Для более сложных ботов лучше привлечь программиста, который напишет его на специальном языке.

Можно заказать создание бота или готового простого бота в компаниях, которые на этом специализируются. Они помогут создать и интегрировать бота на сайт или в переписку с пользователями.

Чтобы написать бота самому, нужно воспользоваться шаблонами на платформах или изучить языки программирования. На это уйдет намного больше времени, поэтому, если знаний нет, то лучше воспользоваться услугами компании, которая может сделать бота.

Основные виды использования вредоносных ботнетов

Основной характеристикой ботнетов является объединение нескольких отдельных машин, иногда очень многочисленных, что делает желаемую деятельность более эффективной (поскольку у нас есть возможность использовать много ресурсов), но ее также труднее остановить.

Использование ботнетов

Вредоносные ботнеты в основном используются для:

- Рассылка спама о незаконной торговле или манипулировании информацией (например, ценами на акции);

- Осуществлять фишинговые операции ;

- Выявлять и заражать другие машины, распространяя вирусы и вредоносные программы ( вредоносное ПО );

- Участвовать в групповых атаках типа «отказ в обслуживании» ( DDoS );

- Генерировать оскорбительные клики по рекламной ссылке на веб-странице ( мошенничество с кликами );

- Сбор информации о скомпрометированных машинах (кража и последующая перепродажа информации);

- Использовать вычислительную мощность машин или выполнять распределенные вычислительные операции, в частности, для взлома паролей ;

- Украсть пользовательские сеансы путем заполнения учетных данных ;

- Осуществлять незаконные торговые операции, управляя доступом к сайтам продаж запрещенных или контрафактных продуктов с помощью быстрых , одно- или двухпоточных методов или методов RockPhish;

- Майнинг криптовалют , например биткойнов .

Мотивация хакеров

Спам : чтобы отправлять больше писем.

DDoS : отправьте больше атак на сервер, чтобы он перестал работать.

Брутфорс : поиск пароля быстрее.

Экономическая мотивация

Экономический аспект имеет первостепенное значение: размер ботнета, а также возможность простого контроля являются элементами, которые способствуют привлечению преступной деятельности, как для владельца ботнета (иногда называемого «нарушителем» или «ботмастером»), так и для пользователи, которые чаще всего пользуются услугами ботнета для выполнения конкретной задачи (рассылка спама, компьютерные атаки, отказ в обслуживании, кража информации и т. д.). В апреле 2009 года ботнет из 1 900 000 машин, обнаруженный компанией Finjian, приносил ее «ботмастерам» ориентировочный доход в 190 000 долларов в день.

Идеологическая мотивация

Помимо экономического аспекта, компьютерные атаки могут стать оружием пропаганды или возмездия, особенно во время вооруженных конфликтов или во время символических событий. Например, во время конфликта между Россией и Грузией в 2008 году грузинская сеть подверглась множественным атакам (чтобы сделать ее недоступной или взломать официальные сайты). В 2007 году было совершено крупное нападение на Эстонию : пираты мотивировались сносом памятника русским солдатам из центра эстонской столицы. Считается, что в начале 2010 года Вьетнам стоял за ботнетом, направленным на подавление политического инакомыслия.

Личная мотивация

Месть или шантаж также могут быть частью мотивации злоумышленников, причем финансовый аспект не обязательно имеет первостепенное значение: плохо оплачиваемый сотрудник или проигравшие онлайн-игроки могут стремиться отомстить работодателю или победителю игры.

Кому и зачем нужны DDoS-атаки?

Атаки могут устраивать от мала до велика: от старшеклассника, решившего попробовать свои силы, до профессионального хакера, который не то денег хочет шантажом заработать, не то выполняет заказ какого-либо лица. Все зависит от целей нападения на ресурс.

Например, фирма А (В, Г, Д и т.д.) перед праздниками хочет получить большую прибыль, но их конкуренты, фирма Б, пользуется большей популярностью у клиентов. Поэтому фирма А заказывает атаку на фирму Б, и пока сайт вторых не работает, первые хапают заказы за двоих =)

В общем, DDoS атаками может заниматься как профессионал, так и дилетант, умеющий применять информацию из поисковика, т.к. найти инструкцию, которая поможет совершить DDoS-атаку (хоть и совсем простейшую) несложно.

Как определить, что перед вами бот

Чтобы выявить бота, стоит знать несколько выдающих его характеристик:

- быстро отвечает — чтобы прочитать вопрос и ответить на него, боту требуются доли секунды, люди так быстро писать и думать не могут;

- повторяет за человеком — боты часто повторяют то, что им говорят, они имитируют мышление;

- пишет законченными предложениями — в реальности люди почти никогда не используют полные предложения, люди пользуются смайликами, ошибаются и сокращают слова;

- использует странный синтаксис — боты при общении с человеком пытаются повторять их речь и воспроизводят одни и те же ошибки, ставят по два пробела, ставят одну и ту же букву не там;

- задает личные вопросы — чтобы помочь клиенту определиться, бот может задавать много вопросов, в том числе и личные;

- присылает много ссылок — людям сложно одновременно общаться и искать информацию, чтобы отправить ссылку человеку, а бот часто общается именно так.

Как выявить бота:

- задавать вопросы личного характера — ответы будут странными или заметно искусственными;

- используйте юмор — боты пока не умеют шутить и не понимают шуток, на сарказм они отвечают серьезно;

- обсудите с ботом новости и события — им сложно искать и подстраиваться, это легко сбивает их с толку;

- пишите односложно — боту сложно строить конструкции, если клиент пишет «почему?» «как?» «зачем?».

Сколько стоит бот?

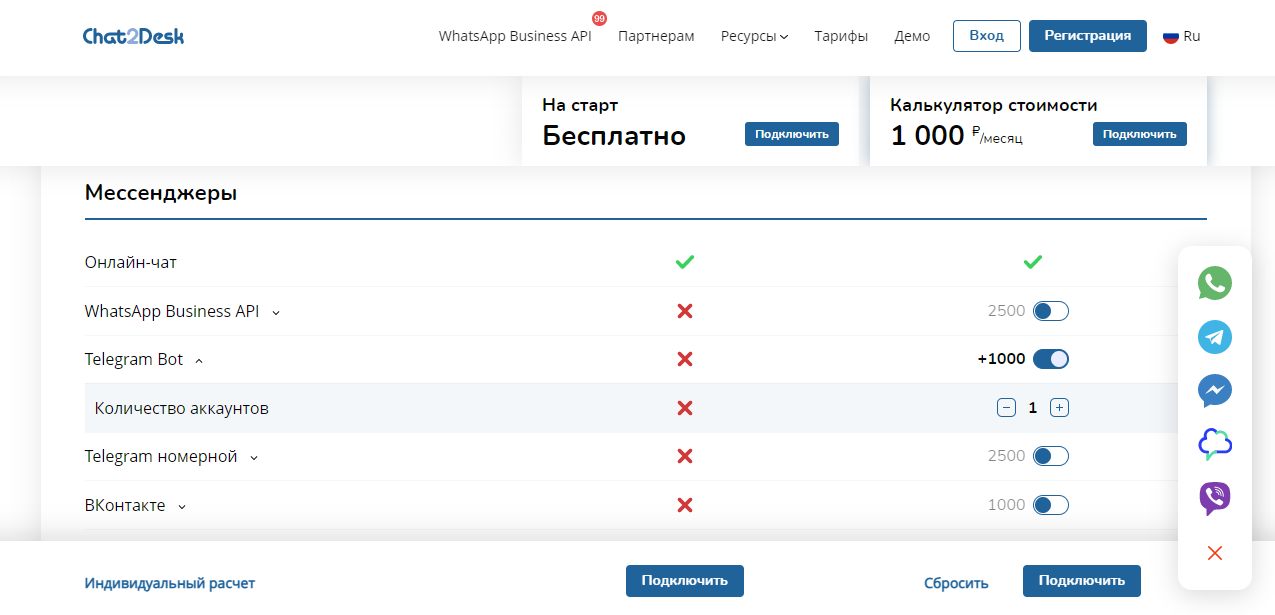

Сегодня обзавестись чат-ботом достаточно просто. Платформ для создания ботов в Сети — великое множество, причем есть среди них и те, где создать простейшего бота можно абсолютно бесплатно. Правда, и заработать на нем вряд ли получится. Другие сервисы работают по подписке.

Для примера, стоимость создания чат-бота для Telegram и дальнейшее пользование им начинается от 1000 рублей/месяц.

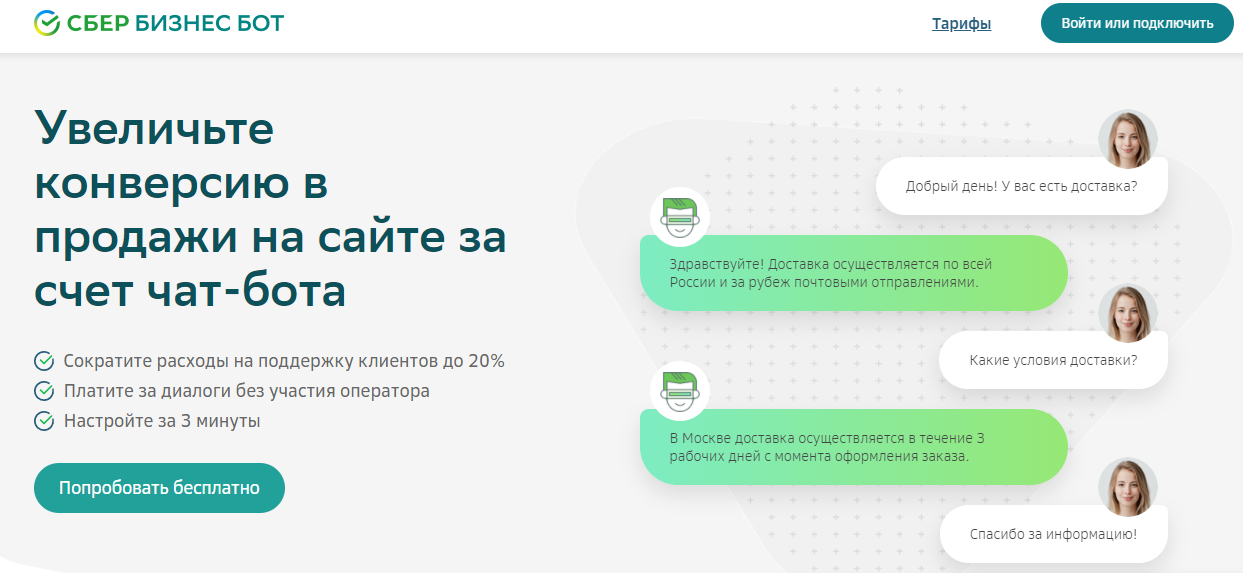

На платформе «Сбер Бизнесбот» обещают, что настроить бота можно буквально за три минуты, при этом он позволит сократить расходы на поддержку клиента на 20%.

Стоимость создания Telegram-бота на рынке фриланса может достигать от $50 до $5 тыс., в зависимости от задачи и уровня разработчика. Ориентировочно Антипов оценивает несложное стандартное приложение, реализованное в виде бота, в $150-300. При этом опытному программисту на создание собственного бота потребуется всего 20-30 минут на изучение документации. «Если у вас нет опыта написания кода, тогда для вас могут подойти сервисы-конструкторы, позволяющие воплотить 70% идей без обращения к специалистам — такие как магазины/чаты поддержки/оказание каких-либо услуг.

Более сложные и продвинутые решения для корпораций и Enterprice-сегмента — вотчина специализированных компаний-разработчиков. Они могут создавать ботов с нуля или использовать свои платформы с искусственным интеллектом для того, чтобы делать ботов качественнее и быстрее. Накопленная диалоговая база позволяет искусственному интеллекту чат-бота правильнее и грамотнее общаться с клиентом, эффективнее понимать его запросы и давать более уникальные ответы.

Именно такие боты интересны банкам, страховым компаниям и сервисным платформам. Стоимость Enterprice-решений измеряется миллионами и десятками миллионов рублей. Бизнес видит смысл в таких затратах, поскольку умные решения могут полноценно заменять большую долю операторов контакт-центров и любого другого фронт-офиса. Они общаются на одном языке с клиентами, имеют глубокую интеграцию с бизнес-системами компании-партнера и предоставляют разветвленный сервис для конечного клиента. Так, специализированные боты на базе TalkBank Platform позволяют провести клиента из пункта А в пункт Б в рамках бизнес-процесса партнера максимально быстро и эффективно с высоким уровнем конверсии

Это важно не только для компании-партнера, но и для клиента, так как ему необходимо быстрое распознавание его запросов и эффективное решение конкретно его ситуации, например, когда речь идет о совершении транзакции

Что такое ботнет и чем они опасны

A Ботнет можно определить как сеть компьютерные роботы or боты на службе у киберпреступника и которые работают автономно и автоматически. Таким образом, владелец ботнета имеет возможность удаленно контролировать все ПК и другие компьютеры, которые были заражены.

Цель ботнета — удаленно контролировать компьютеры многих пользователей, совершать серию мошенничества и преступлений в Интернете. Среди преступных действий, которые можно совершить с помощью ботнета, мы находим:

- Распределенные атаки типа «отказ в обслуживании» (DDoS) . Это может быть очень вредным для компаний, поскольку прерывает или замедляет работу сотрудников. Это представляет собой потерю бизнеса для организаций и затрудняет работу с клиентами, поскольку они не могут нормально работать.

- Отправка спама на учетные записи электронной почты . В них владельцы ботнетов продают свои услуги спамерам для рассылки рекламы или всего, что необходимо.

- Рекламное мошенничество : обычно реклама в Интернете платит владельцу сайта за просмотры и клики. Затем киберпреступник может использовать своих ботов для посещения своих веб-сайтов или веб-сайтов клиента с целью получения прибыли.

- Освободи Себя майнинг биткойнов и других криптовалют . По сей день майнинг криптовалют по отдельности не окупается, а окупается только путем создания компьютерных ферм. Поскольку киберпреступнику не нужно платить за оборудование или электроэнергию, майнить криптовалюту может быть выгодно.

- Распространять вирусы, осуществлять мошенничество и распространять незаконный контент, например, это защищено авторским правом.

- Освободи Себя кража паролей и личных данных для продажи в даркнете.

Как помешать нашей команде быть ботнетом

Очень важно учитывать некоторые советы, чтобы наши устройства не становились ботнетами. Очень важно поддерживать безопасность и конфиденциальность

Мы собираемся дать некоторые основные, но важные советы для этого.

Изменить заводские настройки

Что-то основное, чтобы изменить заводские настройки , Это должно применяться ко всем типам устройств, но в основном те, которые мы называем «Интернетом вещей», могут стать жертвами атак

Крайне важно, чтобы мы изменили ценности, которые приходят, когда вы покупаете его, и таким образом мы избегаем легкого доступа к ним

Создавайте надежные пароли

Еще один вариант у нас есть, чтобы создать надежные и сложные пароли , Эти ключи должны содержать буквы (прописные и строчные), цифры и другие специальные символы. Все это случайным образом и с соответствующей длиной.

Есть инструменты безопасности

Конечно , инструменты безопасности не может быть пропущено. Важный способ предотвратить проникновение угроз, которые подвергают наше оборудование риску. Потребуется хороший антивирус, который может выполнять анализ для обнаружения угроз.

Держите системы обновленными

Наконец, еще один совет — это необходимость поддерживать системы в идеальном состоянии. обновление , Иногда возникают уязвимости, которые могут быть использованы хакерами для осуществления своих атак. Необходимо всегда устанавливать последние исправления и, таким образом, избегать проблем с безопасностью.

Что такое ботнет?

Ботнет – это группа зараженных устройств, которые захватываются хакером для выполнения их команд, что обычно включает в себя запуск атак на другие системы.

Это происходит путем превращения компьютеров обычных людей в «зомби», получающих удаленные команды без их согласия.

Как видите, включение вашего компьютера в ботнет очень опасно. Вы не только потеряете вычислительную мощность и производительность сети, но это также означает, что ваше устройство станет частью армии, сосредоточенной на выполнении незаконных действий в Интернете.

Среди них – запуск распределенных атак типа «отказ в обслуживании» (DDoS) на конкурирующие веб-сайты или сервисы, распространение спама или вредоносных программ, добыча цифровых валют и другие. Наконец, не всегда легко заметить, что ваш компьютер стал частью ботнета.

Такие атаки возможны либо из-за уязвимостей в вашей системе, либо из-за ошибок, допущенных пользователем. Например, член вашей команды может щелкнуть вредоносную ссылку в электронном письме, замаскированном под законное. Результатом может стать целая сеть зараженных устройств.

Ниже вы можете узнать больше о различных типах ботнетов.

Клиент-Сервер

Этот тип ботнета, также известный как централизованная модель, состоит из одного управляющего сервера, который управляет всей сетью. Его работа заключается в поиске уязвимых устройств и использовании их для развития ботнета.

Его простой формат является причиной того, что он все еще популярен в наши дни. Однако наличие единой точки отказа означает, что это рискованное решение для злоумышленников. Ведь в случае выхода из строя основного сервера ботнет деактивируется вместе с ним.

Peer-to-Peer

Этот тип ботнета также известен как децентрализованная модель. В отличие от типа клиент-сервер, он работает независимо от основного сервера. Вместо этого боты обмениваются информацией между собой, заражая новые машины и увеличивая их размер.

Из-за того, как работает эта структура деятельности, ее намного сложнее обнаружить и сдержать, чем централизованную модель. В конце концов, для ограничения ее деятельности требуется полный демонтаж сети.

Виды ботнетов для майнинга

Виды ботнетов для майнинга разделены на две подгруппы. Определяют:

- Ботнеты с единым центром — все зараженные устройства держат соединение отдельно с единым центром в лице устройства хакера. Этот центр отправляет им команды и принимает результаты деятельности.

- Децентрализованные ботнеты — сети зараженных устройств, которые не имеют связи с единым центром. В этом случае, “зомби-машины” передают команды горизонтально — друг к другу. Каждый бот имеет список адресов из нескольких “соседей” и передает/получает информацию от них. А центральному устройству хакера достаточно передать команду лишь одному ПК, чтобы она пошла дальше уже самостоятельно.

Виды

Теперь давайте узнаем, зачем кому-то вообще управлять целой армией компьютеров. Зачем нужны все эти ботнеты. А ведь они пользуются большим спросом среди киберпреступников по всему миру. Вместо одного компьютера, который бы делал всю работу, здесь используется целая сеть устройств, расположенных в разных точках планеты, — так меньше вероятность быть обнаруженным.

У каждого новообращенного бота свой IP-адрес, из-за чего мастера сложно найти и заблокировать. Поскольку эти адреса постоянно меняются, программное обеспечение непрестанно борется с входящим вредоносным сетевым трафиком.

DDoS

Ботнеты широко применяются для проведения DDoS-атак (Distributed Denial of Service – распределенное доведение до «отказа в обслуживании»). Это самый популярный вариант.

Данный тип атак применяется для того, чтобы «положить» сайт конкурента или целый сервер. Сайты могут оставаться недоступными долгое время, в связи с чем бизнес терпит серьезные убытки.

Но не всегда это прямой заказ. Зачастую хакеры шантажируют владельцев бизнеса и выдвигают им свои условия. Если те будут не согласны и не заплатят, то преступники начнут кибератаку.

Ботнет для майнинга

В 2009 году, когда впервые был создан Bitcoin, весь мир бросился генерировать новую криптовалюту. Но чтобы ускорить процесс и зарабатывать как можно больше, одного компьютера будет недостаточно. Так и появился майнинг через ботнеты — паразитирование на чужом устройстве, а точнее, на ресурсах его видеокарты для выработки мощностей и генерации цифровых денег.

И таких ботнетов по созданию ферм существует множество. Если посмотреть на стоимость одного биткоина, можно сделать вывод, что они достаточно широко используются.

Скликивание

Каждое цифровое устройство — компьютер, планшет или мобильный телефон — оставляет свой цифровой след. А это значит, что их можно использовать для кликов по рекламным объявлениям. Каждый переход по объявлению стоит рекламодателю денег, поэтому при помощи ботнетов для скликивания мошенники могут каждый месяц тысячами сливать бюджет рекламодателя.

Другое применение таких ботов — регистрация своих же сайтов в Google AdSense и скликивание объявлений на них. Зачем? Затем, что за каждый клик пользователя по объявлению владелец партнерского сайта получает комиссионное вознаграждение. Представьте, если в руках мошенника находится целая сеть, сколько он может заработать таким способом. Он в плюсе, а рекламодатели в минусе.

Email-спам

Многие из сталкивались со спамом по электронной почте. То вам предлагают бесплатно 5000 биткоинов, то вы выиграли миллион, то ваши пикантные фото оказались на «одном из устройств» и, если вы не заплатите, то они будут выложены в сеть. Всё это — спам-ботнеты.

Как отсеиваются спамные письма: вы получаете подобное письмо с одного из почтовых серверов, помечаете его как «спам» и оно перемещается в специальную папку. В дальнейшем все нежелательные письма с данного почтового сервера будут отправляться в эту папку по умолчанию.

Но если в распоряжении мошенника множество уникальных IP-адресов, то массовая отправка становится более успешной — большинство писем просто не попадает в черный список, их открывают ничего не подозревающие получатели и заражают свой компьютер.